【安全资讯】疑似针对印度的最新COVID-19攻击样本分析

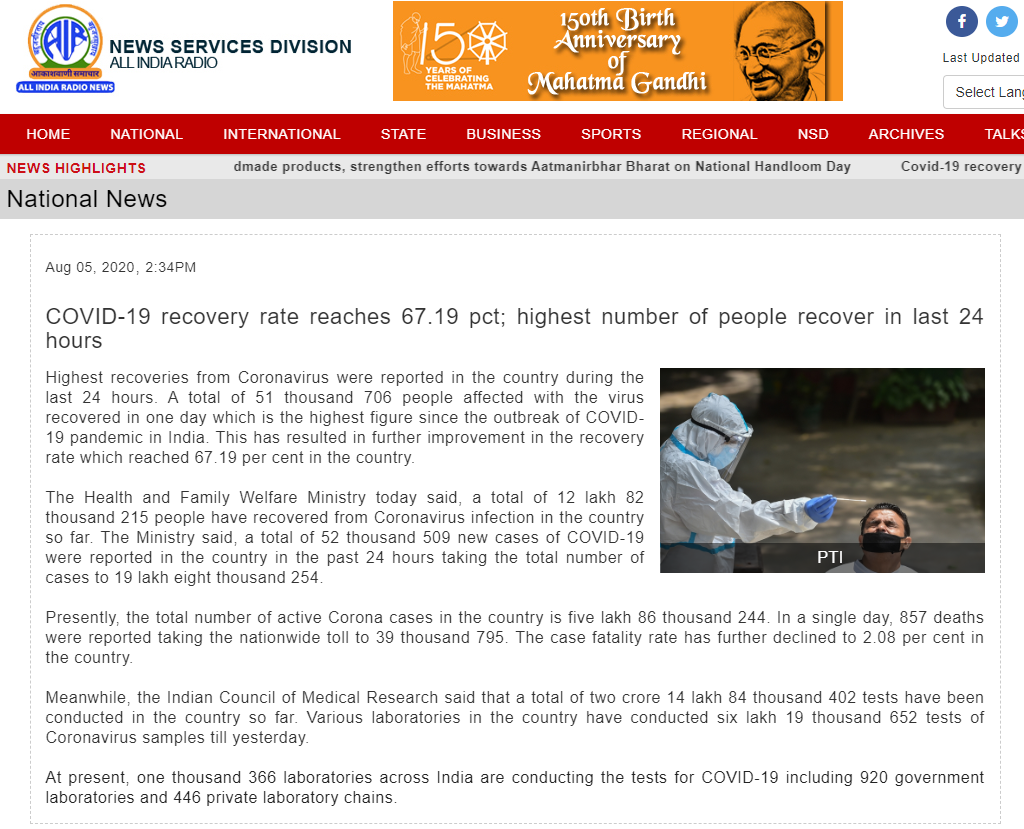

近日,安恒威胁情报中心捕获到一个疑似针对印度新冠疫情(COVID-19)的攻击样本。该样本伪装成PDF文档,并使用印度8月5日发布的关于新冠疫情的新闻标题进行命名。

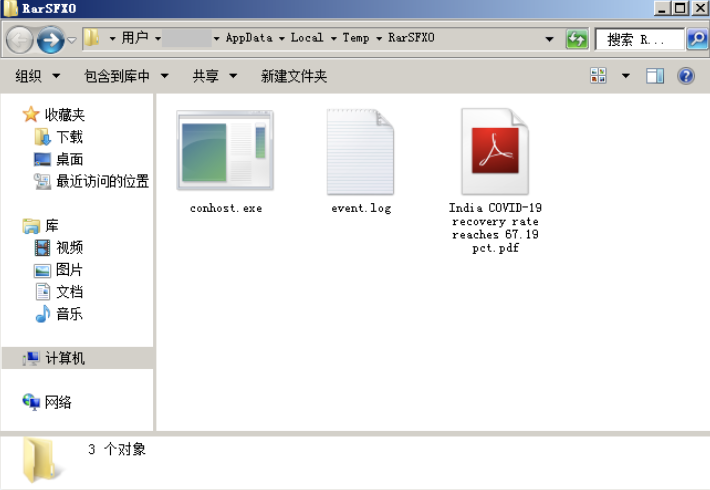

当用户点击该文件后,样本将在用户“\AppData\Local\Temp\RarSFX0\”目录下释放多个文件用于后续攻击操作。

PDF文档内容如下:

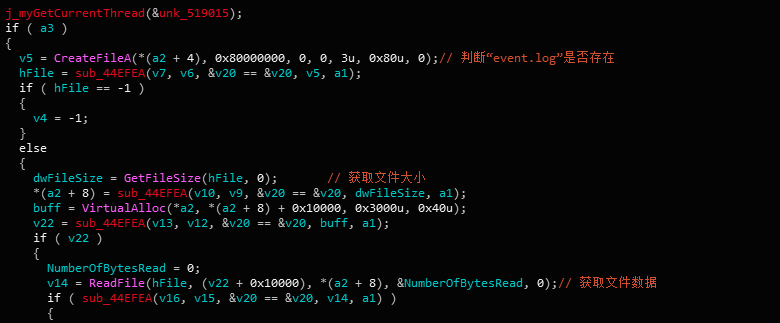

conhost.exe是一个加载器,其主要功能是将同目录下的“event.log”文件加载到内存执行。

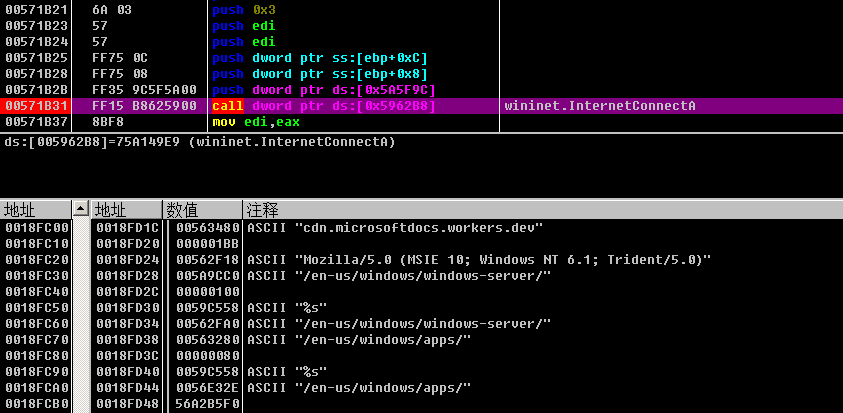

event.log 则是Cobalt Strike生成的dll后门。其执行后会通过HTTPS协议与C2服务器通信:cdn.microsoftdocs.workers[.]dev

对C2域名进行溯源分析,C2域名中包含“microsoftdocs”, 我们发现来自巴基斯坦的APT组织“C-Major”,曾多次使用名为“microsoftdocs.exe”的黑客工具发起网络攻击。不过暂时还不能确定该组织是否与此次攻击事件存在关联。

失陷指标(IOC)7

这么重要的IOC情报,赶紧

登录

来看看吧~

0条评论

看了这么久,请

登录

,对他说点啥~

0

0

分享

微信扫一扫分享