【安全资讯】针对国家行业/政府组织的TA505组织

TA505是一个非常活跃的黑客组织,其记录至少可以追溯到2014年。该组织的参与者被认为在东欧(可能是说俄语的国家)。他们针对世界上许多国家的行业/政府组织,包括加拿大、德国、韩国、英国和美国。

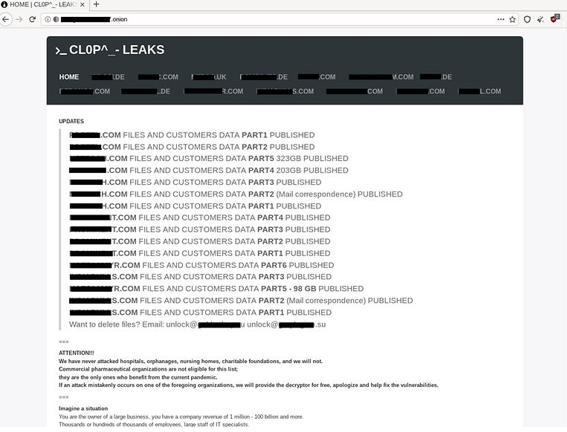

在过去的几个月里,有两起入侵系统事件与TA505联系在一起。首先是操作CL0P勒索软件的攻击者。一方面,他们进行大型狩猎行动,对企业网络进行加密,以勒索高额赎金。另一方面,他们窃取公司机密。随后,他们威胁受害者将这些秘密泄露到他们在暗网上运行的网站当中。

<lock v:ext="edit" aspectratio="t">

</lock>

CL0P^-LEAKS网站宣布了一些受害者的文件和客户数据的发布

据说,与TA505合作的另一个APT组织是Lazarus/APT38。这是一个国家支持的进行间谍活动和抢劫银行的黑客组织。另一方面,TA505组织可能从事初始访问开发工作,并将网络访问权移交给相关的威胁行动者。

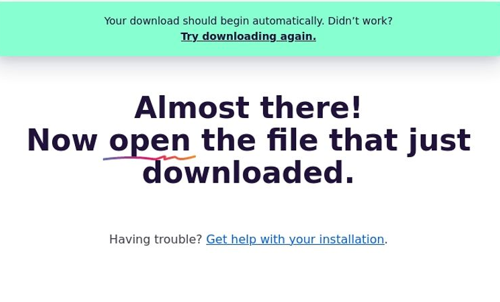

TA505组织使用的垃圾邮件数量很大,几乎在所有工作日都进行分发活动。TA505利用垃圾邮件作为初始攻击媒介。目标人员会收到一封电子邮件,主题为金钱主题(例如,“账单”,“工资单”,“销售预测”)或与人力资源相关的主题(例如,“病假”)。这些电子邮件通常带有链接,可通过受感染的博客网站重定向到以共享主机为主题的域。有时,他们将HTML文件附加到电子邮件,HTML文件模仿已知的服务(例如Cloudflare,Mozilla等)。

模仿已知服务来分发恶意文档的示例HTML文件

在以共享主机为主题的域中,TA505组织为目标提供包含宏代码的Microsoft Office Excel。

如果用户启用了宏执行,则宏会丢弃并执行TA505的下载器Get2。这个下载程序将有关本地计算机的信息发送到C&C,例如计算机名,用户名和正在运行的进程的列表。随后,Get2的C2分发第三阶段的攻击载荷:SDBBot (TA505的RAT(远程管理工具))。

首先,SDBBot自动将信息发送到C2,包括计算机名称,Windows域名,Windows版本以及目标系统是否利用代理连接到Internet。然后人工检查攻击的目标。SDBBot提供了许多命令来操纵文件系统,下载和执行有效载荷,启用RDP等。除了其RAT SDBBot,Get2还经常下载PuTTY SFTP客户端。

可以采取以下措施来预防攻击:

1.保持网关关闭,加强员工的安全意识。

2.在外围网络中阻止SDBBot域。

3.及时检测可能潜在的TA505攻击。