【安全资讯】APT-31组织利用COVID-19主题诱饵进行攻击

Zscaler的ThreatLabZ团队发现了几个恶意的MSI安装程序二进制文件,这些二进制文件托管在攻击者控制的GitHub帐户上,并于2020年8月开始提供下载,利用COVID-19疫苗主题作为诱饵。在对这些MSI二进制文件进一步分析后,研究人员认为背后的攻击者与黑客组织APT 31相关。

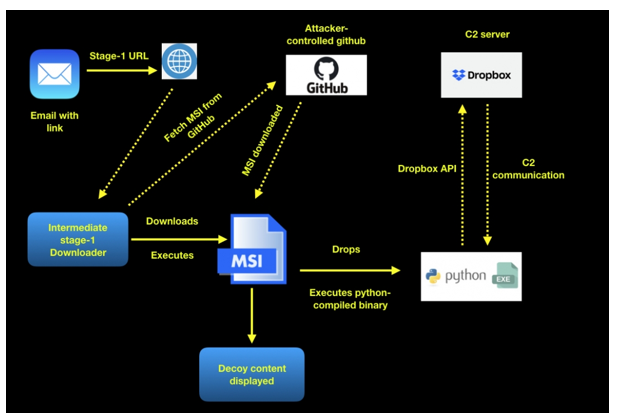

本次攻击方式:利用嵌入恶意下载链接的电子邮件传播,该链接会提取第一阶段的下载程序。第一阶段下载器负责获取托管在攻击者控制的GitHub页面上的恶意MSI文件。MSI文件在受害机器上下载并执行Python编译的二进制程序,该程序会利于Dropbox API与命令和控制(C2)通信。根据下载的其它的二进制文件,研究人员发现攻击者正在利用其它流行的在线服务,例如Microsoft OneDrive。

图1显示了整个重建的攻击流程。

<lock v:ext="edit" aspectratio="t">

</lock>

图1:重构的整个攻击流程

攻击者向用户显示诱饵内容,利用社交工程技术进行攻击。诱饵文件都是与COVID-19相关的内容。

图2的诱饵文件内容,讨论了专门针对新西兰政府当局的COVID-19疫苗策略:

图2:与新西兰政府的COVID-19疫苗策略有关的诱饵文件

图3的文档描述了与COVID-19疫苗相关的各种计划。它假装来自“治疗行动小组”。

图3:诱饵文件的内容(来自“治疗行动小组”)

图4显示了一个假装来自印度国家卫生局的文件内容,并讨论了以救助包为重点的COVID-19疫苗的分发。

图4:疫苗分发文件的内容,该文件假装来自印度国家卫生局

图5显示了一个伪装来自工作组的文件内容,该工作组由约翰·霍普金斯·彭博公共卫生学院和得克萨斯州人类学共同参与,讨论了公众在COVID-19疫苗接种中的作用。

图5:与公众在COVID-19疫苗接种中的角色有关的诱饵文件

结论:

威胁参与者APT-31快速利用了当前主题(例如COVID-19)或受害人感兴趣的政治主题,作为感染机器的社会工程技术。通过端到端滥用感染链中的GitHub,Google Drive和Dropbox等合法服务,威胁参与者可以逃避网络安全解决方案。建议用户在收到电子邮件时应保持谨慎,哪怕是自己感兴趣的内容。