【安全资讯】勒索软件Ranzy:ThunderX 升级加密的变体

Ranzy勒索软件出现在今年9月-10月,似乎是ThunderX和Ako勒索软件的变体。Ranzy有一些关键的更新,包括加密的调整,过滤的方法,以及使用公开的“leak blog”为那些不遵守赎金要求的人发布受害者数据。

Ranzy的核心是提供RaaS。有效负载通常是通过电子邮件(网络钓鱼)分发的,也有一些报告说是通过网络分发(通过驱动下载)的。从ThunderX到Ranzy的“rebrand”发生在ThunderX的免费解密程序出现之后。今年9月,在NoMoreRansom项目上发布了一个针对ThunderX的免费解密工具。

这种“rebrand”将攻击者与ThunderX拉开距离,并改进了加密机制,降低了未来免费解密工具的可行性。ThunderX在2020年8月左右出现,值得注意的是,一些早期的Ako样本是在2020年1月左右观察到的。

Ranzy的赎金记录存放在每个包含受影响文件/数据的文件夹中。在分析的所有版本中,这些文件始终使用名称readme.txt标识。不同版本的勒索软件的赎金注释有细微的变化。尽管如此,ThunderX、Ranzy和Ranzy1.1的基本结构和内容都非常相似。

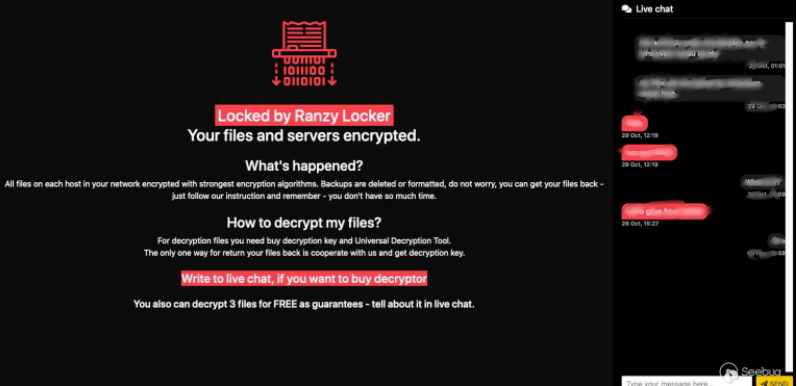

赎金记录之间最大的区别可能是使用Ranzy 1.1,受害者被指示访问基于TOR的门户以进行支付、进一步的指示和“support”(实时聊天)。以前只是指示受害者通过电子邮件与他们联系以获取进一步的指示。

截至撰写本文时,该站点上列出了3位受害者,分别代表电气工程,安全和调查以及政府管理行业。

结论:

Ranzy,ThunderX和Ako家族是攻击者快速发展的又一个例子。只需少量资金支持,任何恶意攻击者都可以访问和管理Ranzy这样的勒索软件,并可能造成巨大的财务损失。众所周知,这种损害不仅限于直接支付赎金,还包括与数据泄露,公开发布私人数据,GDPR /合规性影响等相关的处罚。

攻击者非常关注防御措施,例如,发布解密工具时,它们会快速更新代码,并开始分发更好、更强大的有效负载,从而使任何解决方案都失效。