【安全资讯】Negasteal通过hastebin网站无文件分发Crysis勒索软件

近日,研究人员遇到AgentTesla的变种,该变种使用hastebin无文件下发 Crysis(也称为Dharma)勒索软件, Crysis背后的运营商使用勒索软件即服务(RaaS)模型进行牟利 。这是第一次观察到使用勒索软件作为有效负载的 AgentTesla 。

在几个月前,就有报告称

AgentTesla

变种使用hastebin[.]com(一个粘贴在线内容的站点)。

AgentTesla 是一种间谍软件木马,于2014年被发现。它以付费订阅的形式在网络犯罪论坛中提供服务,其背后的开发人员不断进行更新以改善其逃避检测能力。

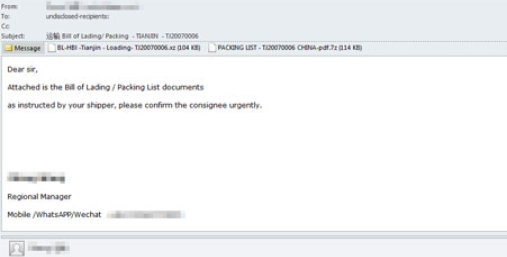

这是第一次观察到这两种恶意软件服务一起使用。研究人员遇到的样本是通过网络钓鱼电子邮件捕获的,如下图所示。

网络钓鱼电子邮件

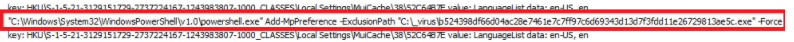

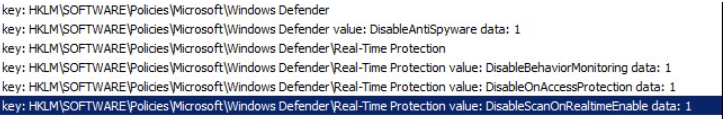

它尝试从Windows Defender调试中排除自身,也可以尝试将Windows Defender禁用作为替代的规避方法。

恶意软件将自身排除在调试之外

恶意软件禁用Windows Defender

为了持久化,它将自身添加到启动文件夹和CurrentVersion\Run注册表中。最终,加载程序将连接到“ hastebin[.]com”并解码来自C&C服务器的二进制文件(Crysis),从而实现勒索软件的无文件交付。

恶意软件连接到hastebin[.]com

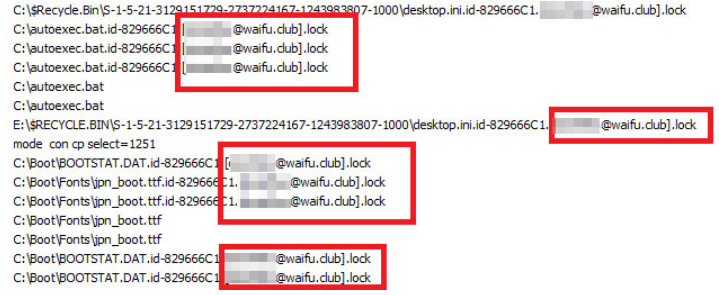

Crysis勒索软件有效载荷

结论:

该攻击活动表明了hastebin C&C服务器在无文件传播恶意软件方面的潜力。这两种活跃的恶意软件服务结合展示了网络犯罪分子在尝试不同恶意软件之间的组合。而无文件传递恶意软件也让消除这方面的威胁带来了挑战,因为它在执行后没有任何痕迹。

失陷指标(IOC)5

这么重要的IOC情报,赶紧

登录

来看看吧~

0条评论

看了这么久,请

登录

,对他说点啥~

0

0

分享

微信扫一扫分享