【安全资讯】Sunburst后门特征与Kazuar存在部分重叠

卡巴斯基研究人员对SolarWinds供应链攻击事件中的Sunburst后门进行了分析,发现一些特征与Kazuar后门重叠。Kazuar是.NET的后门程序,于2017年首次被安全厂商披露,并将其与APT组织Turla联系起来。Sunburst和Kazuar之间有许多不寻常的共享特征,包括受害者身份生成算法、睡眠算法和广泛使用的FNV-1a散列。

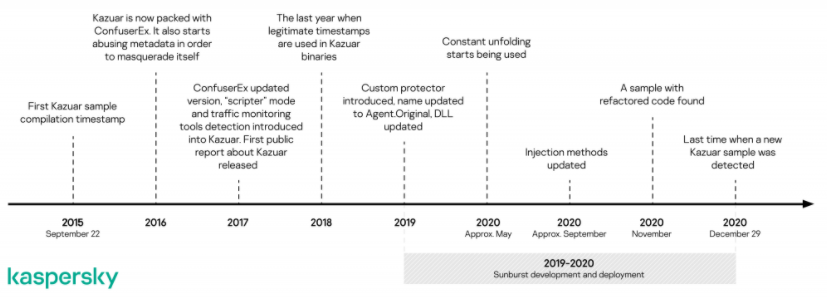

多年来,Kazuar一直在不断发展。它的开发人员一直在定期对其进行改进,从一个混淆器切换到另一个混淆器,更改算法并更新功能。为了更好地了解Kazuar的开发时间表,我们查看了自2015年以来的所有版本。

Kazuar发展时间表

结论:

Kazuar和Sunburst之间的重叠代码很有趣,这些相似之处的可能解释包括:

- Sunburst与Kazuar是同一团队开发的

- Sunburst开发人员采用了Kazuar的一些想法或代码,但没有直接联系(他们以Kazuar为灵感)

- 两组(DarkHalo / UNC2452)和使用Kazuar的组织从同一来源获取恶意软件

- 一些Kazuar开发人员转移到另一个团队

- Sunburst开发人员插假旗,以便将责任归咎于另一组人

目前,我们不知道这些选项中的哪一个是正确的。尽管Kazuar和Sunburst可能有关联,但这种关联的性质仍不清楚。通过进一步分析,可能会出现证实其中一个或多个观点的证据。

失陷指标(IOC)9

这么重要的IOC情报,赶紧

登录

来看看吧~

0条评论

看了这么久,请

登录

,对他说点啥~

0

0

分享

微信扫一扫分享