【安全资讯】A41APT:针对日本的APT攻击活动

研究人员发现了一起针对日本公司国内外,包括制造业在内的多个行业的网络间谍活动,攻击者旨在窃取目标信息。

由于攻击者在第一阶段中使用了名为“ DESKTOP-A41UVJV”的主机名,因此将该组织命名为“A41APT”。研究人员从2019年3月至2020年11月一直在监视跟踪该A41APT,发现该组织的攻击技术处于不断变化的专题,并使用了多种新型恶意软件,例如SodaMaster(称为DelfsCake,dfls和HEAVYPOT),P8RAT(称为GreetCake),DESLoader(称为SigLoader)和FYAntiLoader,并可以运行80多个样本。

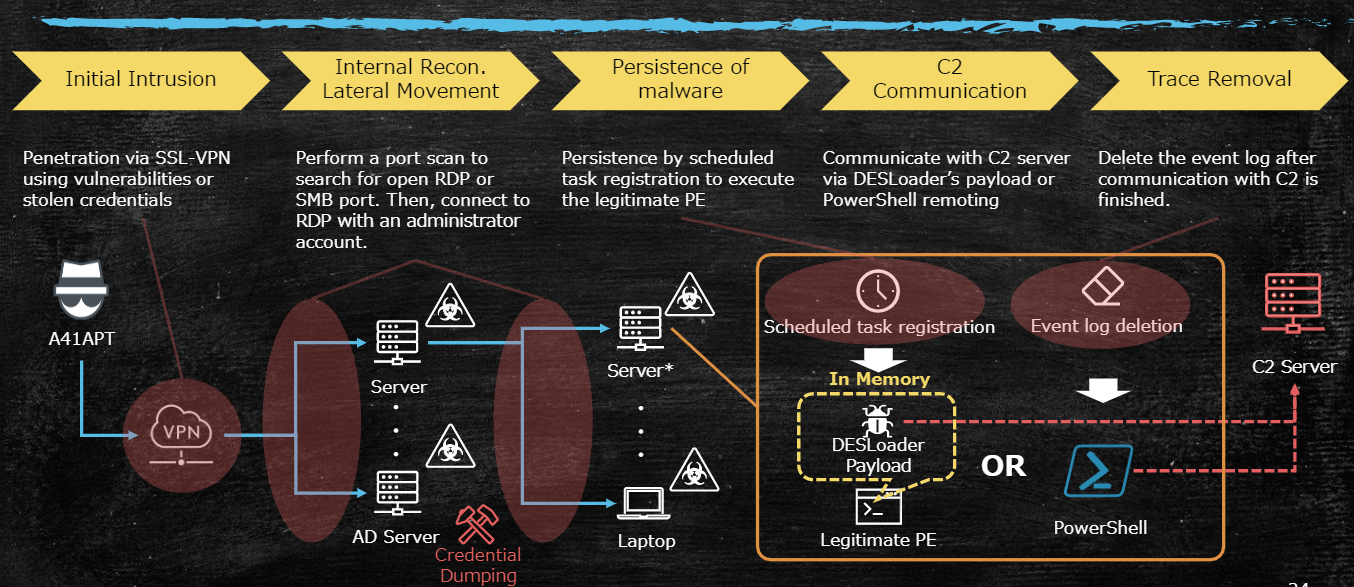

关于A41APT组织的攻击活动的公开信息很少,通过分析发现该组织在行动过程中高度隐蔽,很难对其进行检测,该组织的入侵流程如下图所示:

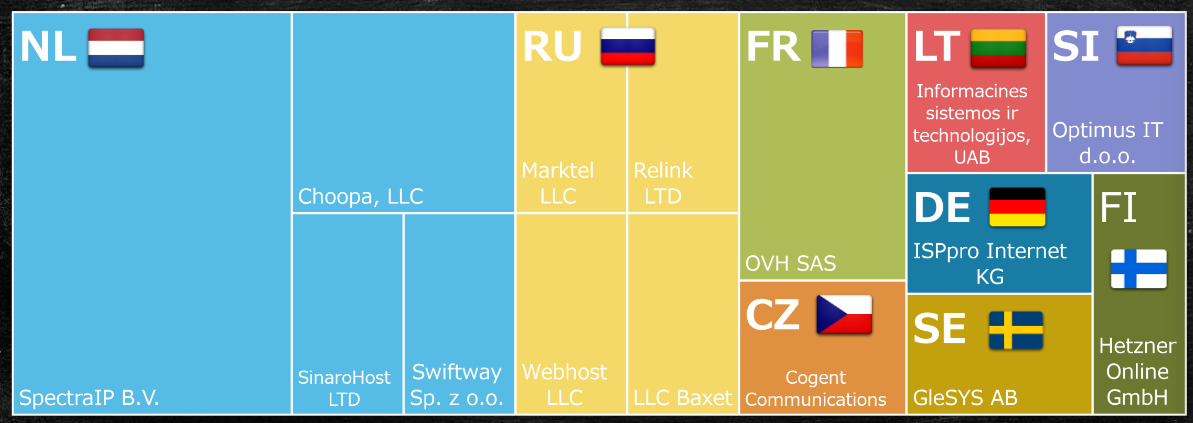

通过观察,发现该组织使用了两个主机名,分别是“ DESKTOP-A41UVJV ”和“dellemc_N1548P”,而C2基础设施方面的没有明显的偏向,并且观察到有不重复使用IP地址的趋势。

目前发现有两个疑为A41APT组织的归属,分别是APT10和BlackTech,根据针对的目标和使用的战术,归属于APT10的可能性较大。

失陷指标(IOC)20

这么重要的IOC情报,赶紧

登录

来看看吧~

0条评论

看了这么久,请

登录

,对他说点啥~

0

0

分享

微信扫一扫分享