【安全资讯】疑似Donot组织针对泰国的攻击活动

近日,研究人员发现Donot APT组织近期攻击频繁,其利用恶意RTF模板注入以及公式编辑漏洞利用样本对周边国家地区开展了多次攻击活动。捕获的样本以“泰国皇家海军第82指挥和参谋课程”、“OPS检查细节”,“OPS需求”、“国防部副本”等标题作为诱饵文档进行攻击活动。其中OPS疑似是位于泰国的石油天然气公司。根据诱饵标题猜测该组织疑似开始针对泰国开展攻击活动。

Donot“肚脑虫”(APT-C-35)是疑似具有南亚背景的APT组织,其主要以周边国家的政府机构为目标进行网络攻击活动,通常以窃取敏感信息为目的。该组织具备针对Windows与Android双平台的攻击能力。.

Donot在本次攻击中使用的样本几乎均采用RTF加载带有公式编辑漏洞利用的方式开展攻击活动,且存放的远程链接采取了混淆处理。该利用方式免杀效果极好,当样本首次上传VT时,几乎没有杀软查杀。

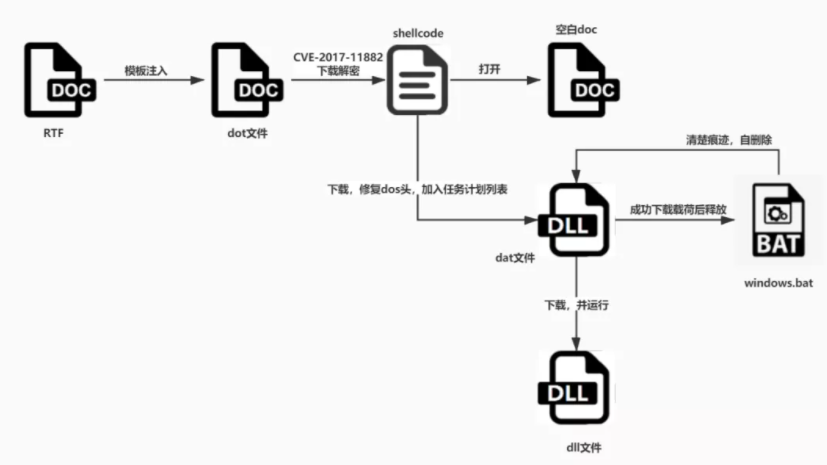

当样本运行后,将尝试从远程模板获取文件加载执行,当带有公式编辑器漏洞的远程模板加载利用成功后,将经过多层解密下载执行恶意载荷。整体执行流程如下图所示:

总结

Donot是一个长期活跃的APT组织,同时具有Windows与Andorid双平台攻击能力,且持续更新其武器库,此次更是首次采用了RTF加载远程模板文件的方式进行免杀,且效果极好。建议企业用户可以建设态势感知,完善资产管理及持续监控能力,并积极引入威胁情报,以尽可能防御此类攻击。

失陷指标(IOC)41

这么重要的IOC情报,赶紧

登录

来看看吧~

相关链接

https://mp.weixin.qq.com/s/UtLkzkFkJ4lI0lq10xQUOAhttps://mp.weixin.qq.com/s/vShpS3HVm0vPziv-_87EOw

0条评论

看了这么久,请

登录

,对他说点啥~

0

0

分享

微信扫一扫分享