【安全资讯】BazarCall:利用呼叫中心传播BazarLoader的恶意活动

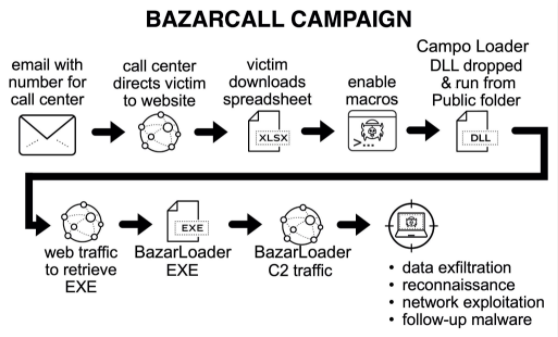

研究人员发现一种利用呼叫中心传播BazarLoader的恶意活动。攻击者通过发送带有电话号码的试用订阅到期电子邮件,引导受害者拨打电子邮件中的电话号码,然后由呼叫中心接线员接听电话并引导受害者到伪造的网站以取消订阅服务。呼叫中心的操作员引导受害者下载恶意Microsoft Excel文件,启用宏后受害者的计算机将感染BazarLoader恶意软件。这种基于呼叫中心,使用BazarLoader感染计算机的过程称为“ BazarCall”方法。

BazarLoader是一种恶意软件,可提供对受感染Windows主机的后门访问。客户端被感染后,犯罪分子可以利用这种后门来分发后续恶意软件(如Cobalt Strike、Anchor)。“BazarCall”方法的具体攻击链如下:

使用“BazarCall”方法进行感染的过程如下:

- 1.传播带有电话号码的试用订阅主题电子邮件;

- 2.受害者通过电子邮件拨打电话号码。;

- 3.呼叫中心接线员将受害者引导至假公司网站;

- 4.受害者从网站上下载Microsoft Excel文件;

- 5.呼叫中心接线员指示受害者在下载的Excel文件上启用宏;

- 6.易受攻击的Windows计算机感染了BazarLoader恶意软件;

- 7.然后,呼叫中心接线员告诉受害人取消订阅成功;

- 8.BazarLoader从受感染的Windows主机生成C2通信;

- 9.通过BazarLoader进行后门访问会导致感染后活动。

BazarLoader提供对受感染Windows主机的后门访问。在某些情况下,会在后期分发Cobalt Strike等其他恶意软件。至少有两个案例被公开记录,其中BazarLoader恶意软件导致了分发Cobalt Strike,然后又导致了分发Anchor恶意软件。一个案件发生在2021年2月,另一起案件发生在2021年3月。

但是,BazarLoader不仅限于使用Cobalt Strike和Anchor作为后续恶意软件。2020年,有报道称BazarLoader最终分发了Ryuk等勒索软件。对受感染Windows主机的后门访问可能导致任何恶意软件家族。

失陷指标(IOC)174

这么重要的IOC情报,赶紧

登录

来看看吧~

相关链接

https://unit42.paloaltonetworks.com/bazarloader-malware/?web_view=truehttps://github.com/pan-unit42/iocs/blob/master/BazarCall/Appendix-A.txthttps://github.com/pan-unit42/iocs/blob/master/BazarCall/Appendix-B.txthttps://github.com/pan-unit42/iocs/blob/master/BazarCall/Appendix-C.txthttps://github.com/pan-unit42/iocs/blob/master/BazarCall/Appendix-D.txthttps://github.com/pan-unit42/iocs/blob/master/BazarCall/Appendix-E.txt

0条评论

看了这么久,请

登录

,对他说点啥~

0

0

分享

微信扫一扫分享