【安全资讯】APT28组织使用新型SkinnyBoy恶意软件攻击政府机构

研究人员发现了一种名为 SkinnyBoy 的新恶意软件,SkinnyBoy的功能是窃取受感染系统的信息, 并从C2 服务器检索下一个有效负载。俄罗斯黑客组织 APT28 在针对军事和政府机构发起的鱼叉式网络钓鱼活动中使用了 SkinnyBoy,攻击的主要目标为外交部、大使馆、国防工业和军事 。研究人员表示,APT28 可能在 3 月初就发起了这项网络钓鱼活动,多名受害者集中在欧盟,该活动也可能影响了美国的组织。

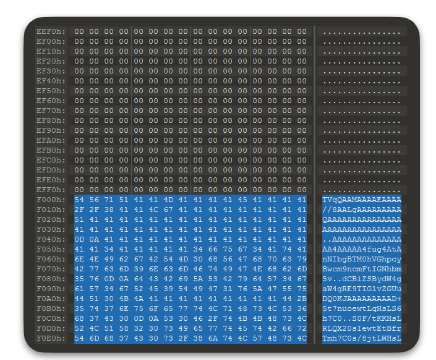

SkinnyBoy 通过带有宏的 Microsoft Word 文档传播,该宏提取充当恶意软件下载程序的 DLL 文件。诱饵是一条伪造的邀请信息,邀请受害者参加 7 月底在西班牙举行的国际科学活动。打开邀请会触发感染链,首先提取一个 DLL 来检索 SkinnyBoy dropper (tpd1.exe),这是一个下载主要负载的恶意文件。进入系统后,dropper 建立持久性并移动以提取下一个有效负载,该有效负载以 Base64 格式编码并附加为可执行文件的覆盖层,如下图所示:

tpd1.exe的覆盖层

此有效负载在受感染系统上提取以下两个文件后会自行删除:

- 1. C:\Users\%username%\AppData\Local\devtmrn.exe (2a652721243f29e82bdf57b565208c59937bbb6af4ab51e7b6ba7ed270ea6bce)

- 2. C:\Users\%username%\AppData\Local\Microsoft\TerminalServerClient\TermSrvClt.dll (ae0bc3358fef0ca2a103e694aa556f55a3fed4e98ba57d16f5ae7ad4ad583698)

恶意软件在通过 Windows 启动文件夹下的 LNK 文件创建持久化机制后,会在后期执行这些文件。 LNK 文件在受感染机器下次重启时触发,并通过检查C:\Users\%username%\AppData\Local下所有文件的 SHA256 哈希值来查找主要负载 SkinnyBoy (TermSrvClt.dll) 。 SkinnyBoy 的目的是窃取有关受感染系统的信息,下载并启动攻击的最终有效载荷。

收集数据是通过使用 Windows 中已有的 systeminfo.exe 和 tasklist.Exe 工具完成的,允许它提取以下特定位置的文件名:

1. C:\Users\%username%\Desktop C:\Program Files - C:\Program Files (x86)2. C:\Users\%username%\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\Administrative Tools

3. C:\Users\%username%\AppData\Roaming

4. C:\Users\%username%\AppData\Roaming\Microsoft\Windows\Templates

5. C:\Windows - C:\Users\user\AppData\Local\Temp

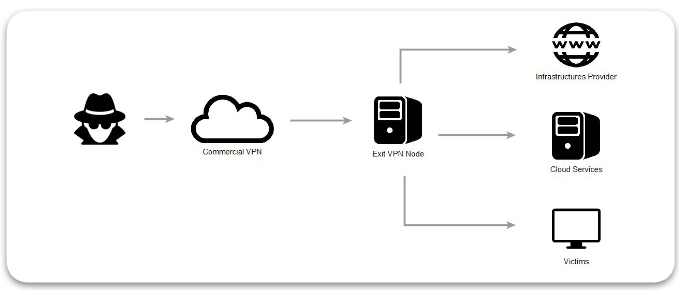

攻击者使用商业 VPN 服务作为其OPsec的一部分以隐藏其踪迹。攻击者使用相同的VPN服务购买和管理他们的基础设施,如下图所示:

攻击者的操作模式

在观察攻击所用的TTPS后,研究人员以中高度置信度将SkinnyBoy恶意软件归因于俄罗斯APT28组织所使用的新工具。