【安全资讯】猎天行动:CNC(APT-C-48)组织的最新攻击活动

引言

研究人员监测到,在6月中旬,我国航天相关时事热点前后,CNC组织针对我国科研机构、高等院校以及航天相关领域进行多次情报窃取的定向攻击活动。研究人员将此次攻击活动命名为“猎天行动”。CNC(APT-C-48)组织是于2019年新出现的组织,由于其使用的远程控制木马的PDB包含了“cnc_client“的字样,所以将该组织命名为CNC,该组织主要攻击对象为我国军工和教育行业。

简况

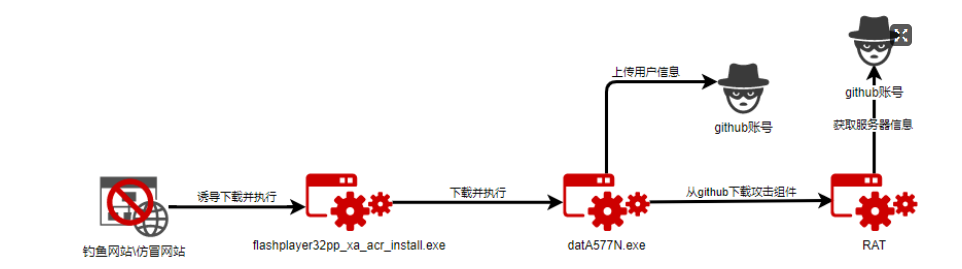

在本次攻击活动中,CNC组织采用了两种不同的攻击方式进行攻击。方式一,在各个阶段依靠多个github账号传递以及下发数据,攻击流程如下:

攻击者通过伪造360浏览器的提示页面,诱导访问该页的用户点击flash提示。在flash的提示图片中嵌入下载链接,用户点击图片后,从服务器下载对应的恶意程序到本地,从而诱使用户安装。在程序运行后,攻击者将服务器信息记录在github账号上,在该程序启动后,会检测指定路径的ADS流文件是否存在,若不存在,则从GitHub上下载数据写到指定路径的文件内。从加密数据获取服务器信息后,则开始与服务器进行通讯。

研究人员掌握的CNC组织涉及的Github账号如下:

账号名 | 提供服务 |

autoid-generate | 保存恶意程序 |

autoid-generate_tmpjuilo1 | 备用账号 |

UP-567890 | 保存数据信息 |

cameronzd | 保存恶意程序 |

danlerz | 云端C2动态配置 |

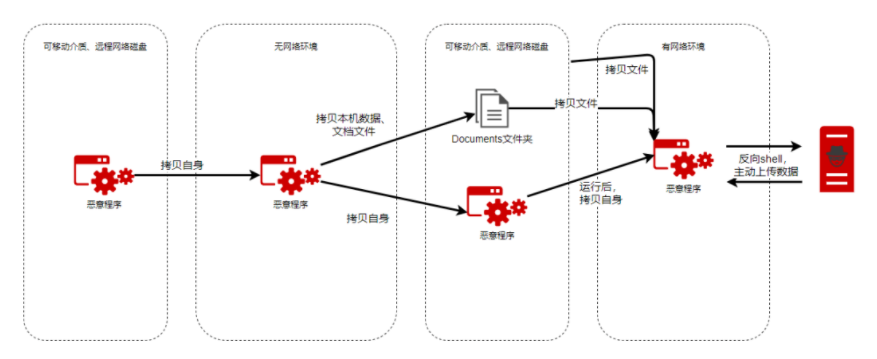

攻击方式二与攻击方式一不同的是,该样本运行后会根据有无网络环境采取不同的运行策略,以此试图从部分隔离网络环境中窃取文档数据。 攻击流程如下:

程序启动后,监测当前程序名是否为“MsMqEngr” ,若不是,则从资源释放伪装文件到文件夹”%Temp%”后打开,然后拷贝自身到指定路径。通过发送icmp报文到”baidu.com”测试网络连通性,若失败,则创建线程循环发送,直至成功。当通过icmp报文测试网络成功后,则会与服务器建立连接。

总结

研究人员通过对攻击方式二中样本的拓线,发现该类样本的雏形并非第一次出现,早在2019年前后,CNC组织就已使用相似样本对某部分南亚地区国家实施攻击活动。研究人员在攻击方式二中发现的MD5 “3d6aab4e4e055b9c50837c6adc97e060”样本,曾在2020年初被披露,并被命名为“幼象”组织。而样本中的domain与响尾蛇格式钓鱼域名相似,结合幼象组织在部分攻击方式上与响尾蛇存在重合,且这三者的攻击目标范围重叠,这些相似之处和联系表明,这三者并非独立进行工作,甚至可能这三者背后实际为同一攻击团队。