【安全资讯】ITG18使用LittleLooter新型后门,攻击伊朗改革主义运动成员

引言

研究人员在跟踪疑似伊朗威胁组织ITG18的活动时,发现了一个名为“WhatsApp.apk”的文件,根据其信息窃取功能,研究人员确定该文件为“LittleLooter”的安卓恶意软件。 LittleLooter是一种新型Android 后门,具有信息窃取功能,似乎是ITG18独有的后门,研究人员目前没有发现其他使用该后门的攻击者。研究人员发现ITG18组织所使用的战术、技术和程序 (TTP) 与被称为Charming Kitten、Phosphorus和TA453 的组织重叠。

简况

ITG18 可以利用 LittleLooter 的功能或使用网络钓鱼/社会工程从目标收集帐户凭据。LittleLooter为威胁行为者提供丰富的信息窃取功能,包括视频和实时屏幕录制、电话号码、文件上传/下载、语音通话录音、GPS 数据收集、设备信息收集、浏览器历史收集、连接操作、联系信息窃取、图片捕捉以及检索短信和通话列表详细信息。LittleLooter 尝试通过 HTTP POST 请求和响应与 C2 服务器建立通信。C2 服务器伪装成一家美国花店,自 2020 年 7 月开始活跃。 恶意软件与 C2 服务器之间的通信通过 GZIP、AES 加密和 BASE64 编码进行压缩。

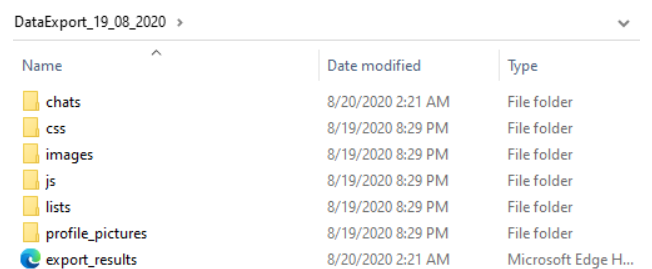

研究人员还发现了 ITG18 从 2020 年夏末到 2021 年春季针对伊朗个人的长期行动。分析显示, ITG18 从大约 20 名与伊朗改革运动结盟的人那里窃取了大约 120 GB 的信息。最近盗取的数据是 Telegram 帐户,这是伊朗使用的最流行的即时通讯服务之一。被盗数据包含与受害者相关的照片、联系人列表、群组成员身份和对话。Telegram 是唯一获准在伊朗使用的外国社交媒体服务之一,在2009年绿色运动期间被大量用于组织抗议活动。研究人员认为,受害者的 Telegram 数据在2020年夏季至2021年春季期间成为攻击者的目标,可能是为了监测有关伊朗2021 年 6 月总统大选的异议或抗议活动。 导出的受害者 Telegram 账户数据如下:

结语

ITG18 攻击的大多数受害者都与伊朗的改革运动有关,这是伊朗内部的一个政治派别,与当前的保守政权相比,它支持左翼政策。ITG18 运营商除了简单地发送网络钓鱼消息外,还将尝试与目标聊天、通话甚至视频会议。 尽管 ITG18 组织的活动多次被公开披露,但该组织的攻击活动仍在继续。