【安全资讯】FIN8组织使用Sardonic新后门攻击美国金融机构

引言

FIN8是一个以经济为动机的威胁组织,通常以金融、零售、酒店等行业为目标。近日,研究人员在FIN8针对美国金融机构发起的攻击中发现了该组织使用的新后门,并将其命名为Sardonic后门。Sardonic后门功能强大,可以在受感染的机器上建立持久性,还具有获取系统信息、执行任意命令以及加载和执行附加插件的功能。

简况

FIN8 组织通常使用“living off the land”(lotl)攻击,使用内置工具和接口(如PowerShell或WMI),滥用合法服务(如sslip)来掩饰他们的活动。自2016年1月出现以来,FIN8组织已利用多种技术从销售点 (POS) 系统窃取支付卡数据,如开展鱼叉式网络钓鱼活动,使用PUNCHTRACK、BADHATCH等恶意软件。

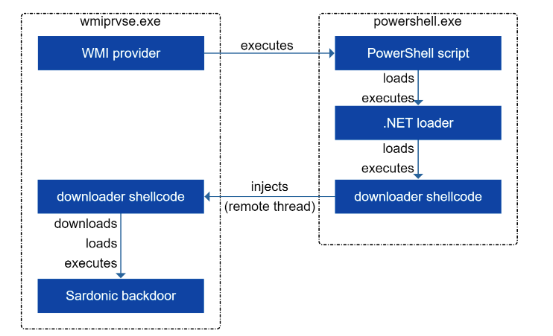

Sardonic后门是用c++编写的,具有与下载程序shellcode相同的C&C服务器,并通过端口 443 进行通信。Sardonic后门不仅可以在受感染的机器上实现特权驻留,还可以获取关于系统的信息和执行命令,传输到远程攻击者控制的服务器。Sardonic后门还具有加载并执行附加插件的功能。FIN8组织在进行横向移动和特权提升以部署Sardonic负载之前,已经渗透到目标网络进行详细侦察,但恶意命令行被阻止。Sardonic后门执行流程如下:

Sardonic后门似乎仍在开发中,研究人员发现一些二进制协议解析的命令,但这些命令的执行没有实现。然而,Sardonic后门已经为威胁组织提供了足够的功能。后门的一个常见特性是能够执行shell命令并将其传送回C&C服务器。对于Sardonic而言,此操作是由代码为0x4D的包触发的。后门程序通过管道将标准输出和错误流重定向到内存来运行。命令执行完毕后,再输出信息发送到C&C服务器。

建议

众所周知,技术娴熟的金融威胁参与者会花很长时间来改进工具和策略,以避免在攻击可行目标之前被发现。研究人员向目标垂直行业(零售、酒店、金融)的公司提出以下建议:

- 将 POS 网络与员工或客人使用的网络分开。

- 为员工提供网络安全意识培训,帮助他们发现网络钓鱼电子邮件。

- 调整电子邮件安全解决方案以过滤恶意或可疑附件。

- 将威胁情报集成到现有的 SIEM 中,以获得相关的指标。

- 没有专门安全团队的中小型组织应考虑将安全操作外包给托管检测和响应提供商。