【安全资讯】假面行动(Operation MaskFace)-疑似针对境外银行的利用问卷调查为主题的钓鱼攻击事件分析

引言

安恒威胁情报中心猎影实验室近期捕获到一起针对疑似位于印度的渣打银行相关人员的攻击。攻击者使用的钓鱼链接中涉及利用社会工程得到的几个肯尼亚渣打银行员工姓名。样本伪装成渣打银行的“包容性调查”excel表,诱导受害者点击。本次攻击中涉及的社会工程信息很细致,攻击者在信息收集上明显有过精心准备,使用的几位员工的资料都来自在职员工。

简况

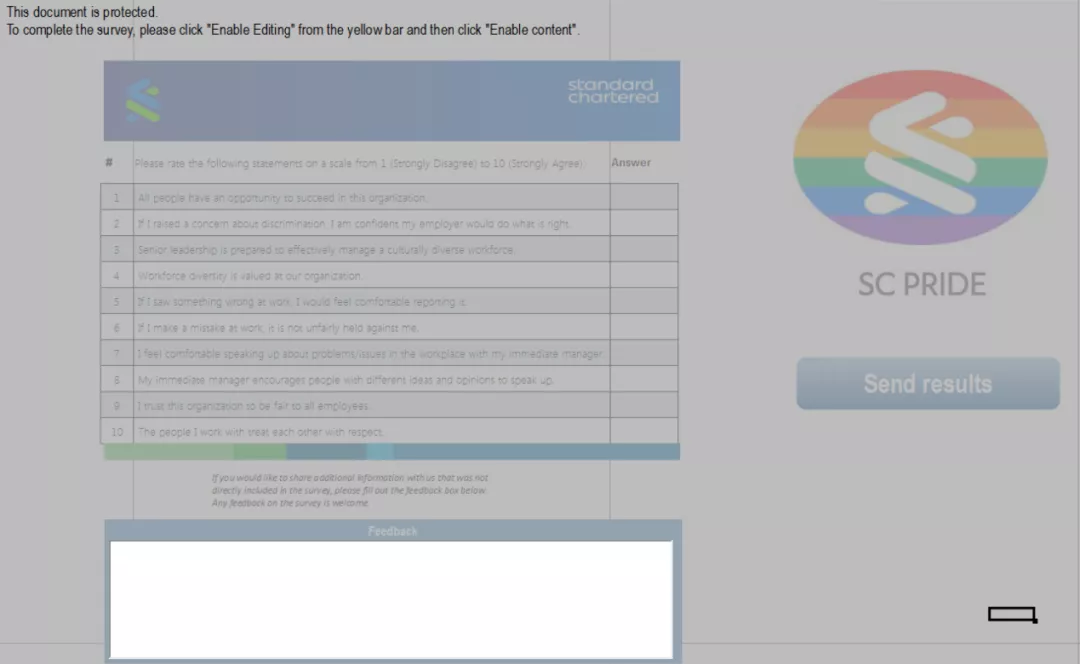

样本打开后的内容与标题一致,内容是针对渣打银行员工的包容性调查表,诱导受害者启动宏代码:

由宏代码内链接下载解密得到可执行文件,样本设置了很多反虚拟机检查。检查是否处于调试状态、CPU线程数量、硬盘大小等方式,通过反虚拟机检查后,样本会将TEA加密后的恶意代码解密,并创建一个新的线程运行shellcode,同时调用一起解密出的DLL文件。将其中的一段BASE64编码的数据解码后得到MD5为83337c2399d2bbb1118ec8de3b658e78的 PoshC2载荷。PoshC2是一款基于PowerShell和C#的命令控制工具框架,用于帮助渗透测试人员进行红队、后渗透和横向攻击。PoshC2主要以Python3形式编写,采用模块化格式,使用户能够添加自己的模块和工具,从而允许灵活扩展的C2框架。

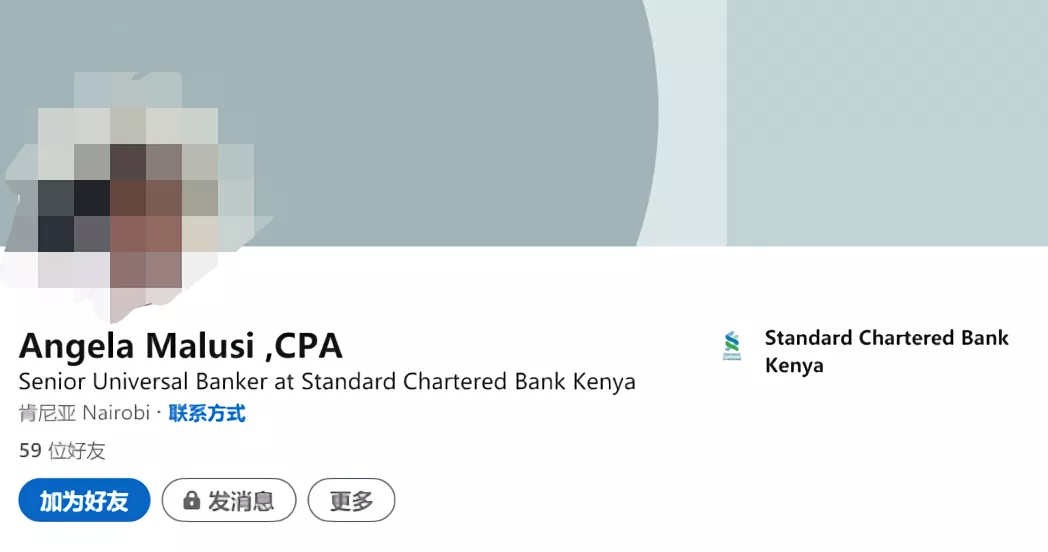

样本的链接地址中包含“Angela Malusi”和“SCB”,SCB是渣打银行的缩写,在领英上查找后可以发现渣打银行确实有此员工。拓线查找相关样本,可以发现“ChrispineMigwi”以及“RoselynMutunga”的名字也被用于制作恶意链接。查找Angela Malusi显示的信息如下:

总结

本次攻击中涉及的社会工程信息很细致,攻击者在信息收集上明显有过精心准备钓鱼选取的主题也使用了容易让重视包容性的渣打银行的员工中招的包容性情况调查表,诱导性很强。样本方面,攻击者设置了多处反虚拟机和反调试检查,在解密以及解码后才得到最终的PoshC2载荷,回连的IP都来自近期启用的amazon云服务器。综合这些信息,该样本也有一定可能出自红蓝对抗的攻击队。