【安全资讯】BladeHawk组织针对库尔德族群的Android间谍活动

引言

自2020年3月以来,BladeHawk组织一直在针对库尔德族群展开有针对性的间谍活动,通过专用的 Facebook账户分发两个 Android 后门,888 RAT 和 SpyNote。研究人员发现了BladeHawk活动中的六个Facebook账户和28 个帖子,伪装成应用程序的恶意后门总共被下载了1481 次。

引言

研究人员确定了BladeHawk活动中的六个Facebook账户。其中两个针对技术用户,而另外四个则是库尔德人的支持者。这些账户都是在 2020 年创建的,创建后不久他们就开始传播虚假应用程序,还负责向亲库尔德的 Facebook 公共群组分享间谍应用程序,群组中大部分是库尔德斯坦地区前总统马苏德·巴尔扎尼的支持者。BladeHawk 活动中的帖子包含虚假的应用程序描述和下载应用程序的链接,研究人员能够从这些链接下载17个Android安装包。一些 APK网络链接直接指向恶意应用程序,而另一些则指向第三方上传服务 top4top.io,它跟踪文件下载的数量。从 2020 年 7 月 20 日到 2021 年 6 月 28 日,这八个应用程序总共被下载了 1,481 次。

该活动仅针对 Android 用户,攻击者专注于两个商业 Android RAT 工具——888 RAT 和 SpyNote。888 RAT是一款商业、多平台 RAT,最初仅以 80 美元的价格面向 Windows 生态系统发布。2018 年 6 月,它在 Pro 版本中进行了扩展,增加了构建 Android RAT 的功能。后来,Extreme 版本也可以创建 Linux 有效负载。

Android 888 RAT 能够执行从其 C&C 服务器收到的 42 个命令,可以从设备中窃取和删除文件、截取屏幕截图、获取设备位置、钓鱼 Facebook 凭据、获取已安装的应用程序列表、窃取用户照片、记录周围的音频和电话、拨打电话、窃取短信信息、窃取设备的联系人列表、发送短信等,该构建器还用作 C&C 来控制所有受感染设备。

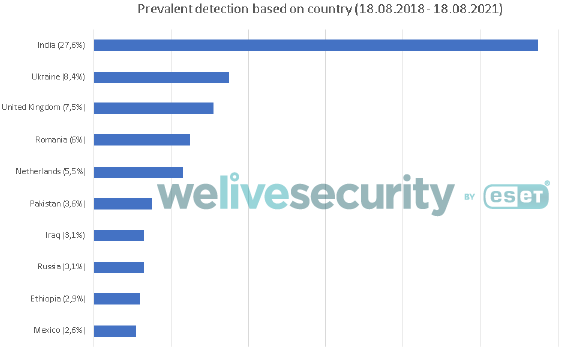

自 2018 年以来,研究人员已识别出数百个部署了 888 RAT 的 Android 设备实例。下图展示了该检测数据的国家分布:

总结

此间谍活动自 2020 年 3 月以来一直活跃,仅针对 Android 设备。它通过至少 28 个恶意 Facebook 帖子针对库尔德族群,这些帖子会导致潜在受害者下载 Android 888 RAT 或 SpyNote。