【安全周报】安恒高级安全威胁情报周报(2021.9.4~9.10)

【恶意软件威胁情报】

JsOutProx恶意软件将攻击目标拓展到西方金融机构

JsOutProx(TH-264) 是一种基于JavaScript的复杂RAT,背后的攻击者为SOLAR SPIDER,目标主要是亚太地区的金融机构。在过去的两年里,这种植入物有了很明显的改变。近日,研究人员发现,JsOutProx的攻击可能会扩展到西方的金融机构。

JsOutProx恶意软件体现出攻击者如何滥用高级脚本语言来实现功能齐全的植入,轻松规避传统的基于签名的检测工具,这些工具通常擅长发现二进制文件,而不是文本。

参考链接:https://ti.dbappsecurity.com.cn/info/2461

Dridex恶意软件使用Excel 4.0 宏进行分发传播

Dridex是一种银行恶意软件,用于收集与银行相关的用户信息,还可以通过加载器下载主模块以执行其他恶意操作。研究人员发现,通过 Excel 文件分发 Dridex 的方法正在变化。最近分发的 Excel 文件使用 Excel 4.0 宏,而不是以前使用的 VBA 宏。

参考链接:https://ti.dbappsecurity.com.cn/info/2468

【热点事件威胁情报】

黑客入侵联合国网络,窃取大量内部数据

Resecurity安全公司称,攻击者黑进了联合国的计算机网络并窃取了大量内部数据。黑客疑似使用窃取的联合国员工的登录凭据,获得了访问权限。9月9日,联合国秘书长发言人确认,不明身份的攻击者在2021年4月入侵联合国的部分基础设施,目前尚不清楚攻击者的身份和动机。

像联合国这样的组织一直是民族国家行为者的目标,黑客进行的侦察可能是为未来的攻击做准备,也可能是打算将信息出售给可能试图破坏联合国的其他团体。

参考链接:https://ti.dbappsecurity.com.cn/info/2481

沉寂后复出,REvil勒索组织重启服务器后再次上线

7月13日,在针对 Kaseya 服务器发起大规模勒索软件攻击后,REvil组织关闭了其网络基础设施。9月7日,REvil勒索软件运行的暗网服务器在消失近两个月后突然重新启动。重启的网站名为 Happy Blog,是REvil 成员于7月13日关闭的众多服务器之一。

REvil是一个勒索软件即服务(RaaS)组织,于2019年4月开始由俄罗斯黑客组织运营,据信是于2019 年 6月关闭的GandCrab勒索软件团伙的分支。REvil今年至少攻击了 360 家美国组织,今年的赎金收入超过 1100 万美元,其中包括对宏碁、JBS、广达电脑等公司的高调攻击。

参考链接:https://ti.dbappsecurity.com.cn/info/2470

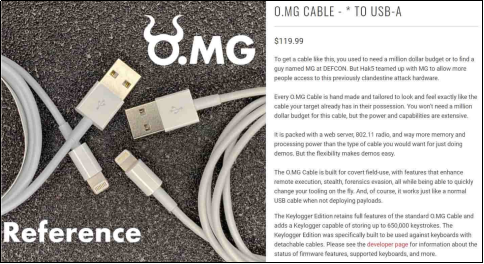

O.MG Lightning数据充电线可从苹果设备窃取数据

2019年,研究团队研发了一种名为O.MG的Lightning充电线,这款线可以允许远程攻击者从苹果设备窃取数据。现在,O.MG数据线的升级版已经发布,配备了附加功能。这条OMG充电线的外观看起来和苹果的Lightning充电线几乎一模一样,但O.MG 电缆可以记录连接到的设备的击键,包括 Mac 键盘、iPhone 或 iPad,并将数据从超过一英里的距离发送给攻击者。

参考链接:https://ti.dbappsecurity.com.cn/info/2464

【金融行业威胁情报】

美国太平洋城市银行遭AVOS Locker勒索软件攻击

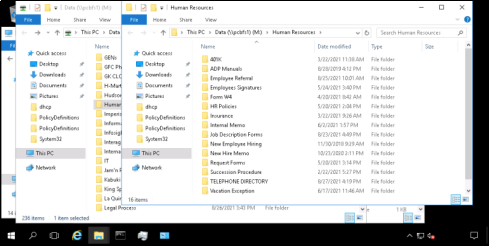

太平洋城市银行是一家美国社区银行,主要为加利福尼亚的韩裔美国人社区提供商业银行服务。9月4日,AVOS Locker勒索团伙将太平洋城市银行(Pacific City Bank)加入其数据泄露网站,并发布了一些屏幕截图作为黑客攻击的证据。该团伙声称已从该金融机构窃取了机密的文件,并公开了一个名为proof的ZIP档案,其中包含一系列据称是从银行窃取的文件。

金融机构有着高价值敏感数据,因此一直是勒索软件攻击的目标,去年11月,美国银行系统公司(ABS)曾被Avaddon勒索软件攻击。今年4月,意大利最大的合作信贷银行Banca di Credito Cooperativo(BBC)遭到勒索软件攻击,造成BBC的188个分支机构业务瘫痪,给银行客户带来严重影响,攻击者疑似是DarkSide勒索软件组织。

参考链接:https://ti.dbappsecurity.com.cn/info/2462

假面行动(Operation MaskFace)-疑似针对境外银行的利用问卷调查为主题的钓鱼攻击事件分析

安恒威胁情报中心猎影实验室近期捕获到一起针对疑似位于印度的渣打银行相关人员的攻击。攻击者使用的钓鱼链接中涉及利用社会工程得到的几个肯尼亚渣打银行员工姓名。样本伪装成渣打银行的“包容性调查”excel表,诱导受害者点击。本次攻击中涉及的社会工程信息很细致,攻击者在信息收集上明显有过精心准备,使用的几位员工的资料都来自在职员工。

参考链接:https://ti.dbappsecurity.com.cn/info/2458

【电子行业威胁情报】

针对电子元器件行业的攻击活动分析

研究人员捕获到多起针对电子元器件企业的钓鱼邮件攻击活动,攻击目标涉及多家电子元器件行业的上市公司或上下游供应商,包括弘忆国际股份有限公司(中国台湾)、questcomp(美国加利福尼亚)、axitea(意大利米兰)等。攻击者以虚假的发票单据为邮件标题发起鱼叉式钓鱼攻击并进一步向目标设备植入Dridex木马,攻击中利用了宏隐藏、多层Loader混淆加密、API动态获取、API向量异常处理调用等多种技术手段对抗分析,同时其回连的网络基础设施均采用CDN和P2P代理节点来规避追踪与检测。

参考链接:https://ti.dbappsecurity.com.cn/info/2459

【互联网行业威胁情报】

新西兰第三大互联网供应商Vocus遭到DDoS攻击

新西兰第三大互联网供应商Vocus表示,公司的某托管客户在9月3日遭到大规模DDoS攻击,Vocus在采取响应措施时出现问题,因此发生了严重的网络中断。Vocus在澳大利亚和新西兰提供零售、批发和企业电信服务,此次事件导致新西兰多地断网达30分钟,包括奥克兰、惠灵顿及基督城在内的多个城市受到影响。

参考链接:https://ti.dbappsecurity.com.cn/info/2456

俄国互联网巨头Yandex遭到Mēris僵尸网络发起的大规模DDOS攻击

俄罗斯互联网巨头 Yandex 已成为大规模DDoS攻击的目标,该攻击始于上周,据报道本周仍在继续。此次DDoS攻击是由新型DDoS 僵尸网络“Mēris”发起的,攻击请求的速度达到了每秒 2180 万次。俄罗斯互联网Runet独立于万维网,是世界上最大的内联网,此次攻击将成为俄罗斯互联网Runet有史以来规模最大的 DDoS 攻击。

目前,Yandex正与Qrator公司合作以减轻攻击。Yandex发言人表示,公司确实遭遇了DDoS攻击,攻击针对网络基础设施和垃圾邮件过滤系统,此次攻击这是国家级的基础设施面临的威胁。Yandex表示,攻击未影响服务器运行,用户数据并未受损。

参考链接:https://ti.dbappsecurity.com.cn/info/2481

【泄露事件威胁情报】

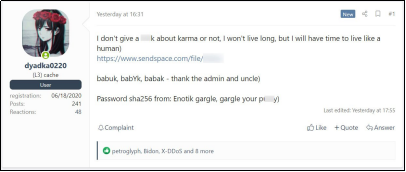

Babuk勒索软件的完整源代码在黑客论坛泄露

近日,Babuk小组的一名成员在一个俄语黑客论坛上声称自己患有晚期癌症,并发布了Babuk勒索软件的完整源代码。Babuk Locker又称Babyk,是2021年1月开始运营的勒索软件。在攻击了华盛顿特区警察局后,Babuk Locker 运营商于今年4月停止了运营。该成员泄露的信息包含了创建功能性勒索软件可执行文件所需的所有内容,共享文件包含适用于VMware ESXi、NAS和Windows加密器的不同Visual Studio Babuk勒索软件项目。

参考链接:https://ti.dbappsecurity.com.cn/info/2454

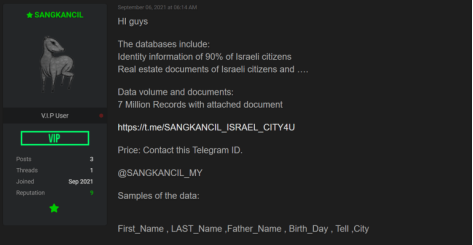

黑客声称窃取了700 万以色列公民信息

一个id为 “Sangkancil” 的黑客声称从以色列市政当局的CITY4U网站窃取了 700 万以色列公民的个人信息。Sangkancil称数据可供出售,但没有透露完整档案的价格。

为了证明数据的真实性,Sangkanicil公布了被盗文件的图像,包括以色列居民的身份证、驾驶执照和税单。黑客在论坛上发布的广告称,数据库包括90%以色列公民的身份信息,以色列公民的房地产文件等信息。

以色列目前的人口约为 940 万,如果黑客公布的信息属实,此次事件可能成为以色列历史上最大和最严重的黑客攻击之一。

参考链接:https://ti.dbappsecurity.com.cn/info/2478

前Babuk成员再次搞事,免费泄漏50万条Fortinet VPN凭证!

2021年9月7日,前Babuk勒索团伙的成员Orange在黑客论坛上免费泄露了50万条Fortinet网络安全公司的VPN设备登录凭证清单,清单中数据包括 12,856 台设备上 498,908 名用户的 VPN 凭证,这些Fortinet VPN设备来自全球多达 74 个不同的国家。本次泄漏所带来的后果非常严重,这些VPN 凭据可能被用作其他恶意活动,例如允许攻击者访问网络窃取数据、安装恶意软件和执行勒索软件攻击。

参考链接:https://ti.dbappsecurity.com.cn/info/2476

【攻击活动威胁情报】

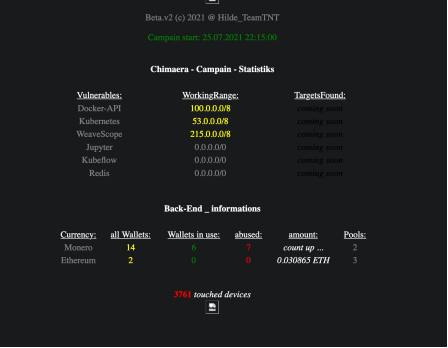

TeamTNT组织发起的“Chimaera”活动已引起数千起感染

自2021年7月25日以来,威胁组织TeamTNT一直在运行一项针对多个操作系统和应用程序的新活动,使用新的开源工具从受感染的机器上窃取用户名和密码。研究人员将该活动命名为Chimaera,该活动使用多个shell/批处理脚本、新的开源工具、加密货币矿工、TeamTNT IRC bot等,已经在全球范围内引起了数千起感染。

参考链接:https://ti.dbappsecurity.com.cn/info/2473

FIN7组织利用Windows 11 Alpha主题文档攻击POS服务提供商

2021年6月下旬至7月下旬,FIN7组织在鱼叉式网络钓鱼活动中,利用武器化Windows 11 Alpha主题Word文档,针对销售点 (PoS) 服务提供商投放恶意载荷,包括JavaScript植入程序。FIN7是一个东欧威胁组织,是一个著名的金融犯罪团伙,通常发起传播恶意软件的网络钓鱼攻击,渗透系统窃取银行卡数据并出售,至少自 2015 年年中以来一直活跃,主要针对美国实体,目标是直接窃取金融信息,例如信用卡和借记卡数据。

FIN7组织在此次攻击中使用 Word 文档针对下一版本的 Windows 提供 JavaScript 后门,主要目标是美国销售点 (PoS) 服务提供商。该组织以通过多种技术和攻击面窃取大量敏感数据而闻名,尽管受到了高调的逮捕和判刑,但该组织仍在活跃地发起攻击活动。

参考链接:https://ti.dbappsecurity.com.cn/info/2455

【漏洞情报】

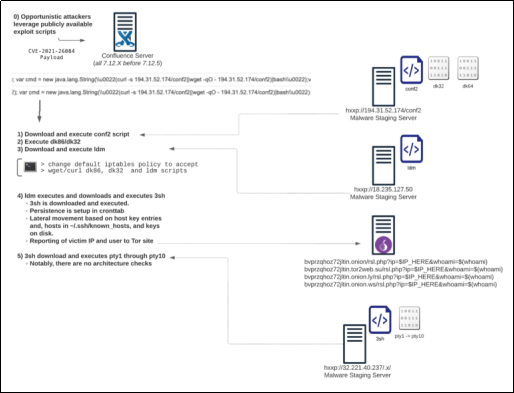

Muhstik黑客组织利用Confluence漏洞传播僵尸网络

Muhstik是针对云和物联网的威胁组织,该组织将Confluence CVE-2021-26084漏洞利用脚本纳入其工具包,试图通过易受攻击的 Confluence 服务器来传播他们的僵尸网络。CVE-2021-26084是Atlassian Confluence Webwork实现中的OGNL注入漏洞,成功的利用将允许攻击者执行任意代码。9月4日,攻击者曾通过CVE-2021-26084漏洞入侵Jenkins团队的Confluence服务器。

参考链接:https://ti.dbappsecurity.com.cn/info/2480

CVE-2021-40444漏洞通告简报

简介:微软周二漏洞公告,发布了一个关于MSHTML 组件的风险通告,漏洞被认定为高危,编号为CVE-2021-40444。这个漏洞是个逻辑漏洞,并且可以通过构造恶意的office文档进行攻击利用。目前,安恒威胁情报中心猎影实验室已确定在野样本,并且已经成功复现!

漏洞描述:CVE-2021-40444:微软MSHTML引擎存在代码执行漏洞,攻击者通过精心制作包含恶意ActiveX的Offcie文档,诱导用户打开,从而实现远程代码执行。当用户主机启用了ActiveX控件,攻击者可通过该漏洞控制受害者主机。

参考链接:https://ti.dbappsecurity.com.cn/info/2472

【高级威胁情报】

EGoManiac:围绕土耳其关系展开攻击的威胁组织

EGoManiac是Octopus Brain活动的攻击者,该组织围绕着土耳其关系展开攻击活动。在深入调查了EGoManiac的攻击活动后,研究人员发现该组织在活动中用到了名为Rad的工具包。Rad工具包早在 2010 年就已开始开发,直至2015年一直被使用。此外,研究人员猜测EGoManiac在攻击活动中可能使用了hacking team公司的远程控制系统 (RCS)。

EGoManiac的活动非常复杂,围绕着土耳其关系展开,使用的Rad工具包是围绕POCO C++跨平台开发库构建的模块化间谍恶意软件工具包,且该组织很可能与 Hacking Team公司存在联系。

参考链接:https://ti.dbappsecurity.com.cn/info/2479

BladeHawk组织针对库尔德族群的Android间谍活动

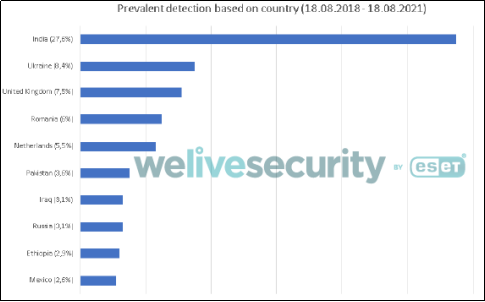

自2020年3月以来,BladeHawk组织一直在针对库尔德族群展开有针对性的间谍活动,通过专用的 Facebook账户分发两个 Android 后门,888 RAT 和 SpyNote。研究人员发现了BladeHawk活动中的六个Facebook账户和28 个帖子,伪装成应用程序的恶意后门总共被下载了1481 次。

参考链接:https://ti.dbappsecurity.com.cn/info/2469

疑似APT-C-23组织近期针对巴勒斯坦地区的攻击活动分析

近日,研究人员捕获了APT-C-23的多起攻击样本,捕获的样本包括伪装成政治热点、教育相关的可执行文件诱饵,以及伪装成微软图像处理设备控制面板程序(ImagingDevices.exe),此类样本运行后,将会释放展示正常的诱饵以迷惑受害者,同时后门将继续在后台运行以窃取受害者计算机敏感信息。

双尾蝎组织是常年活跃在中东地区APT团伙,其具有Windows和Android双平台攻击武器,且仅Windows平台恶意代码就丰富多变,具有多种语言编译的后门。此次捕获的样本主要针对中东地区开展攻击活动,暂未发现影响国内用户。

参考链接:https://ti.dbappsecurity.com.cn/info/2463

Lazarus组织近期针对区块链金融、能源行业的攻击活动分析

近日,Lazarus APT组织针对区块链与石油天然气等行业发起了鱼叉式网络攻击活动,活动中使用了zip打包Lnk后缀文件或和诱饵文件。Lazarus APT组织是疑似具有东北亚背景的APT团伙,该组织攻击活动最早可追溯到2007年,其早期主要针对韩国、美国等政府机构,以窃取敏感情报为目的。自2014年后,该组织开始针对全球金融机构 、虚拟货币交易所等为目标,进行以敛财为目的的攻击活动。

Lazarus 团伙是一个长期活跃的APT组织,武器库十分强大,拥有对多平台进行攻击的能力,近年来,该团伙多次被安全厂商披露,但从未停止进攻的脚本,反而越发活跃,攻击目标也越发广泛。同时,该团伙也多次针对国内进行攻击活动,企业用户在日常的工作中,切勿随意打开来历不明的邮件附件。

参考链接:https://ti.dbappsecurity.com.cn/info/2471

三边行动:针对南亚、中东多国长达数年的网络间谍活动

研究人员捕获到数起针对南亚、中东地域多个国家的 APT 攻击活动,主要涉及到签订"恰巴哈尔港协议"的三方成员国,包括伊朗、阿富汗和印度,具有明显的国家战略目的。背后攻击组织进行的历史间谍活动至少可以追溯到2013年,擅长使用钓鱼和水坑攻击,攻击平台涉及到 PC 端和移动端,使用的工具以开源木马为主,同时也具备一定的开发能力,拥有自己的窃密后门。

参考链接:https://ti.dbappsecurity.com.cn/info/2477