【安全资讯】攻击者通过多种载体传播Trickbot和BazarLoader

引言

Trickbot自2016年以来一直活跃,是过去五年最危险的银行木马之一,与大量涉及比特币挖矿,盗窃银行信息、个人身份信息和凭据的恶意活动有关。BazarLoader是Trickbot木马的衍生软件,两者都易于修改,并且能够提供多级有效载荷并完全接管计算机。10月8日,研究人员发布了对Trickbot 和 BazarLoader 使用的不同交付载体的分析。

简况

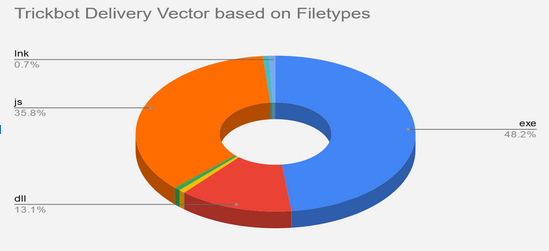

Trickbot负载通常作为Microsoft Office文件的恶意附件被释放。9月,研究人员发现恶意软件还大量使用了javascript文件以及一系列其他文件格式,如下图所示:

Trickbot在云沙箱中被阻止

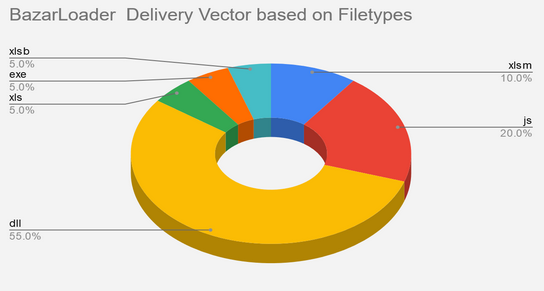

BazarLoader在云沙箱中被阻止

研究人员介绍了多个传播媒介的攻击链,包括: 通过脚本文件传播Trickbot、通过 LNK 文件传播Trickbot、通过Office附件传播BazarLoader。

通过脚本文件传播Trickbot

Trickbot 使用与恶意 javascript 附件捆绑在一起的垃圾邮件获得入侵。在这种情况下,Javascript文件具有三层混淆,主要用于规避和绕过沙箱环境。除了对javascript文件进行高度混淆外,恶意软件作者还在末尾添加了大量垃圾代码。垃圾代码只是随机生成的混淆字符串,对恶意代码没有任何作用。恶意Javascript将cmd.exe作为子进程执行,然后cmd.exe执行powershell.exe以下载Trickbot作为payload。

通过 LNK 文件传播Trickbot

研究人员经常观察到网络犯罪分子使用LNK文件下载Trickbot等恶意文件。Trickbot将代码隐藏在 LNK 文件的属性部分下的参数部分中。恶意软件作者在恶意代码之间添加了额外的空格,试图让研究人员更难调试代码。通过 LNK 文件下载Trickbot的过程如下:

- LNK 使用无提示参数从 45.148.121.227/images/readytunes.png 下载文件,以便用户无法看到任何错误消息或进度操作。

- 下载后,恶意软件会将文件保存到名为 application1_form.pdf 的 Temp 文件夹中。

- 最后,将文件从 application1_form.pdf 重命名为 support.exe 并执行。support.exe即是Trickbot。

通过 LNK 文件下载Trickbot的过程图示如下:

通过Office附件传播BazarLoader

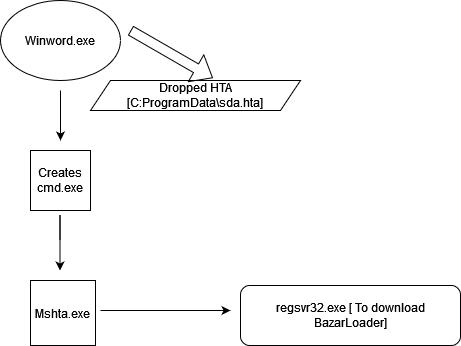

下载 BazarLoader 的 DOC 文件的攻击链如下图:

恶意文档将 HTA 文件拖放到“C\ProgramData\sda.HTA”。此 HTA 文件包含 HTML 和 vbscript,旨在检索恶意 DLL 以使用 BazarLoader 感染易受攻击的 Windows 主机。 启用宏后,将执行 mshta.exe 进程以下载有效负载。