【安全资讯】新间谍软件PseudoManuscrypt影响全球3.5万台设备

引言

12月16日,研究人员披露了PseudoManuscrypt大规模间谍活动的细节。在2021 年 1 月至 11 月期间,此次活动针对 195 个国家或地区的 35,000 台设备,包括许多工业控制系统 (ICS) 和政府计算机。

简况

活动中的新间谍软件与朝鲜Lazarus组织在攻击国防工业时使用的Manuscrypt恶意软件相似,因此研究人员将其命名为PseudoManuscrypt。该软件于 2021年1月首次被发现,通过 MaaS 平台侵入用户系统,该平台在盗版软件安装程序中分发恶意软件。在某些情况下,恶意软件是由 Glupteba 僵尸网络传播的。

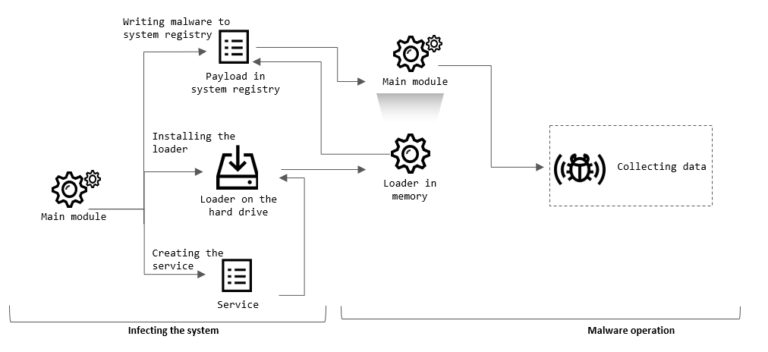

PseudoManuscrypt 模块具有广泛多样的间谍功能,包括窃取 VPN 连接数据、记录按键、捕获屏幕截图和视频、录音、窃取剪贴板数据和操作系统事件日志数据等。PseudoManuscrypt 的功能为攻击者提供了对受感染系统的几乎完全控制。恶意软件的安装和执行流程如下:

除了文件外,恶意软件安装程序还会下载并执行许多其他恶意程序,包括间谍软件、后门程序、加密货币挖掘程序和广告软件。

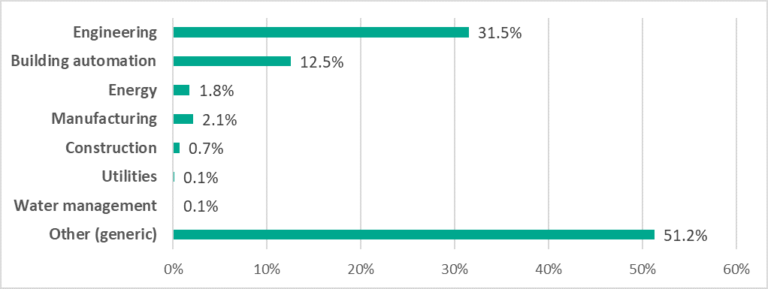

2021 年 1 月 20 日至 11 月 10 日期间,PseudoManuscrypt攻击了全球 195 个国家/地区的 35,000 多台计算机,攻击的目标包括大量工业和政府组织,包括军工企业和研究实验室。7.2%的目标属于工业控制系统 (ICS) ,这些系统被各行各业的组织使用,包括工程、楼宇自动化、能源、制造、建筑、公用事业和水管理行业。其中工程和楼宇自动化部门受到的影响最大。受PseudoManuscrypt攻击的工业系统的行业分布图如下:

近三分之一 (29.4%) 的非 ICS 计算机位于俄罗斯 (10.1%)、印度 (10%) 和巴西 (9.3%)。不同国家受到 PseudoManuscrypt 攻击的非 ICS 计算机的百分比如下图:

总结

该活动可能与Lazarus组织或APT41组织有关,但研究人员无法做出明确归隐。由于受攻击系统的数量很大,研究人员没有发现该活动明确关注的特定行业组织,无法确定该活动的目标是犯罪雇佣组织还是政府相关组织。但由于被攻击的系统包括不同国家的知名组织,因此这一活动的威胁级别仍然很高。