【安全资讯】BlackTech组织使用Flagpro恶意软件攻击日本实体

引言

近期,研究人员发现BlackTech组织使用Flagpro恶意软件攻击日本实体,攻击活动长达一年,涉及国防技术、媒体和通信行业在内的多个领域。

简况

攻击者使用Flagpro探查目标环境,以下载执行第二阶段的恶意软件。使用Flagpro的攻击案例始于鱼叉式网络钓鱼电子邮件,伪装成与目标业务相关的合作活动进行电子邮件通信,这意味着攻击者在进行攻击前就已经很深入的探查目标信息,邮件内容会根据目标进行调整。

最初的攻击发生在2020 年 10 月,当时一个与 Flagpro 相关的样本被提交到在线服务平台,大致时间线如下所示。

Flagpro 的主要功能包括:

- 下载并执行一个工具

- 执行操作系统命令并发送结果

- 收集和发送 Windows 身份验证信息

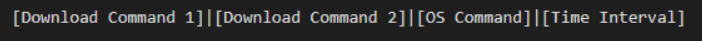

Flagpro 启动后,它会与 C&C 服务器通信并执行接收到的命令,在指定的时间间隔后,它会重复此行为。从 C&C 服务器接收到的命令是用 Base64 编码的。以下格式是关于Flagpro v2.0的解码命令:

Flagpro 下载工具时,没有特定的 URL 路径,因为它使用服务器上的文件名。

结语

从BlackTech组织在2020年10月使用Flagpro恶意软件进行的多起攻击案例来看,其攻击手法变化不大,但使用的规避手法越来越多。例如,他们根据目标调整诱饵文件和文件名,并仔细检查目标所处的环境。最近,他们在攻击中使用名为“SelfMake Loader”和“Spider RAT”的其他新恶意软件。这意味着他们正在积极开发新的恶意软件。因此,用户需要注意来自BlackTech的攻击。

失陷指标(IOC)14

这么重要的IOC情报,赶紧

登录

来看看吧~

0条评论

看了这么久,请

登录

,对他说点啥~

0

0

分享

微信扫一扫分享