【安全资讯】Molerats APT组织针对中东国家展开间谍活动

引言

2021 年 12 月,研究人员发现了几个从约旦等中东国家上传到 VT 等 OSINT 源的基于宏的 MS Office 文件。经过分析,研究人员将此次间谍攻击活动归因于Molerats APT组织。

简况

活动中的这些MS Office文件包含与以色列和巴勒斯坦之间的地缘政治冲突有关的诱饵主题,Molerats APT 之前发起的攻击活动中使用了此类主题。这次活动的目标包括巴勒斯坦银行的关键成员、与巴勒斯坦政党有关的人,以及土耳其的人权活动家和记者。

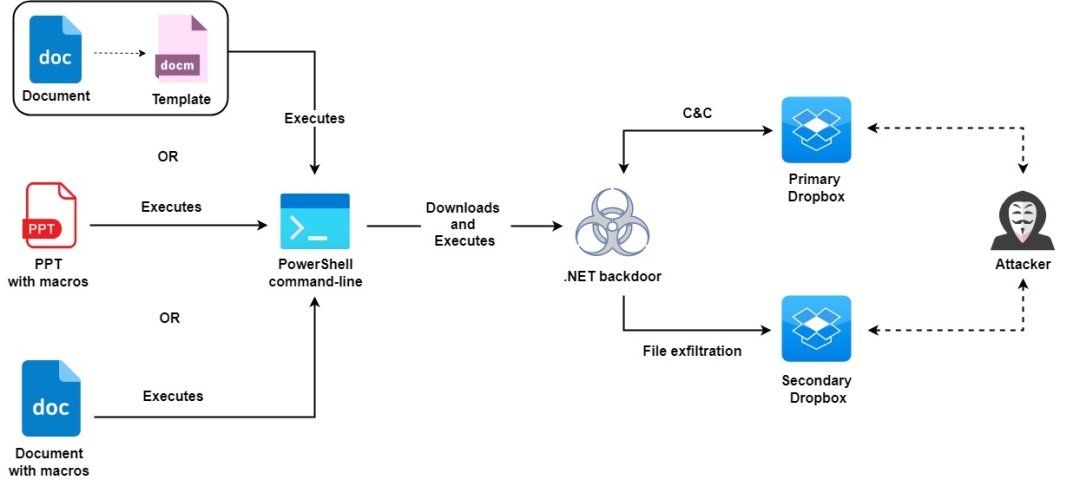

此次活动自 2021 年 7 月以来一直处于活跃状态,攻击者仅在 2021 年 12 月切换了分发方式,并对 .NET 后门进行了细微更改。新的攻击链如下图:

新攻击链和旧攻击链的主要区别在于后门交付。这些 RAR/ZIP 文件很可能是使用网络钓鱼 PDF 传递的。后门提取主要 Dropbox 帐户令牌的方式存在细微差异。

归因

基于以下原因,研究人员将此次攻击归因于 Molerats APT 组:

- 后门使用开源和商业打包程序(ConfuserEx、Themida)

- 针对中东地区

- 使用 Dropbox API 进行整个 C2 通信

- 使用 RAR 文件进行后门交付

- 使用其他合法的云托管服务(如 Google Drive)来托管有效负载

- 在当前攻击基础设施上观察到的域 SSL 证书指纹与过去 Molerats APT 组使用的域重叠

- 在当前观察到的域的被动 DNS 解析重叠使用 Molerats APT组织过去使用的 IP 攻击基础设施

失陷指标(IOC)45

这么重要的IOC情报,赶紧

登录

来看看吧~

0条评论

看了这么久,请

登录

,对他说点啥~

0

0

分享

微信扫一扫分享