【安全资讯】透明部落与其他南亚APT组织的VBA代码相似性分析

引言

近日,研究人员分析了几个来自南亚的APT组织,包括Transparent Tribe和SideCopy等。在分析过程中,研究人员发现了一个以前未知的 RAT,并根据二进制有效负载中留下的特定 PDB 字符串,将这些样本称为SDuser样本。SDuser VBA 代码和 Donot VBA 代码之间具有很强的相似性。通过代码相似性检测方法,研究人员确认了南亚APT之间的代码重用。

简况

Transparent Tribe

Transparent Tribe(透明部落、APT36) 是一个在南亚运营超过五年的组织。该组织在恶意文件中使用的诱饵表明,其目标是印度政府和军事组织。透明部落在大多数相关活动中使用的主要有效载荷是 Crimson 和 Oblique RAT 的变体,这表明他们的活动目标是获得立足点和持久的远程访问。

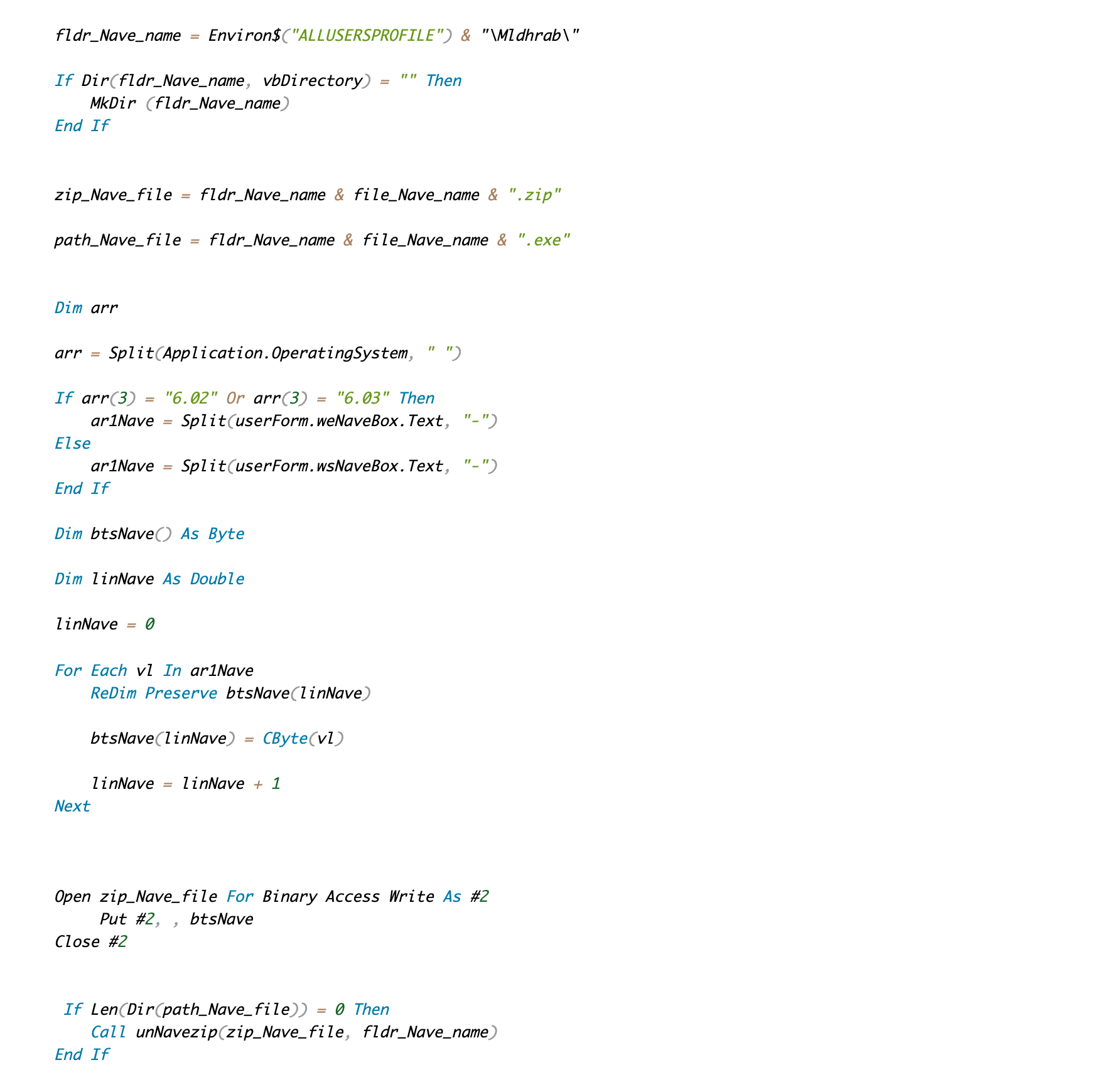

以透明部落在 2019 年 5 月使用的 VBA 代码为例,该代码为一个或多个有效负载文件建立一个硬编码的目标路径,然后使用用户定义形式的文本字段来获取要拖放到磁盘的有效负载的内容。有效负载存储为由特定分隔符分隔的十六进制字节值的 ASCII 编码字符串。在将字符串作为 ZIP 压缩文件写入磁盘之前,需要将字符串转换为二进制字节数组。2019 年 5 月透明部落 VBA 代码如下:

DONOT

Donot又名 APT-C-35,在南亚运营了五年以上。虽然他们的一些 TTP 类似于透明部落,但其行动重点是巴基斯坦政府和军事组织。Donot VBA 代码示例,特别是 2018 年和 2021 年 9 月的代码,与透明部落代码存在相似之处。特别的是,Donot VBA 代码通常包含一条虚假的错误消息,如下图:

HANGOVER

Operation Hangover可能是Donot 组的另一个别名,由于有时 Donot 和 Operation Hangover 的操作被作为单独的攻击进行跟踪,因此研究人员无法确定它们是同一组织,但基于代码相似性可以假设它们密切相关。

SDUSER

2021 年 6 月,研究人员发现了恶意 Excel 电子表格“Exports Promotion highlits may 2021.xls”,该电子表格试图释放以前未知的 RAT。研究人员根据二进制有效负载中留下的特定PDB字符串,在内部将这些样本称为“SDuser”样本。这些示例的VBA代码与透明部落VBA代码之间存在相似之处。但SDuser VBA代码和 Donot VBA 代码之间的相似性也很强,具有所有众所周知的元素:

- 设置有效负载文件夹的路径。

- 使用 VBA 表单存储带有特定分隔符的有效负载。

- 使用 Cbyte 将十六进制字符串转换为二进制字节数组。

- 显示虚假的 Excel 错误消息。

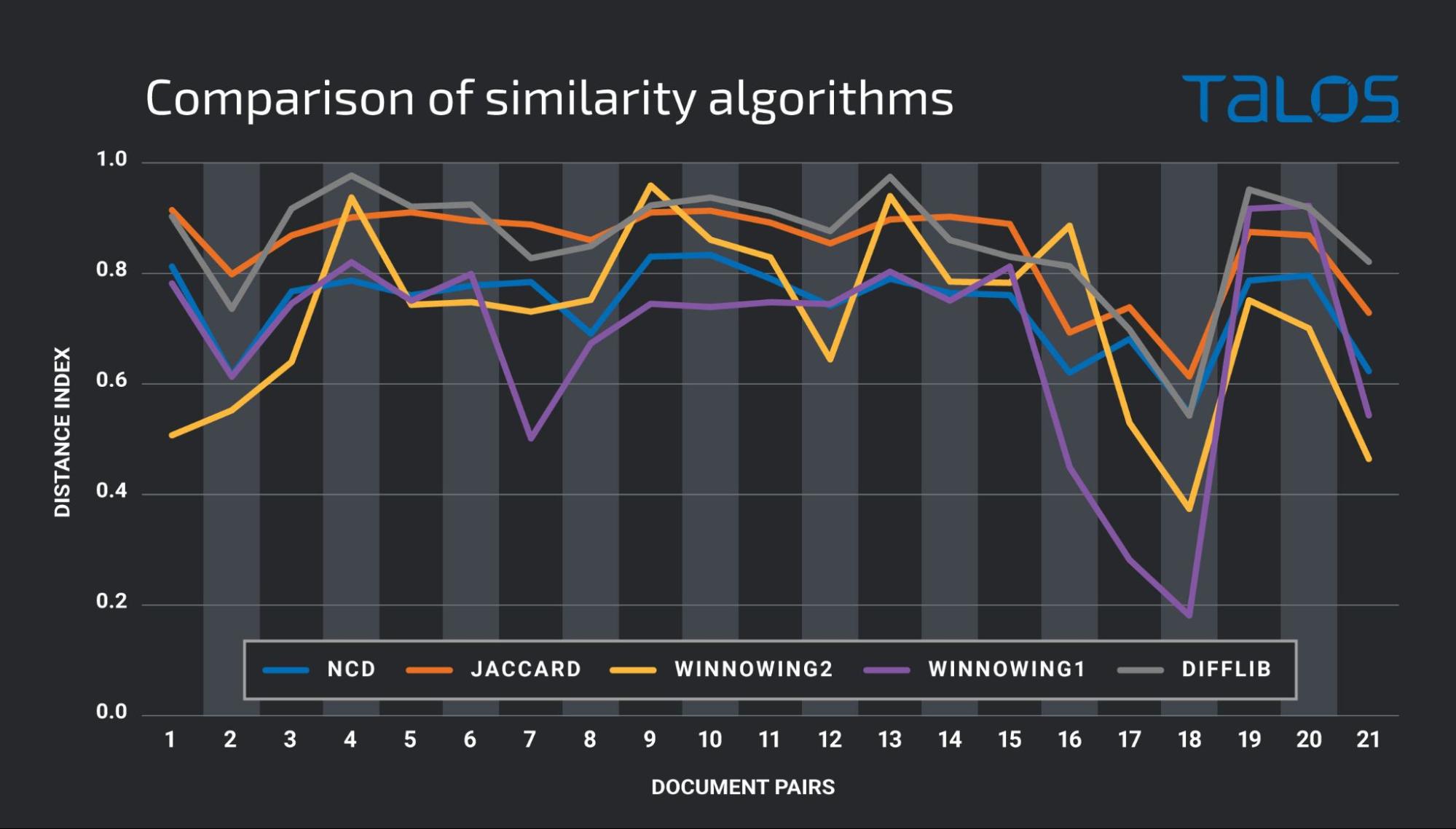

研究人员已经在 7 个 VBA 代码样本的一小部分子集上做了相似度算法比较,如下图:

总结

通过客观的代码相似性检测方法,研究人员确认了南亚不同群体之间的代码重用,这种代码共享是意料之中的。开源工具是一种有用的功能来源,而采用其他团体成功攻击的技术可能会成为误导性证据的来源,从而导致虚假归因。