【安全资讯】Emotet感染活动在一个月内增长了三倍

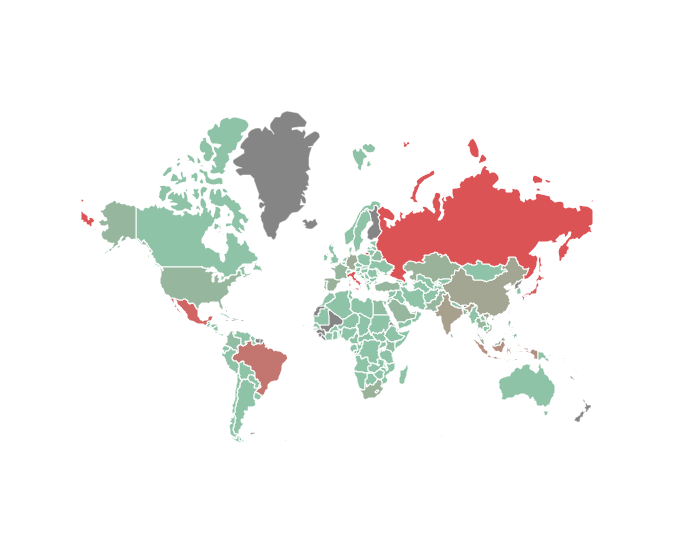

Emotet 于 2014 年首次在野外被发现,随后逐渐发展成一个强大的僵尸网络。2021 年 1 月,Emotet 因多个国家当局的共同打击而中断,其运营团伙花了将近 10 个月的时间重建基础设施, 并于11月回归。自 Emotet回归以来,其活跃度逐渐增加。在 2022 年 3 月,被攻击的用户数量从 2 月的 2,847 猛增至 9,086,增长了三倍多。在 2022 年第一季度,以下国家的用户最常成为 Emotet 的目标:意大利 (10.04%)、俄罗斯 (9.87%)、日本 (8.55%)、墨西哥 (8.36%)、巴西 (6.88%) 、印度尼西亚 (4.92%)、印度 (3.21%)、越南 (2.70%)、中国 (2.62)、德国 (2.19%) 和马来西亚 (2.13%)。

典型的 Emotet 感染始于包含带有恶意宏的 Microsoft Office 附件的垃圾邮件。攻击者可以利用恶意宏启动恶意 PowerShell 命令来释放和启动模块加载器,然后与C2服务器通信以下载和启动模块。这些模块可以在受感染的设备上执行各种不同的任务。当前版本的 Emotet 可以创建垃圾邮件活动,从 Thunderbird 和 Outlook 应用程序中提取电子邮件地址,并从流行的网络浏览器(如 Internet Explorer、Mozilla Firefox、Google Chrome)中显示密码和其他帐户详细信息。

失陷指标(IOC)40

这么重要的IOC情报,赶紧

登录

来看看吧~

0条评论

看了这么久,请

登录

,对他说点啥~

0

0

分享

微信扫一扫分享