【安全资讯】Lyceum APT组织利用新的 DNS 后门攻击能源部门

伊朗Lyceum APT黑客组织使用新的基于.NET的DNS后门,针对能源和电信行业的公司展开攻击。Lyceum又名Hexane或Spilrin,此前曾使用DNS隧道后门攻击中东通信服务提供商。最近,研究人员披露了一种新的基于DIG.NET开源工具的DNS后门,用于执行“DNS劫持”攻击、执行命令、释放更多有效载荷并窃取数据。

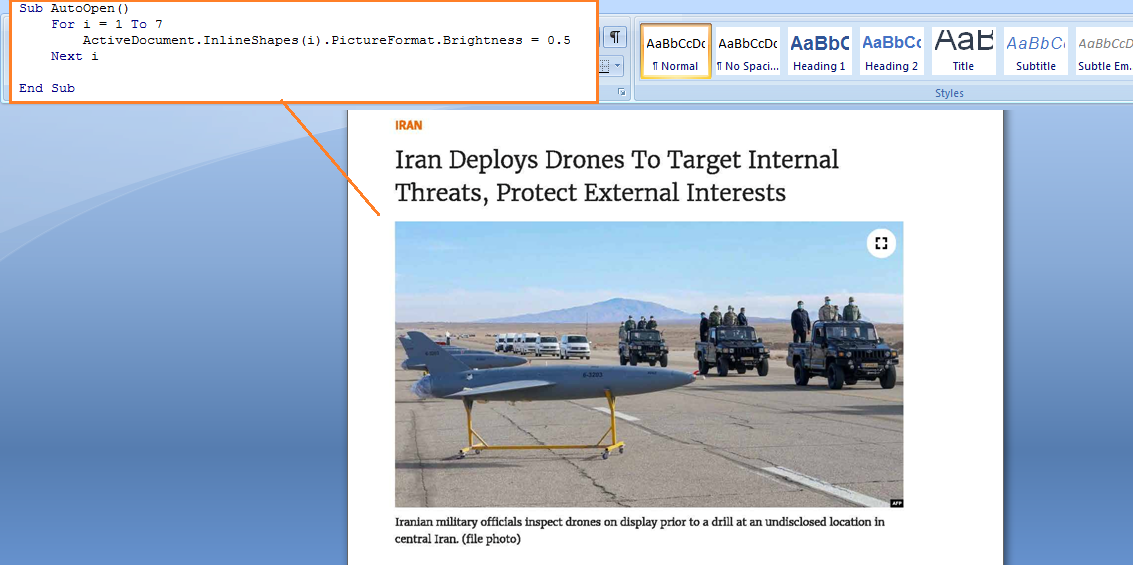

攻击始于一个 Word 文档,该文档包含从伪造的新闻网站下载的恶意宏。文件伪装成带有伊朗军事主题的新闻报道,如果目标在其 Microsoft Office 上启用宏以查看内容,则 DNS 后门将直接放入 Startup 文件夹,以建立持久性。后门使用文件名“DnsSystem.exe”,是DIG.net的定制版本,除了执行 DNS 劫持攻击外,后门还可以从 C2 接收命令以在受感染的机器上执行。诱饵文件如下图:

失陷指标(IOC)4

这么重要的IOC情报,赶紧

登录

来看看吧~

0条评论

看了这么久,请

登录

,对他说点啥~

0

0

分享

微信扫一扫分享