【安全资讯】ToddyCat:针对欧洲和亚洲知名实体的新APT组织

ToddyCat是一个相对较新的 APT攻击者,至少自 2020 年 12 月以来,针对欧洲、亚洲政府和军事实体发起了一系列攻击。ToddyCat使用了两个独特的工具“Samurai后门”和“Ninja木马”。Samurai 是一种复杂的被动后门,通常在端口 80 和 443 上运行。该恶意软件允许任意 C# 代码执行,并与多个模块一起使用,允许攻击者管理远程系统并在目标网络内横向移动。Samurai 后门还被用来启动Ninja恶意程序,该工具可能是 ToddyCat 专门使用的未知后利用工具包的一个组件。

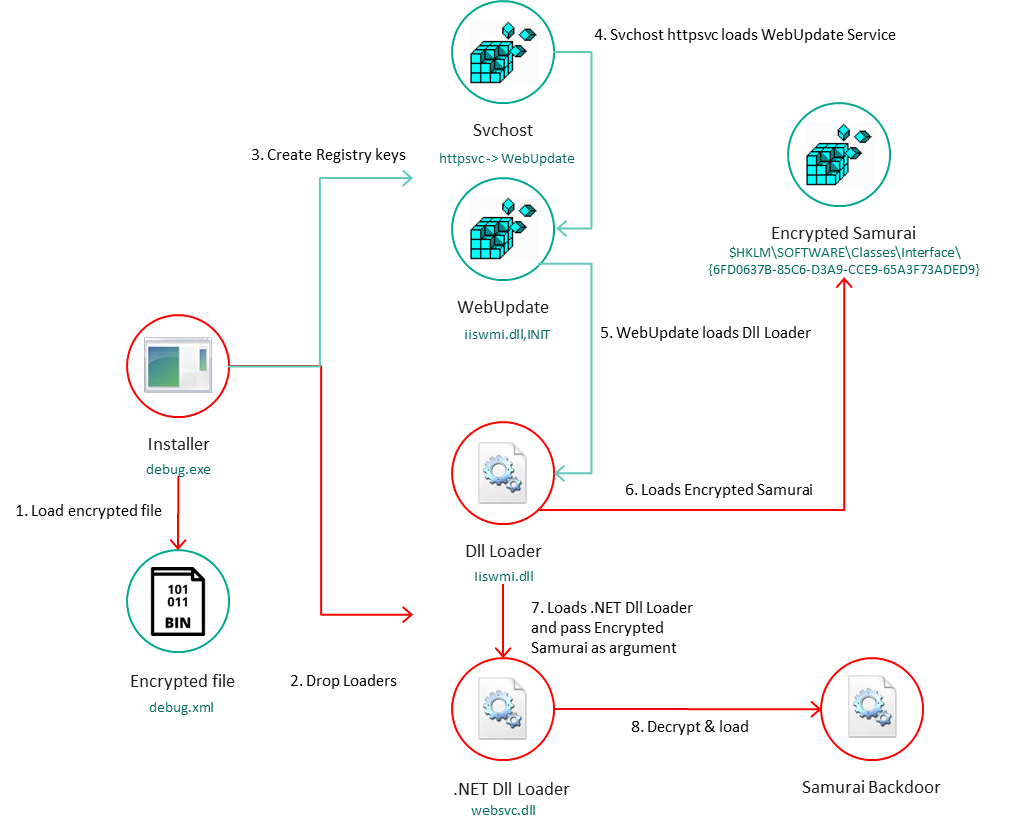

ToddyCat 于 2020 年 12 月 22 日开始使用针对 Microsoft Exchange 组件的未知漏洞攻击服务器。该漏洞被用来部署China Chopper web shell,该shell又被用来下载和执行另一个dropper,debug.exe。dropper 安装所有其他组件并创建多个注册表项以强制合法的 svchost.exe 进程加载最终的 Samurai 后门。感染工作流程如下:

失陷指标(IOC)18

这么重要的IOC情报,赶紧

登录

来看看吧~

0条评论

看了这么久,请

登录

,对他说点啥~

0

0

分享

微信扫一扫分享