【安全资讯】新的Xloader感染活动分析

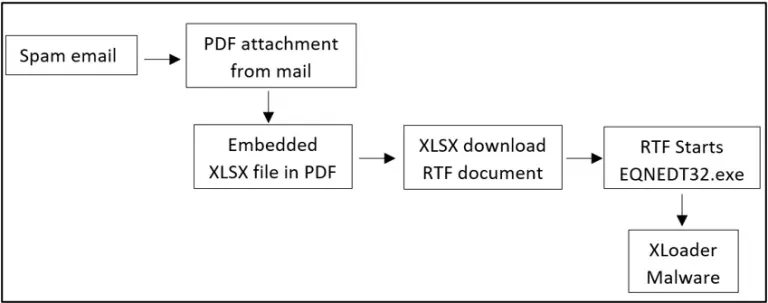

研究人员发现了一个有趣的 Xloader 恶意软件感染链,恶意软件使用 PDF、XLSX 和 RTF 等多种文件类型进行初始感染和执行,还旨在将三个模块放入内存,并使用 Process-Hollowing 技术执行最终的有效负载。此外,该恶意软件使用隐写术将其恶意内容隐藏在位图文件中。Xloader 从浏览器窃取用户凭据或 cookie、记录击键、窃取剪贴板内容、截取屏幕截图并将其发送到 TA 的 C&C 服务器。Xloader恶意软件的感染链如下:

失陷指标(IOC)34

这么重要的IOC情报,赶紧

登录

来看看吧~

0条评论

看了这么久,请

登录

,对他说点啥~

0

0

分享

微信扫一扫分享