【安全资讯】【PDF下载】安全威胁情报周报2022年(2022.10.8~10.14)

【恶意软件】

通过WhatsApp应用分发的恶意模块

研究人员在修改版本的WhatsApp合法应用中发现了一个恶意模块,将其检测为 Trojan.AndroidOS.Triada.eq。恶意模块窃取了合法WhatsApp工作所需的各种密钥。如果密钥被盗,恶意WhatsApp模块的用户可能会失去对其帐户的控制。恶意模块的来源是流行的Snaptube应用中的广告,点击后会提示用户安装恶意模块。Triada恶意软件可以窃取 IM 帐户,发送未经请求的消息,包括恶意垃圾邮件。

参考链接:https://ti.dbappsecurity.com.cn/info/4020

Caffeine网络钓鱼即服务 (PhaaS) 分析

“Caffeine”是一个功能丰富的网络钓鱼即服务 (PhaaS) 平台,具有开放的注册流程,允许任何人加入并开展网络钓鱼活动。Caffeine需要创建帐户,随后操作者可以立即访问“商店”,其中包含网络钓鱼活动创建工具和概览仪表板。接下来,操作者须购买订阅许可证,费用为每月 250 美元、三个月 450 美元或六个月 850 美元。Caffeine 提供了多种网络钓鱼模板,包括 Microsoft 365 以及针对中文和俄文平台的各种诱饵。该平台还允许操作者使用其自己的基于 Python 或 PHP 的电子邮件管理实用程序向其目标发送网络钓鱼电子邮件。

参考链接:https://ti.dbappsecurity.com.cn/info/4018

IcedID恶意软件攻击者使用多样化的交付策略

IcedID又名BokBot,于 2017 年初作为银行木马出现,后来演变为dropper恶意软件,可以下载和部署其他恶意软件。2022年9月,研究人员观察到了IcedID恶意软件的几次攻击活动,其背后的攻击者使用多种分发方法,利用各种不同的诱饵类型和执行流程,可能是在评估不同感染途径的有效性。

参考链接:https://ti.dbappsecurity.com.cn/info/4013

RatMilad Android间谍软件分析

攻击者正使用新的Android间谍软件“RatMilad”,收集企业用户的个人信息。“RatMilad”间谍软件安装在受害者设备上后,可以执行广泛的恶意操作,包括文件操作、录音和应用程序权限修改等。该恶意应用通过社交媒体和Telegram等通信工具上的链接分发,诱使用户侧加载应用并授予广泛的权限。研究人员认为,RatMilad背后的黑客从伊朗黑客团伙AppMilad组织获得了源代码,并将其集成到了一个欺诈性应用程序中。其攻击者可能已经收集了大量有关受害者的个人和公司信息,包括私人通信和照片。

参考链接:https://ti.dbappsecurity.com.cn/info/4007

Maggie恶意软件感染超250台微软SQL服务器

Maggie是一个新的恶意软件,以 "扩展存储过程 "的形式出现,这些存储过程从DLL文件调用功能。装入服务器后,攻击者可以使用SQL查询来控制它,提供各种功能来运行命令,并与文件互动。该后门还能够强行登录到其他MSSQL服务器,以增加一个特殊的硬编码后门。此外,该后门还具有对其他MSSQL服务器进行暴力破解登录的能力。目前,全球有超过250台服务器受到影响,而且明显集中在亚太地区。

参考链接:https://ti.dbappsecurity.com.cn/info/4005

LilithBot恶意软件和Eternity组织分析

研究人员最近在数据库中发现了一个多功能恶意软件LilithBot的样本。进一步的研究表明,该样本与Eternity组织(又名EternityTeam、Eternity Project)有关,这是一个与俄罗斯“Jester Group”相关的威胁组织,至少自2022年1月以来一直活跃。Eternity使用订阅即服务模式在地下论坛中分发不同的Eternity恶意软件模块,包括窃取器、矿工、僵尸网络、勒索软件、蠕虫+dropper和DDoS bot。

参考链接:https://ti.dbappsecurity.com.cn/info/3999

【热点事件】

Facebook检测到400多个恶意应用程序

Facebook公司的研究人员已在Android和iOS上识别出400多个恶意应用程序。这些应用程序针对在线用户,旨在窃取他们的Facebook登录信息。应用程序被列在Google Play Store和Apple的App Store上,并伪装成照片编辑器、游戏、VPN服务、商业应用程序和其他实用程序,从而诱骗受害者下载。如果登录信息被盗,攻击者可能会获得对个人帐户的完全访问权限,并执行诸如向朋友发送消息或访问私人信息等操作。

参考链接:https://ti.dbappsecurity.com.cn/info/4004

利用乌克兰军事主题的攻击活动

近期,利用俄乌冲突主题的攻击活动越来越多。研究人员发现了一个带有恶意宏的Excel文档,该文档伪装成计算乌克兰军事人员工资的工具。VBA代码采用了简单的混淆技术,包括不可读的函数和变量名来干扰静态分析。此外,重要数据被编码为十六进制字符串,包括嵌入的恶意二进制文件。攻击还使用了多阶段加载程序,并最终在受害者设备上安装Cobalt Strike Beacon。

参考链接:https://ti.dbappsecurity.com.cn/info/4022

新西兰医疗网络公司遭攻击,45万医疗数据遭到泄露

9月28日,位于新西兰北岛的医疗网络公司Pinnacle Midlands Health Network遭到网络攻击,黑客从系统中窃取了商业和个人信息,包括病人的地址、国民健康指数身份号码、关于医院服务的高级别数据、Pinnacle提供的服务,以及发送给诊所以支持病人护理的信息等。10月10日,攻击者将窃取的敏感患者文件和高级数据发布到暗网上。初步报告显示,黑客可能已经获得了多达 45 万人的信息,目前尚不清楚攻击者的具体身份。

参考链接:https://ti.dbappsecurity.com.cn/info/4016

新的Exchange零日漏洞被用于攻击

9月29日,微软发布报告,确认Microsoft Exchange Server 2013、2016和2019中的两个零日漏洞正在被广泛利用。第一个漏洞被标识为CVE-2022-41040,是服务器端请求伪造(SSRF)漏洞。第二个漏洞被标识为CVE-2022-41082,允许远程代码执行(RCE)。CVE-2022-41040漏洞只能被经过身份验证的攻击者利用,成功利用然后触发CVE-2022-41040 RCE漏洞。微软在监控已经部署的恶意活动,并将采取必要的响应措施来保护客户。

参考链接:https://ti.dbappsecurity.com.cn/info/3997

【勒索专题】

LockBit 3.0勒索软件通过Word文档分发

LockBit 3.0勒索软件正伪装成NSIS格式或Word文档格式的工作申请电子邮件分发,具体分发渠道尚未确定。分发的文件名包括“Lim Gyu Min.docx”或“Jeon Chae Rin.docx”等人名,很可能是伪装成求职申请分发的。

参考链接:https://ti.dbappsecurity.com.cn/info/4012

Royal勒索软件分析

Royal勒索软件近期变得更加活跃,该软件的赎金要求在25万美元到200万美元不等。 Royal勒索软件于2022年1月启动,由一群具有丰富经验的勒索软件攻击者组成。与大多数活跃的勒索软件不同,Royal并非作为勒索软件即服务运营,而是一个没有附属机构的私人团体。加密文件时,Royal加密器会将.royal扩展名附加到加密文件的文件名中。赎金票据中包含一个指向受害者私人Tor协商页面的链接,受害者可以在其中与 Royal 勒索软件运营商进行谈判。

参考链接:https://ti.dbappsecurity.com.cn/info/4010

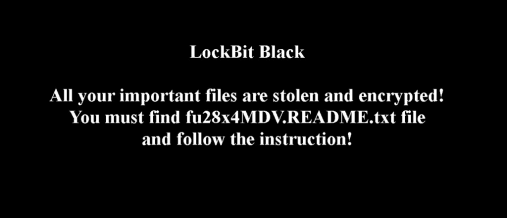

LockBit 3.0勒索软件攻击智利司法机构

9月26日,智利计算机安全事件响应小组(CSIRT)证实,智利的司法机构信息技术部遭到了攻击,连接到网络的大约 150 台计算机感染了勒索软件类型的恶意软件。CSIRT发布了有关该事件的安全警报,确认该事件是LockBit Black(LockBit 3.0)勒索软件攻击。

参考链接:https://ti.dbappsecurity.com.cn/info/4009

BlackCat勒索团伙攻击美国国防IT承包商

BlackCat勒索软件团伙已入侵IT公司NJVC,该公司为美国政府机构和国防部提供服务。据悉,BlackCat已将NJVC添加到其受害者名单中,并分享了一张据称是BlackCat在入侵期间窃取NJVC数据的屏幕截图。BlackCat的网站在发布截图后下线,不久后又重新上线。重新上线后,该团伙在受害者名单中删除了NJVC。

参考链接:https://ti.dbappsecurity.com.cn/info/4000

【能源行业】

Everest勒索团伙攻击南非国有电力公司

10月8日,Everest勒索软件团伙声称攻击了南非国有电力公司,表示可以访问公司的所有服务器,并对其中的许多服务器具有root访问权限。与此同时,南非国家电力公司ESKOM发布公告称遇到了一些服务器问题。Everest勒索软件团伙以20万美元的价格出售一个软件包,其中包括带有管理员、root、用于Linux和Windows服务器的系统管理员密码的服务器等。该团伙表示接受比特币和门罗币支付。

参考链接:https://ti.dbappsecurity.com.cn/info/4014

【航空行业】

亲俄组织KillNet针对美国机场网站发起DDoS攻击

亲俄罗斯黑客组织“KillNet”声称对美国几个主要机场的网站进行了大规模分布式拒绝服务 (DDoS) 攻击,使其无法访问。攻击导致旅行者无法连接并获取有关其航班或预订机场服务的更新。目前不可用的机场网站包括哈茨菲尔德-杰克逊亚特兰大国际机场 (ATL),该机场是美国较大的空中交通枢纽之一,以及洛杉矶国际机场 (LAX),该机场间歇性离线或响应非常缓慢。返回数据库连接错误的其他机场包括芝加哥奥黑尔国际机场 (ORD)、奥兰多国际机场 (MCO)、丹佛国际机场 (DIA)、凤凰城天港国际机场 (PHX),以及肯塔基州、密西西比州和夏威夷的一些机场。

参考链接:https://ti.dbappsecurity.com.cn/info/4015

【医疗卫生】

新西兰医疗网络公司遭攻击,45万医疗数据遭到泄露

9月28日,位于新西兰北岛的医疗网络公司Pinnacle Midlands Health Network遭到网络攻击,黑客从系统中窃取了商业和个人信息,包括病人的地址、国民健康指数身份号码、关于医院服务的高级别数据、Pinnacle提供的服务,以及发送给诊所以支持病人护理的信息等。10月10日,攻击者将窃取的敏感患者文件和高级数据发布到暗网上。初步报告显示,黑客可能已经获得了多达 45 万人的信息,目前尚不清楚攻击者的具体身份。

参考链接:https://ti.dbappsecurity.com.cn/info/4016

【金融部门】

BidenCash暗网市场泄露122万张信用卡记录

BidenCash是一个流行的暗网刷卡网站,为了推广其市场,BidenCash发布了122万张信用卡转储。泄露的数据包括1221551 条信用卡和借记卡记录,其中包含信用卡号、到期日、3 位数卡验证值 (CVV)、持卡人姓名、关联银行名称、地址信息、出生日期、电子邮件和电话号码,以及美国持卡人的社会安全号码。据悉,这些数据的持卡人遍及全球,包括美国、加拿大、印度、孟加拉国、沙特阿拉伯、阿联酋、印度尼西亚、马来西亚和新加坡。

参考链接:https://ti.dbappsecurity.com.cn/info/4017

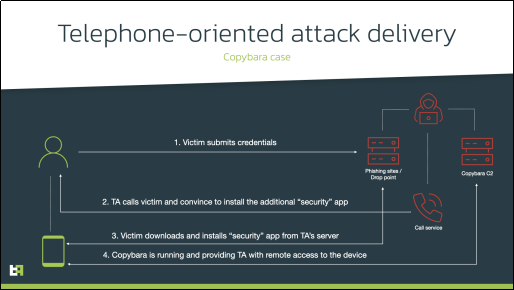

针对意大利银行用户的TOAD恶意活动

近期,研究人员发现了一个使用“面向电话的攻击传递 (TOAD) 策略”的恶意活动,该活动目前已持续了近一年。此次活动针对意大利在线银行用户,旨在窃取银行凭证。攻击者创建了多个冒充意大利金融服务和反欺诈办公室的网络钓鱼网站,在活动中呼叫受害者,指示其在设备上安装必要的“安全”应用程序,从而部署Copybara Android银行木马(又名BRATA)。此外,攻击者使用的基础设施还可以分发恶意软件SMS Spy。

参考链接:https://ti.dbappsecurity.com.cn/info/4021

【恶意活动】

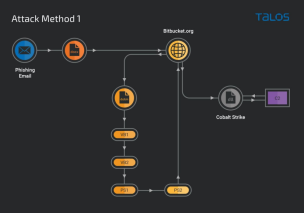

攻击者尝试利用CVE-2017-0199漏洞发起恶意活动

2022年8月,研究人员发现了一个恶意活动,该活动使用模块化攻击技术在受感染的端点上分发Cobalt Strike。此攻击的初始向量是带有恶意Microsoft Word文档附件的网络钓鱼电子邮件,附件中的主题利用工作为诱饵,诱使受害者执行附件文件中的宏代码,宏代码中包含混淆的VB脚本,执行后会利用PowerShell命令下载Cobalt Strike恶意软件,还会部署Readline窃密木马和Amadey僵尸网络。攻击者在活动中尝试利用CVE-2017-0199漏洞。

参考链接:https://ti.dbappsecurity.com.cn/info/4016

【攻击团伙】

BazarCall攻击者改进其社会工程策略

BazarCall活动于2020年底被披露,最初交付BazaarLoader后门,随后还传播其他恶意软件,例如Trickbot、Gozi IFSB、IcedID等。研究人员发现,BazarCall正不断调整并相应地改进其社会工程策略。BazarCall最新的活动主要针对美国、加拿大、英国、印度和日本等国家的用户。大多数 BazarCall 活动都在推送名为support.Client.exe的ClickOnce可执行文件,该文件会在启动时会安装远程访问工具ScreenConnect。

参考链接:https://ti.dbappsecurity.com.cn/info/4019

LofyGang团伙分发约200个窃取信息的恶意NPM包

LofyGang是一个疑似来自巴西的攻击团伙,已经运行了一年多,目标是窃取信用卡信息、Discord Nitro、Minecraft以及流媒体服务相关的帐户。10月7日,研究人员披露称,LofyGang团伙在 NPM 和 GitHub 等代码托管平台上分发 200 个恶意程序包和伪造的黑客工具,从而窃取凭据。

参考链接:https://ti.dbappsecurity.com.cn/info/4011

【APT组织事件】

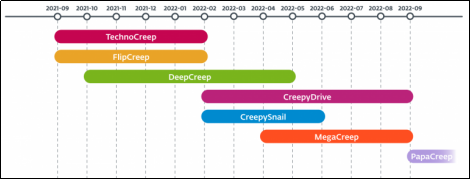

POLONIUM APT组织使用新后门攻击以色列目标

POLONIUM是一个总部位于黎巴嫩的APT组织,仅针对以色列目标,攻击了工程、信息技术、法律、通信、品牌和营销、媒体、保险和社会服务等各个垂直领域的十几个组织。自 2021 年 9 月以来,POLONIUM组织开发了用于截取屏幕截图、记录击键、通过网络摄像头进行间谍活动、窃取文件等活动的自定义工具,至少使用了七个不同的自定义后门: CreepyDrive、CreepySnail、DeepCreep、MegaCreep、FlipCreep、TechnoCreep和PapaCreep。对于 C&C 通信,POLONIUM 滥用了 Dropbox、OneDrive 和 Mega 等常见的云服务。

参考链接:https://ti.dbappsecurity.com.cn/info/4023

DeftTorero:来自中东的APT组织

DeftTorero是一个来自中东的较新的APT组织,其攻击目标为中东国家,如埃及、约旦、科威特、黎巴嫩、沙特阿拉伯、土耳其和阿联酋。在较早的攻击活动中,DeftTorero组织部署的最终有效载荷为Explosive RAT,但研究人员自2019年以后几乎没有检测到Explosive RAT。10月3日,研究人员发布报告,介绍了DeftTorero组织在2019年末至2021年年中的攻击活动中使用的TTP。

参考链接:https://ti.dbappsecurity.com.cn/info/4006

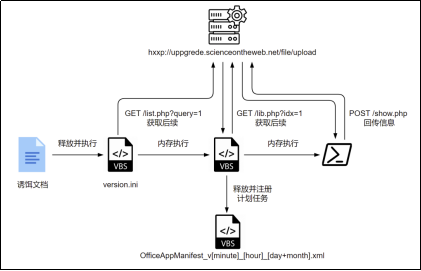

Kimsuky组织使用多种武器攻击韩国

近期,在美韩联合演习背景下,研究人员监测到大量来自Kimsuky组织的攻击。Kimsuky组织在此次攻击中主要使用pif、hwp、doc等文件为诱饵进行初始攻击,后续载荷包括其常使用的AppleSeed、PebbleDash等木马。攻击者使用的文件实际为可执行程序,它伪装成PDF图标,实际功能为Dropper程序,可用于释放诱饵并加载执行后续载荷PebbleDash木马。其中部分诱饵被韩国DRM软件加密,疑似由Kimsuky组织在其他攻击活动中所窃取,可用于实施定向攻击。此外攻击者利用的诱饵还擅用加解密算法来躲避相关杀软的静态查杀。

参考链接:https://ti.dbappsecurity.com.cn/info/4002

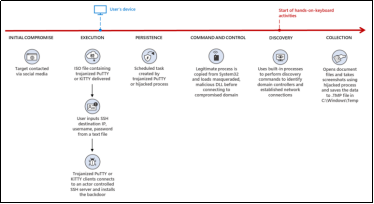

Lazarus组织针对美国、英国、印度和俄罗斯目标发起攻击

最近几个月,微软发现了朝鲜ZINC(Lazarus)黑客组织使用武器化开源软件发起的攻击活动。此次活动针对美国、英国、印度和俄罗斯等国家,目标为媒体、国防和航空航天以及IT服务等行业的员工。ZINC 将各种开源软件武器化,包括 PuTTY、KiTTY、TightVNC、Sumatra PDF Reader 和 muPDF/Subliminal Recording 软件安装程序。攻击者在活动中诱使受害者下载恶意软件ZetaNile(又名Blindingcan)。Blindingcan后门功能非常齐全,可以充当远控木马,具有检索信息、操纵进程、检索和修改文件等功能。

参考链接:https://ti.dbappsecurity.com.cn/info/4001

Lazarus组织攻击荷兰和比利时目标

9月30日,研究人员发布报告,披露了Lazarus APT组织在 2021 年秋季的攻击活动。该活动以包含恶意亚马逊主题文件的鱼叉式网络钓鱼电子邮件开始,针对荷兰一家航空航天公司的一名员工和比利时的一名政治记者。攻击者滥用了已经存在13年的Dell重大风险固件漏洞CVE-2021-21551,从而关闭Windows计算机上多项的安全防护机制,以植入窃取受害用户资讯的恶意程序,包括Blindingcan远程访问木马。

参考链接:https://ti.dbappsecurity.com.cn/info/4003

安全威胁情报资讯周报10月8日-10月14日.pdf (文件大小:1.12MB)

安全威胁情报资讯周报10月8日-10月14日.pdf (文件大小:1.12MB)