【安全资讯】研究人员披露针对企业的挖矿攻击LemonDuck

Bitdefender研究人员仔细研究了入侵企业进行挖矿的攻击活动LemonDuck。LemonDuck攻击使用多种初始访问途径,包括利用网络钓鱼邮件、EternalBlue、RDP、SSH、SQL帐户;使用无文件执行直到释放最后的有效载荷;通过WMI和计划任务实现持久性;使用专用模块和各种技术进行横向移动;利用公开可用的工具XMRig、PingCastle、PowerSploit来实现挖矿。

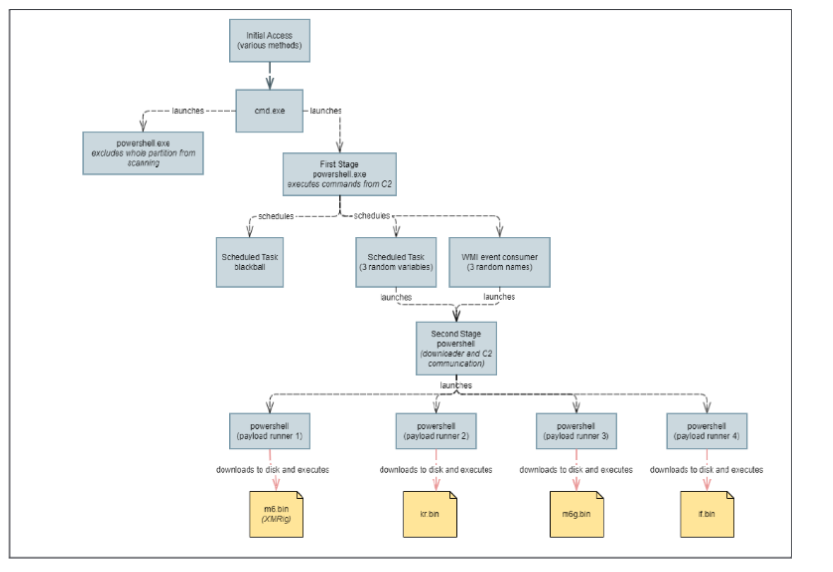

系统上的感染可以通过多种方式开始,执行流程图如下:

( LemonDuck执行流程)

该恶意活动的唯一目标是感染尽可能多的系统,劫持它们的资源。这些组件有时会向攻击者发送报告。这些报告包含有关开发状态和新感染的系统信息(IP,电子邮件地址)。

该恶意软件的感染链表明,攻击者可以在系统上部署高级恶意软件,并利用他们广泛收集的横向移动技术感染多个机器。

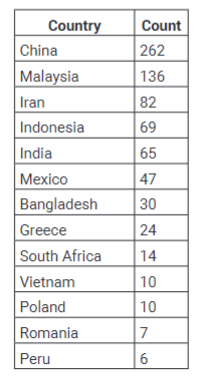

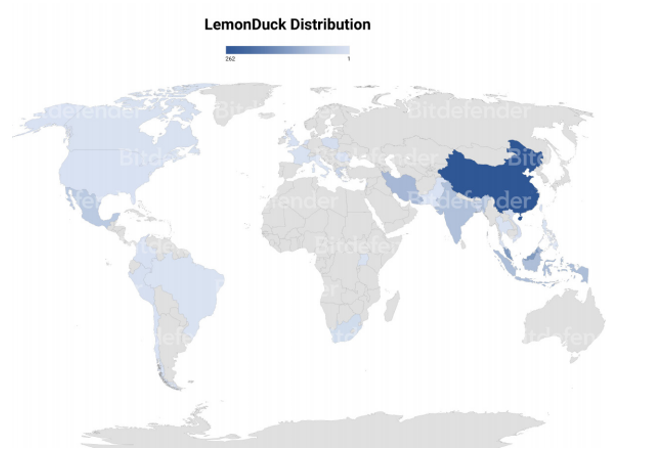

受该恶意活动影响最严重的地区为china,受害国家分布图如下:

<lock v:ext="edit" aspectratio="t">

</lock>

(受害国家分布概览图)

<lock v:ext="edit" aspectratio="t">

</lock>

结论:

LemonDuck背后的攻击者改进了恶意软件的传播方式,使其可以通过各种方式传递给受害者,比如通过网络钓鱼,利用使用强制密码的有效账户。它还应用无文件执行和所有防御规避技术,并且LemonDuck一旦系统被感染,还可以最大限度地利用可用资源。

防御此类攻击最有效的方法是加强密码,并更新操作系统和第三方软件。

失陷指标(IOC)9

这么重要的IOC情报,赶紧

登录

来看看吧~

0条评论

看了这么久,请

登录

,对他说点啥~

0

0

分享

微信扫一扫分享