【安全资讯】攻击者使用JsOutProx RAT针对亚洲银行金融行业的攻击活动

研究人员最近发现了针对亚洲银行和金融行业的攻击活动。攻击者冒充亚洲国家的中央银行强迫受害者打开包含恶意HTA文件的压缩文件附件。一旦执行了HTA文件,它将包含高度混淆的JavaScript,这些JavaScript最终将安装并运行RAT(远程访问木马)。与针对该行业的其他攻击者不同的原因在于它利用了 JavaScript 编写的JsOutProx RAT。

JsOutProx是功能齐全的JavaScript远程木马(RAT),于2019年12月首次发现。JsOutprox背后攻击者的战术,技术和程序(TTPS)表明,它们是经验丰富的威胁组织。此类指标包括攻击者创建此RAT所花费的时间和精力,还有使其变得更为强大的常规更新。攻击者还使用定制的社会工程,针对目标行业在鱼叉式钓鱼使用独有的特定术语。

包含在此最新鱼叉式钓鱼活动中的包含恶意内容的文件的名称称为:

Pilipina_Anti-Money_Laundering_Council_Resolution_pdf.hta

SHA256 – [c10ea9b5aade9e98b7c87a6926fed6356d903440a17590c519aec7a54e1e5165]

Information_on_Compliance_legal_xlsx.hta

SHA256-[f1027d6f01718030a66872a82134418984c2de82e1aff32cb7cc106bf8d3375a]

第一个文件用作发送给菲律宾金融行业的用户。主题是反洗钱和应对策略。我们发现伪造的电子邮件声称来自亚洲政府,该政府也提供了该领域的培训。在这种情况下,攻击者很可能对目标极其熟悉。他们不是盲目地向随机组织发送电子邮件,而是花了时间定制鱼叉式钓鱼工具,以使毫无戒心的受害者打开恶意附件。

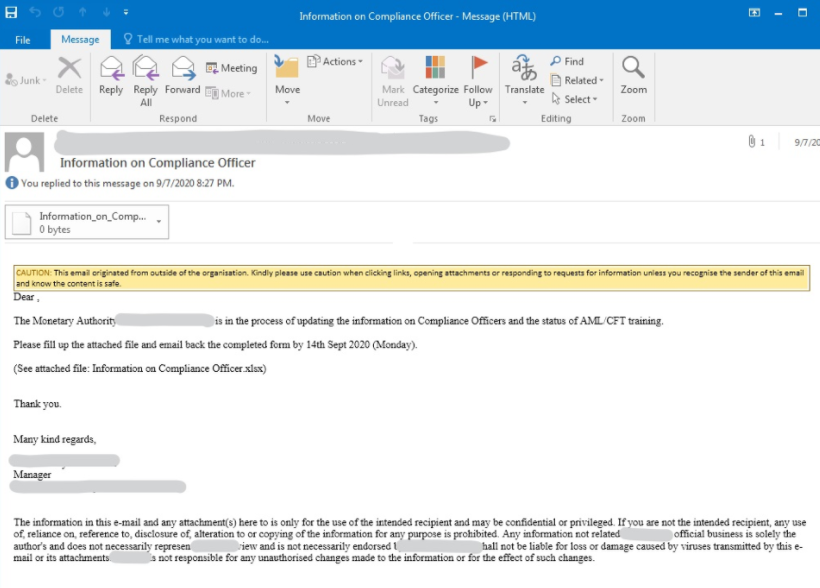

在最新的攻击示例中,攻击者正在使用一个亚洲政府实体作为其鱼叉攻击的诱饵。攻击者能够通过欺骗电子邮件标头来绕过垃圾邮件过滤器。对这些域进行的粗略分析表明,它们起源于具有大型子网的知名网络托管公司。通过调查标头,我们可以看到攻击者正在利用网络托管公司的SMTP服务。

鱼叉式电子邮件

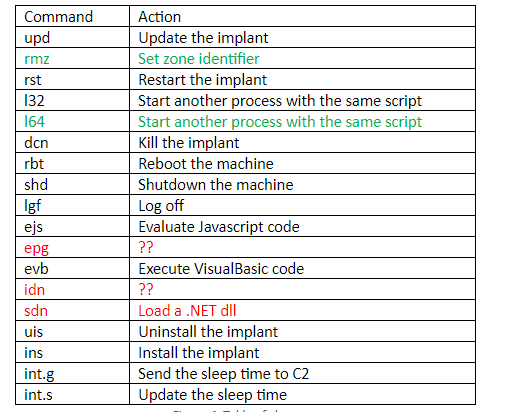

JsOutProx支持多个命令,较新的命令以绿色突出显示,已弃用的命令以红色突出显示。

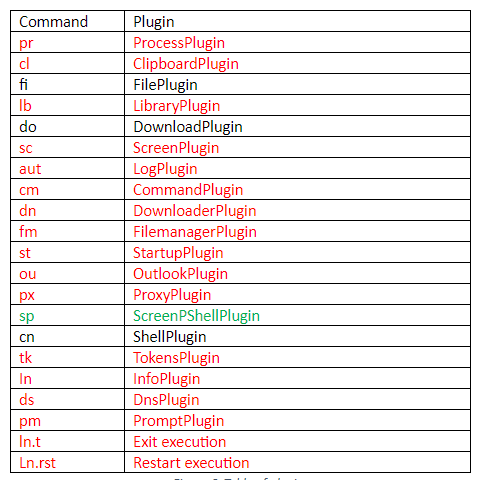

JsOutProx也可以使用插件。这样可以使威胁更加模块化,更易于更新和维护。新的插件命令为绿色,而已弃用的插件命令为红色。

研究人员发现与JsOutProx通信的基础结构185.19.85[.]156已运行了五年以上。不管是否存在实际的连接,都可以做出一个假设:基于鱼叉式攻击所包含的特定语言,所使用的基础结构以及不断发展的恶意软件中所采用的技术,此JsOutProx并非常规的网络犯罪操作。它非常复杂,尤其是拥有大量可用资源。对于此攻击中使用的域或IP地址,找不到其他历史活动或历史数据。可以推测,攻击者可能会在主机和DDNS别名之间来回切换,以阻止分析。