【安全资讯】Purple Fox 新变种讲述从钓鱼网站到Rootkit的故事

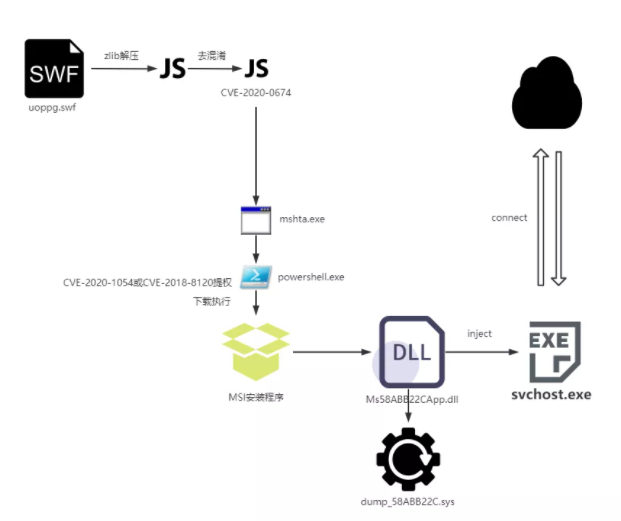

Purple Fox,又称“紫狐”,是一个于2018年9月被首次观察到,在2019年曾使用过NSIS(Nullsoft Scriptable Install System)和Rig漏洞利用攻击工具包,后来转而采用PowerShell来实现无文件执行。本次发现的新变种利用了CVE-2020-0674的IE远程代码执行漏洞、CVE-2018-8120和CVE-2020-1054两个Win32k.sys提权漏洞,并且利用了Dll类型的白文件进行新一轮的网络攻击。

以往的攻击历史来看,Purple Fox的攻击链正在变长,利用手段复杂多变,但最终都以MSI安装包程序安装成熟的Rootkit驱动程序实现持久化。病毒多次变种连接的C2域名中故意包含“githack”字符串,可见黑客组织在传播恶意软件的同时也在虚张自己的声势。

本次发现的Purple Fox病毒挂附网站链接。

steep-boat-06f5.qqztw.workers.dev/uoppg.swf,该网站是俄罗斯一家新闻网站,现如今已经被标记为钓鱼网站。网站的目的文件是uoppg.swf是一个flash文件,当用户在安装Flash播放器的情况下访问该链接时会解析恶意的uoppg.swf文件触发IE漏洞CVE-2020-0674,执行JS脚本,并调用Powershell。

攻击流程图如下:

和以往不同的是此次发现的Purple Fox使用了SWF攻击,用户一旦点击钓鱼网站链接就可能触发整个攻击链导致主机被植入Rootkit。

结论:

“Purple Fox”背后的黑客组织一直在强化自己的Rootkit驱动后门功能,并尝试用多种方式落地安装Rootkit后门。从此次攻击手法来看,黑客组织基本上实现了从点击一下挂马网站链接到植入内核驱动后门的攻击链,用户主机在防御薄弱的情况下可能会被植入严重后门。攻击链虽然很长,但却利用了变化文件哈希的手法来躲避常规静态检测,而且真正的恶意代码只在系统进程内存中展开运行,可见黑客组织的技术也愈来愈成熟。深信服团队会持续关注此类病毒并做后续分析与查杀。