【安全资讯】警惕incaseformat蠕虫,可大批量删除文件

摘要

近期发现有多区域用户被incaseformat蠕虫感染,蠕虫运行后会批量删除磁盘文件。用户可先尝试进行数据恢复进行止损。

简要分析

样本会自我复制到%SystemRoot%目录下,并重命名为重新命名为

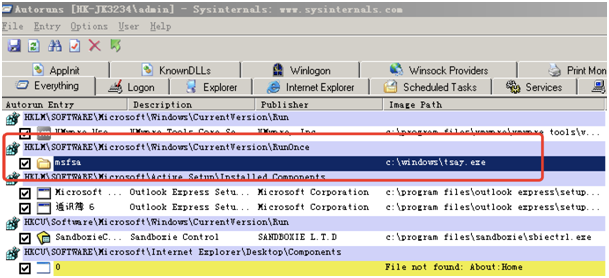

"tsay.exe"和"ttry.exe",并且会添加注册表项

HKEY_LOCAL_MACHINE\SOFTWARE\Wow6432Node\Microsoft\Windows\CurrentVersion\RunOnce\msfsa

增加自启动,自启动程序指向C:\windows\tsay.exe

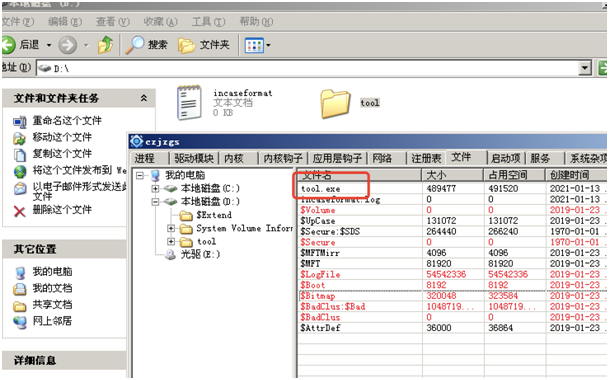

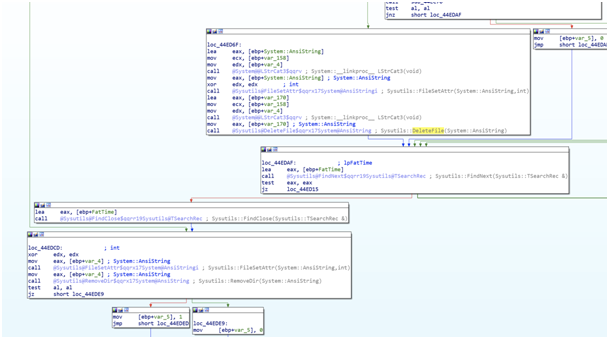

同时还会复制自身到除系统分区以外所有分区的根目录下,将分区下已存在的文件夹隐藏,并且以这些文件夹的名称命名。这也是传播扩散的主要方式。

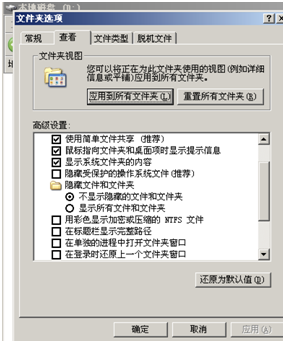

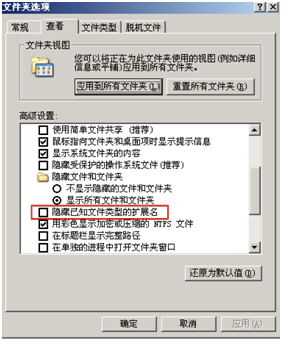

并且还会强行篡改注册表,导致系统中的"隐藏已知文件夹类型的扩展名"选项功能失效,这样就无法查看文件后缀,以文件夹图标迷惑用户。

样本在特定时间条件下最终会遍历删除系统盘符外的所有文件,并且在根路径下留下incaseformat.log文件,

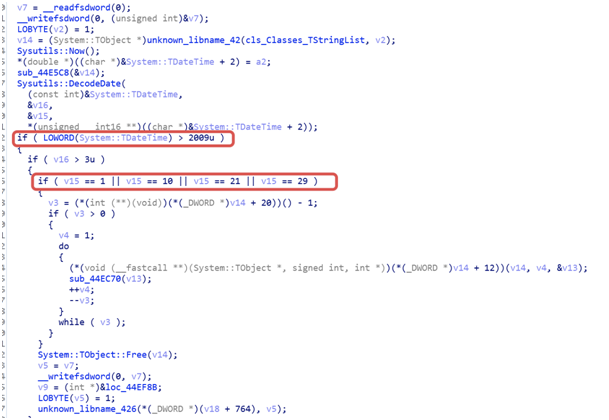

这个暴力删除操作,样本是会判断时间的,原先设定为大于2009年的大于3月的每个月的1号、10号、21号、29号进行,也就是预定首次爆发时间是2010年4月1日,每隔10天重新触发一下。

而这里由于蠕虫病毒代码编写出现了一点的问题,导致判断时间出现了偏差,导致原先应该早就爆发的暴力删除操作,推迟到今天才执行。

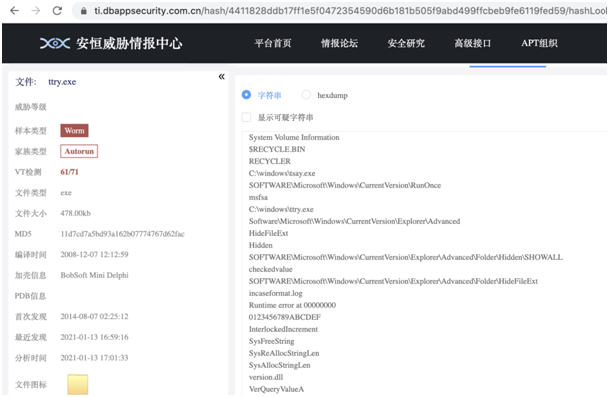

实际上样本已经存在很久,从安恒威胁情报中心平台上观察样本捕获时间至少在14年就已经存在,而样本编译时间是2008年12月。

并且发现国内一些站点也存在被感染,同时文件能够被传播下载的情形。

如某招聘网站上,目前仍可下载。

- h**p://pic.n***zpw.com/uploads/exam/pic/1134/431121199511125219_1557290605799.exe

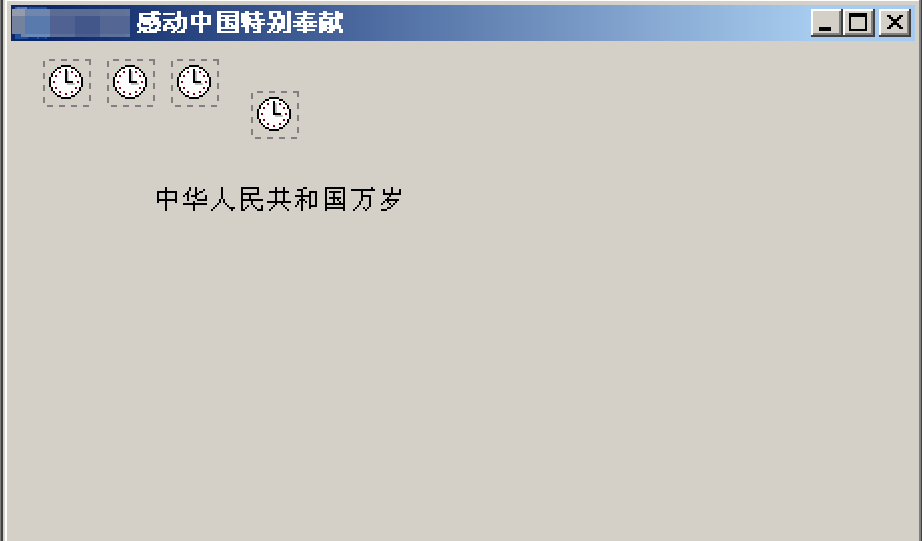

样本里面包含一些中文字符串,样本的创建的窗口中包含“感动中国特别奉献”、“中华人民共和国万岁”等,推测该样本可能是某个国内人员想在愚人节那天“开玩笑”,对电脑文件进行删除

防御建议

安恒EDR、应急工具箱等客户端类产品可直接用户电脑上查杀incaseformat病毒,其他类产品也可在流量层面就行检测,如:针对刚刚提到的网站被黑后挂了该病毒的情况,安恒APT攻击预警平台可通过流量中分离出文件进行检测。

端上处理方案:

1、建议使用EDR移动存储管理禁止u盘,使用微隔离封445端口。

2、已经中招的机器千万不要重启,先将信任区清除,再使用EDR或应急工具箱进行全盘查杀。

3、关于数据恢复可以使用应急工具箱中数据恢复小工具尝试恢复