【安全资讯】FluBot银行木马通过垃圾短信在瑞士传播

2021 年 6 月 18 日,研究人员发现了FluBot 4.6 版本,该版本已经传入瑞士,正积极地通过垃圾短信传播。FluBot是一个流行的银行木马家族,也被称为Cabasous、FakeChat,于2020年12月首次被发现。在最初的几个月里,FluBot活跃在西班牙、匈牙利和波兰等地,目前已经传入几乎所有欧洲国家。FluBot 的短信通常是从其他受感染的手机发送的,目前,FluBot使用语音邮件作为诱饵在瑞士传播。

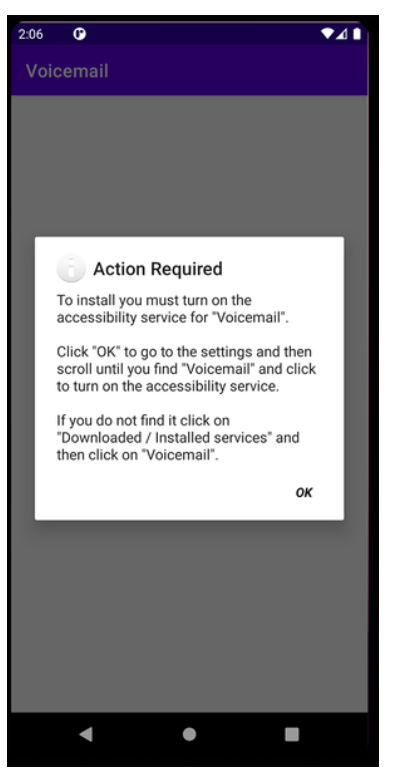

FluBot 使用 smishing(短信和网络钓鱼的组合)进行分发,向受害者发送一条包含指向分发 APK 的 URL 链接的短信。安装并启动后,FluBot 会请求无障碍服务权限,如下图所示:

FluBot一旦获得无障碍服务权限,就可以控制用户的移动设备,获取读取通讯录信息、阅读或阻止通知的权限。无障碍服务还用于防止用户卸载恶意软件。用户必须启动到“安全模式”才能卸载软件。Flubot还会监控设备使用情况,例如,如果目标应用程序启动,则启动覆盖,接管屏幕并诱使用户输入凭据或其他敏感信息。

FluBot 会将地址簿上传到C2服务器,然后询问短信速率,它会以该速率发送短信 URL 以进一步感染其他手机。这是一种类似蠕虫的行为。典型的 SMS 速率在 10 到 30 秒之间。按照这个速度,FluBot 会联系它的 c2 服务器来接收 SMS 任务。

FluBot主要功能如下:

- 1.读取/阻止通知

- 2.读取/阻止/发送短信

- 3.窃取联系人列表

- 4.执行呼叫

- 5.socks代理(可以被欺诈者用来访问互联网)

- 6.覆盖凭证/网络钓鱼

覆盖攻击的目标应用程序因国家/地区而异,并且也可能随时间而变化。目前,覆盖攻击的目标如下:

- · Biance (Bitcoin), com.binance.dev

- · Coinbase, com.coinbase.android

- · Blockchain.com Wallet, piuk.blockchain.android

- · Gmail, com.google.android.gm

失陷指标(IOC)4

这么重要的IOC情报,赶紧

登录

来看看吧~

0条评论

看了这么久,请

登录

,对他说点啥~

0

0

分享

微信扫一扫分享