【安全资讯】FIN8组织的最新攻击活动分析

引言

近日,研究人员发布了报告,深入分析了FIN8组织的攻击过程。FIN8 通常以金融部门为目标,目的是危害机构服务和 POS 网络。该组织通常使用“living off the land”(lotl)攻击,使用内置工具和接口(如PowerShell或WMI),滥用合法服务(如sslip)来掩饰他们的活动。FIN8组织非常谨慎,在使用新版本工具包发起全面攻击之前,通常会对小部分受害者群体进行小规模测试。

简况

研究人员根据FIN8组织之前使用BADHATCH 恶意软件进行的攻击活动猜测,FIN8 最有可能使用社会工程技术和鱼叉式网络钓鱼活动进行最初的入侵。在盗用受害者帐户进入网络后,攻击者就会进行网络侦察,并使用以下命令检索受信任域列表和控制器列表:

1.nltest.exe /domain_trusts

2.nltest.exe /dclist:<domain>

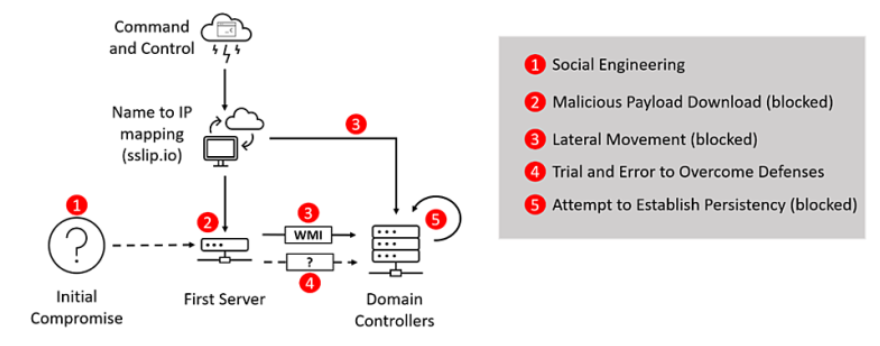

FIN8组织的攻击链如下:

FIN8组织攻击链

在进行网络侦察之后,FIN8组织通过使用用于远程代码执行的 WMIC 实用程序(内置的 Windows 工具)进行横向移动。成功横向移动后,攻击者试图在选定的服务器上建立持久性。WMIC ( wmic.exe) 用于创建远程命令提示 ( cmd.exe),然后执行 PowerShell 代码。PowerShell 命令创建了两个变量,并尝试从 FIN8 的C&C服务器下载和执行有效负载。最后,命令行尝试执行从 IP 地址104[.]168[.]237[.]21下载的代码。攻击者滥用 sslip.io 连接到 C&C,使 SSL 证书生成更容易进行流量加密。虽然该服务是合法且被广泛使用的,但恶意软件会在连接到 C&C 服务器时滥用它以逃避检测。研究人员表示,企业必须提高预防能力(以减缓攻击并生成早期指标)和检测和响应能力以阻止FIN8组织的攻击。