【安全资讯】不断变化的CryptBot窃密程序

引言

CryptBot 是一种信息窃取程序,通过伪装成软件下载页面的恶意网站进行传播,可以收集浏览器信息、加密货币钱包信息以及系统信息。研究人员发现,CryptBot窃取程序的脚本会定期更改,且更改的周期越来越短。虽然 BAT 脚本本身的特性没有变化,但使用的语法或环境变量略有变化。

简况

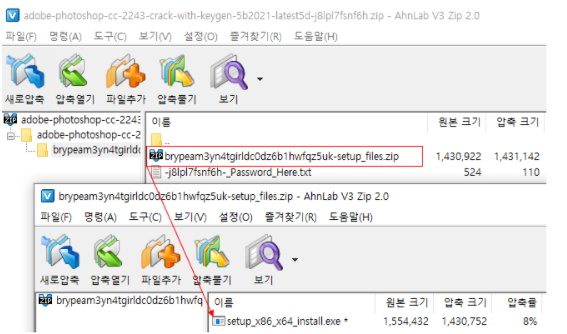

从恶意网站下载的恶意软件被压缩,最终的压缩文件有一个包含密码的 txt 文件。当恶意软件运行时,它会在 %temp% 路径中创建文件夹名称,例如 7z.SFX.xxx 和 IXPxxx.TMP,并在文件夹中创建感染所需的文件。文件名和扩展名因每次更改而异。恶意软件在创建文件后运行 BAT 脚本。从恶意网站下载的压缩文件如下图:

创建的文件包括:

1.BAT 脚本(Far.vsdx)

2.Autoit 脚本 (Impedire.vsdx)

3.加密的 CryptBot 二进制文件 (Vento.vsdx)

4.Autoit 可执行文件 (Copre.vsdx)

执行 BAT 脚本时,它会复制文件名为 [随机名称].exe.com 的 Autoit 可执行文件。然后它复制具有特定文件名的 Autoit 脚本,并将脚本作为运行文件的参数。Autoit 脚本解密加密的二进制文件,将其复制到虚拟内存区域并运行。当执行加载到内存中的 CryptBot 二进制文件时,它会扫描某些反恶意软件产品的目录,然后代码扫描特定目录的存在。

CryptBot窃取程序的脚本会定期更改,攻击者通过在保持其特征的同时稍微修改语法来改变模式。下表显示了大约一个月内收集的 CryptBot 样本中 BAT 脚本更改的日期。通过下表可以看出,变更周期越来越短。虽然 BAT 脚本本身的特性没有变化,但使用的语法或环境变量略有变化。

Confronto.jar | June 16th, 2021 |

Aprile.accdr | July 6th, 2021 |

Virtuoso.bmp | July 16th, 2021 |

Orti.html | July 17th, 2021 |

Pensai.wmz | July 21st, 2021 |

Lume.eml | July 22nd, 2021 |

Ritroverai.aiff | July 23rd, 2021 |

Povera.ppsm | July 24th, 2021 |

Ideale.dotx | July 25th, 2021 |

Affonda.wms | July 26th, 2021 |

Esaltavano.tiff | July 28th, 2021 |