【安全资讯】CryptBot窃密程序的分发形式正在不断变化

引言

CryptBot 是一种信息窃取程序,通过伪装成软件下载页面的恶意网站进行传播,可以收集浏览器信息、加密货币钱包信息以及系统信息。近日,研究人员发现CryptBot Infostealer的分发形式正在不断变化,已从 7z SFX 更改为 MS IExpress。

简况

此前,CryptBot Infostealer 使用 7z SFX 方法进行分发。执行时,将内部文件放到Temp路径中创建的目录下,然后执行BAT脚本文件。但研究人员最近分发的样本具有改进的包装方法,新的打包方法是 MS IExpress。此文件是使用 Windows 操作系统中默认安装的可移植可执行打包工具构建的。Windows 中的内置 IExpress Builder如下图:

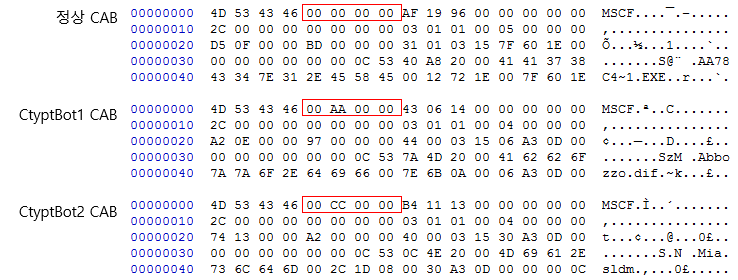

使用IExpress 构建的文件通常会解压要删除的RCData 资源的CABINET 文件,并且可以根据创建时的配置设置执行特定文件或命令。CryptBot Infostealer 对其打包方法使用了一个简单的技巧,以禁用使用常规方法解锁内部文件。如当前正在分发的CryptBot样本的内部CAB文件所示,在文件签名后插入了垃圾值。普通文件中的 CAB 文件和 CryptBot 之间的差异如下图:

如果该位置中存在除 NULL 以外的值,则压缩器无法解压缩该文件,因为它无法将其识别为 CAB 文件。但是Windows自带的工具不会扫描这一段,可以正常解压,不会造成执行上的问题。这个技巧可以用来破坏分析并绕过反恶意软件产品扫描压缩文件的功能。进一步的操作与之前的 CryptBot 相同。执行删除文件的 BAT 文件后,它会创建 Autoit 二进制文件并执行混淆的 Autoit 脚本。该脚本解密加密的 CryptBot 二进制文件,并通过注入内存来执行。

总结

CryptBot信息窃取程序通过伪装成软件下载页面的恶意网站进行传播,研究人员建议用户浏览网页下载文件时注意散播恶意软件的网站。此外,建议用户从官方来源下载软件。