【安全资讯】以墨西哥金融机构用户为目标的Neurevt木马

引言

2021年6月,研究人员发现了具有间谍软件和后门功能的Neurevt木马,该木马的攻击目标疑似是墨西哥金融机构的用户。Neurevt木马访问受害者的系统服务令牌以提升其权限,从而访问操作系统、用户帐户信息、银行网站凭据、截取屏幕截图并连接到C2服务器以窃取个人信息。

简况

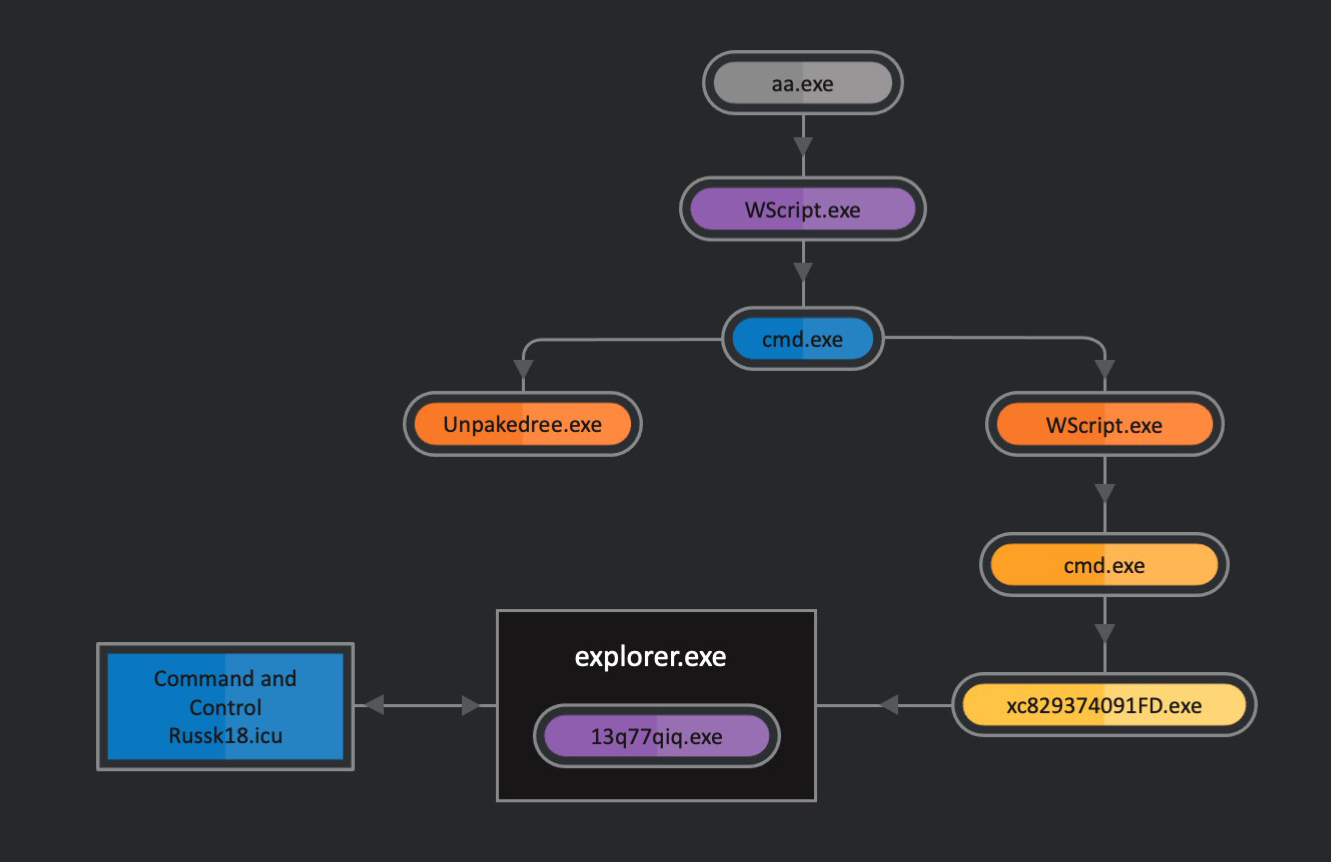

Neurevt木马的攻击链从一个经过混淆的 PowerShell 执行命令开始,攻击者创建一个新的 Google Chrome Web 客户端对象以连接到域 saltoune.xyz 并下载可执行文件。恶意软件创建一个线程,该线程设置注册表项以执行带有程序 ID 的“.vbs”扩展名文件。释放的有效载荷通过窃取服务令牌信息来提升其特权。然后,Neurevt 检测虚拟化和调试器环境,禁用防火墙,修改受害者机器中的 Internet 代理设置以逃避检测和阻止分析。该恶意软件没有调用已知的 API 进行 HTTP 通信,而是使用System.Web通过 Nginx Web 服务器启用与 C2 服务器的通信。Neurevt 执行流程的高级概述如下图:

攻击者使用了ATT&CK框架的以下几种技术:T1547-利用自动启动执行引导或登录,T1055-进程注入,T1546-事件触发执行,T1056-凭据API挂钩,T1553-颠覆信托控制,T1562 -妨害防御,T1112-修改注册表,T1497-虚拟化\沙盒规避,T1083-文件和目录发现,T1120-外围设备发现,T1057-进程发现,T1012-查询注册表,T1518-软件发现和T1082-系统信息发现。

研究人员在分析样本时发现,该木马的攻击目标疑似是墨西哥金融机构的用户。新版本的 Neurevt 展示了多种功能。一旦用户被感染,攻击者就可以访问受害者的系统并修改他们的系统设置以隐藏恶意软件的存在。Neurevt木马访问受害者的系统服务令牌提升其权限,从而访问操作系统、用户帐户信息、银行网站凭据、截取屏幕截图并连接到C2服务器以窃取个人信息。该木马可能会影响个人用户和组织导致数据泄露或声誉受损,最终导致财务价值损失。

建议

Neurevt木马主要窃取网站用户的用户名和密码,也可能会窃取其他敏感信息。研究人员建议墨西哥的网上银行用户在操作计算机、访问电子邮件和附件时应谨慎,避免访问不安全的网站。组织和个人应使用操作系统和应用程序的最新安全补丁更新其系统,并在可能的情况下对帐户启用多因素身份验证。