【安全资讯】TeamTNT组织发起的“Chimaera”活动已引起数千起感染

引言

自2021年7月25日以来,威胁组织TeamTNT一直在运行一项针对多个操作系统和应用程序的新活动,使用新的开源工具从受感染的机器上窃取用户名和密码。研究人员将该活动命名为Chimaera,该活动使用多个shell/批处理脚本、新的开源工具、加密货币矿工、TeamTNT IRC bot等,已经在全球范围内引起了数千起感染。

简况

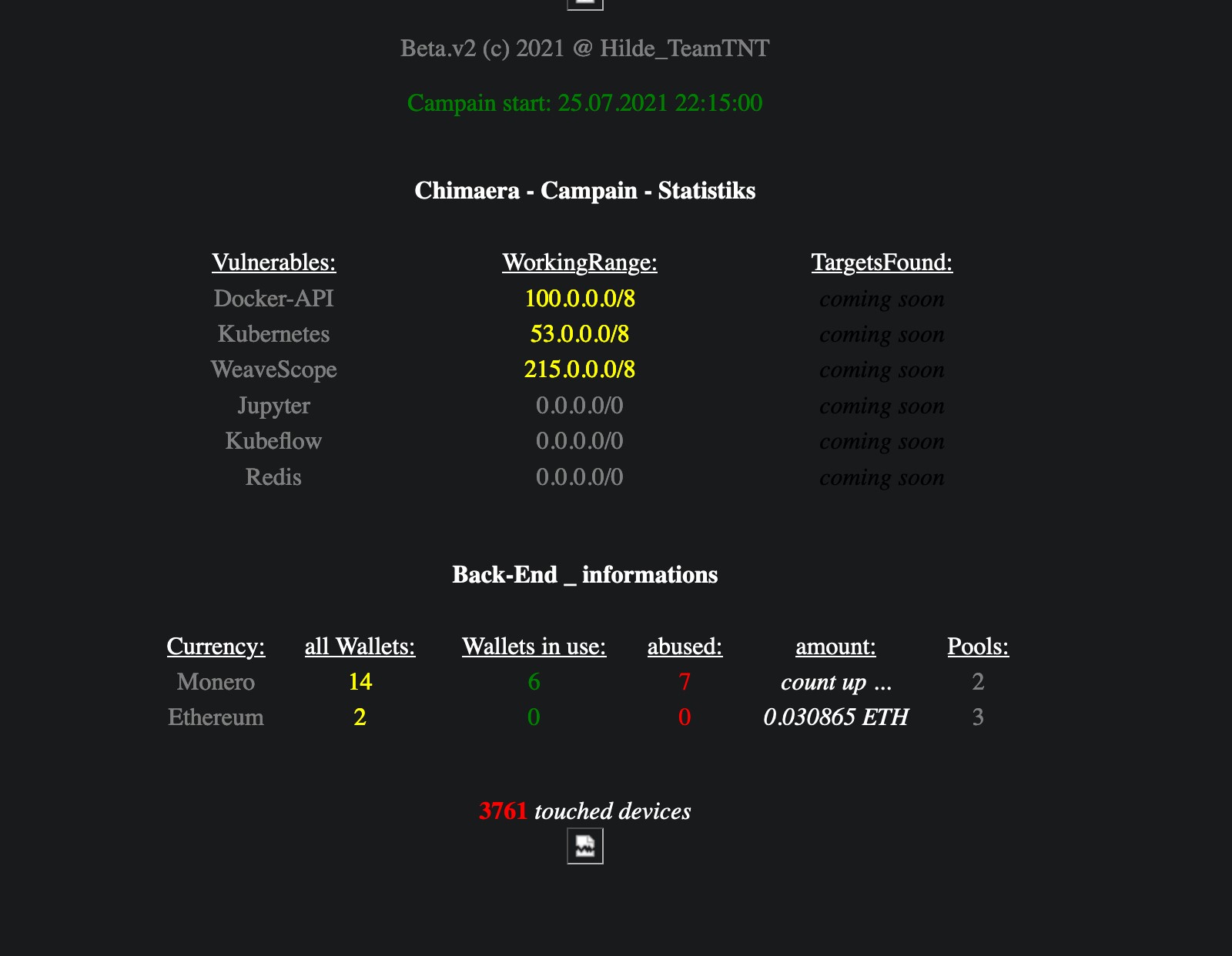

自2020年年中以来,TeamTNT一直是最活跃的威胁组织之一,通常使用开源工具进行恶意活动。部分导入工具包括:Masscan和端口扫描程序以搜索新的感染候选者;用于直接从内存中执行bot的libprocesshider;适用于多种Web操作系统的开源工具Lazagne,可用于从众多应用程序中收集存储的凭据。2021年7月,TeamTNT使用新工具展开Chimaera活动,并首次在其网站上公开发布感染统计数据,目前受害者人数为5,104。TeamTNTC&C网站显示的Chimaera活动统计数据如下图:

TeamTNT在“Chimaera”活动中使用了新的组件:

1.新的凭证窃取器“Lazagne”组件:Lazagne是一个可用于不同操作系统(Windows、Linux和MacOS)的开源项目,可用于检索存储在本地机器上的多个密码,该工具已作为后期开发模块添加到pupy项目中。

2.Windows组件:恶意软件将设置挖矿程序,通过两种方式将挖矿程序保留在系统中:如果恶意软件获得管理员权限,则将挖矿程序添加为服务,或将批处理文件添加到启动文件夹中。

3.Kubernetesroot有效负载组件:该组件主要负责在受感染设备上安装加密货币挖矿程序,允许攻击者使用SSH远程连接到系统。

4.TeamTNT IRC bot:TeamTNT 的 IRC bot中包含ZiggyStartux。现在,该bot已将其可用性扩展到“Unix Shell & Command Function”。

5.TeamTNT AWS 窃取器:与其他TeamTNT组件类似,AWS窃取程序首先安装缺少的依赖项,然后从受感染设备收集信息并将信息存储在临时文件中。完成后,恶意软件使用 curl 命令将所有存储的信息上传到其 C&C,然后清理其痕迹。

总结

TeamTNT专注于窃取云系统凭据,使用受感染的系统进行挖矿,滥用受害者的机器搜索并传播到其他易受攻击的系统。TeamTNT使用像 Lazagne 这样的开源工具,因此难以被反病毒公司检测到。截至 2021 年 8 月 30 日,许多恶意软件样本的检测率仍然很低。